-

Gesamte Inhalte

5.661 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von daabm

-

Audit Eintrag wenn Datei geöffnet wird... warum so viele Einträge?

daabm antwortete auf ein Thema von Knorkator in: Windows Server Forum

Lass einfach mal Process Monitor mitlaufen mit nem Filter auf den Pfad einer Datei Deiner Wahl - und wundere Dich dann, was da alles an Operationen passiert, bis die Datei in Notepad offen ist :) -

Batch/Powershell: Verzeichnis mit Rechten in Abhängigkeit vom Username anlegen

daabm antwortete auf ein Thema von Schweizerin in: Windows Forum — Scripting

Lisa und Lena find ich gut :) Ansonsten gibt es zum Thema AD User abfragen oder auch Stringmanipulationen Tausende von Samples - da bin ich bei Nils: Hier bekommst Du Hilfe zur Selbsthilfe, keine fertigen Rezepte. -

GPP - Wie viele Drucker maximal?

daabm antwortete auf ein Thema von Heckflosse in: Active Directory Forum

Genau so ist es - nicht "übernehmen", sonst übernimmt ja plötzlich alles und jeder alle möglichen GPOs -

3,5" - eigene Stromversorgung hoffentlich?

-

Du solltest mal in den weißen Bereich klicken :)

-

Absturzmeldung XP-Rechner mit Fehlercodes

daabm antwortete auf ein Thema von eruit in: Windows Forum — Allgemein

Na dann - dreh die Welt zurück Für die Heizer in den Dampflokomotiven war der Tender auch äußerst notwendig -

GPP - Wie viele Drucker maximal?

daabm antwortete auf ein Thema von Heckflosse in: Active Directory Forum

MS16-072 - Computer brauchen Leserechte auf die GPOs... -

2012R2: Erste Updateinstallation dauert 16 Stunden

daabm antwortete auf ein Thema von Knorkator in: Windows Server Forum

...und wer wollte das jetzt wissen? SCNR - auch wenn Tom jetzt böse wird :) -

WinRM verwendet m.W. WSMAN/Hostname... Und ich würde Setspn verwenden - verhindert doppelte Einträge :)

-

MS16-072...

-

-

Absturzmeldung XP-Rechner mit Fehlercodes

daabm antwortete auf ein Thema von eruit in: Windows Forum — Allgemein

"Geht nicht" ist meistens eine bequeme Begründung Und nur mal so - die Dinosaurier sind ausgestorben... Wählscheibentelefone auch -

KB3163622/KB3159398: Wie erteile ich hunderten GPOs bestimmte Zugriffsrechte?

daabm antwortete auf ein Thema von Schweizerin in: Active Directory Forum

Nur dass das leider erst einen Tag später drinstand, als MS selbst es schließlich mitbekommen hat. Initial ging der Fix ohne Known Issues in die Breite... -

Kerberos kennst Dü? http://technet.microsoft.com/library/cc772815.aspx Namen sind alles - und das Protokoll dazu. HOST ist ein generischer Eintrag für jeden COmputeraccount. Und alles und jeder, der per Kerberos-Auth auf etwas zugreifen will, benötigt ein Service-Ticket für diesen Zugriff, daher die vielen Namen und Protokolle. DNS ist drin wegen der "sicheren dynamischen Updates", dafür muß sich der Client ja beim DNS authentifizieren. Oder so ähnlich

-

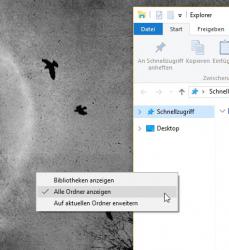

Rechtsklick "Alle Ordner anzeigen"?

-

Absturzmeldung XP-Rechner mit Fehlercodes

daabm antwortete auf ein Thema von eruit in: Windows Forum — Allgemein

Ja. Die Kontaktkorrosion dürfte etwas weniger geworden sein, und der Staub ist jetzt auch teilweise weg -

Firefox Einstellungen über mozilla.cfg

daabm antwortete auf ein Thema von Shemeneto in: Windows Forum — Allgemein

ACLs auf die Datei setzen? :-) Alternativ: Mach einen Symlink, der ins Benutzerprofil zeigt, dann kannst für jeden Benutzer eine eigene Datei verwalten. Weiß aber grad net, ob Symlinks überhaupt Umgebungsvariablen unterstützen - mußt ggf. etwas experimentieren. Oder Du nimmst die FF-Version von FrontMotion, die unterstützt GPOs. -

Zugriffsrechte für einzelnes Gruppenmitglied funktionieren nicht

daabm antwortete auf ein Thema von schinkenananas in: Active Directory Forum

Wie viele Sites hast Du im AD? Und wie viele DCs verteilen sich über diese Sites? Je nach Topologie kann es bis zu 45 Minuten dauern, bis Änderungen überall repliziert wurden. Und erst DANN hilft es, wenn der User sich neu anmeldet. (PS: Ja, man kann auch Topologien bauen, wo es noch länger dauert ) -

Zugriffsrechte für einzelnes Gruppenmitglied funktionieren nicht

daabm antwortete auf ein Thema von schinkenananas in: Active Directory Forum

Das muss ich korrigieren... "klist purge", dann sperren und entsperren -

...und wohin willst Du kopieren?

-

Ein Screenshot wäre jetzt hilfreich Und eine Beschreibung, wie Du Dein Benutzerprofil von der alten auf die neue Installation übertragen hast.

-

Absturzmeldung XP-Rechner mit Fehlercodes

daabm antwortete auf ein Thema von eruit in: Windows Forum — Allgemein

Das würde ich auch empfehlen. -

Keine Netzlaufwerke nach Standby Modus

daabm antwortete auf ein Thema von Knorkator in: Windows 7 Forum

Ok, "DFS ist ungünstig weil" - eigene Erfahrung: Erstens dauert es gerne mal sehr lang, bis ein getrenntes Laufwerk wieder erkannt wird. Zweitens tauchen Dateien oft mit Verspätung oder gar nicht auf - gibt im Technet-Forum írgendwo nen längeren Thread und auch nen KB-Artikel dazu. Wenn der DFS-Namespaceserver neu gebootet wurde, während der Client im Standby war, klappt es auch gern mal nicht. Da hilft dann auch nur ein Reboot - das kenne ich also, aber eine Lösung dafür habe ich auch nicht. Sind alles aber zugegebenermaßen keine harten Fakten, und ich hab's daheim auch am Laufen - der Komfort beim Verschieben von Ressourcen siegt über die kleinen Unzulänglichkeiten ---wie man das anständig diagnostizieren könnte, weiß ich nicht - bin aus dem Client-Geschäft seit 6 Jahren etwas raus--- -

Absturzmeldung XP-Rechner mit Fehlercodes

daabm antwortete auf ein Thema von eruit in: Windows Forum — Allgemein

# for hex 0x50 / decimal 80 : PAGE_FAULT_IN_NONPAGED_AREA bugcodes.h # for hex 0x7e / decimal 126 : SYSTEM_THREAD_EXCEPTION_NOT_HANDLED bugcodes.h # for hex 0xa / decimal 10 : IRQL_NOT_LESS_OR_EQUAL bugcodes.h Treiberproblem - memory.dmp erstellen und mit windbg !analyze -v untersuchen. -

GPO Berechtigungen nicht konsistent

daabm antwortete auf ein Thema von kaysus in: Active Directory Forum

Wenn die Vererbung sich ändert, prüf mal Deine Automation und geplante Tasks - von alleine tut sie das nicht.... :D