Dirk-HH-83

Members-

Gesamte Inhalte

646 -

Registriert seit

-

Letzter Besuch

Profile Fields

-

Member Title

Newbie

Letzte Besucher des Profils

Der "Letzte Profil-Besucher"-Block ist deaktiviert und wird anderen Benutzern nicht angezeit.

Fortschritt von Dirk-HH-83

-

wenn cisco smart lizenzen ablaufen, sicherstellen das die neue nahtlos beim Gerät landet?

Dirk-HH-83 hat einem Thema erstellt in: Windows Forum — Security

Hallo, wenn CISCO Smart Lizenzen ablaufen, dann kann da scheinbar halb/vollautomatik passieren (geräte/Lizenzzuweisung) Hat da jemand Erfahrung? Die CISCO Smartlizenz läuft im April ab. Das Cisco Gerät ist einem eigene virtuellen Ordner bei der u.g. Cisco Webseite. Ich habe es so verstanden: am Ablauftag landet die neue Lizenz im u.g. virtuellen Default Ordner und muss händisch von mir in den entsprechenden virtuellen Geräteordner verschoben werden? https://software.cisco.com/ siehe bei Manage Licenses under the Smart Software Manager section Inventory, select VA from the dropdown, then click on the Licenses tab -

outlook we are sorry we couldn't ́t setup your account automatically

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Hallo, es hat sich natürlich gelöst. Ich hab die falsche Mailadresse beim Autodiscover am Outlook Client verwendet und ja, scheinbar kann man scheinbar "verlustfrei" %localappdata%\Microsoft\outlook umbenennen. (OST wird dann erneut geladen) -

outlook we are sorry we couldn't ́t setup your account automatically

Dirk-HH-83 hat einem Thema erstellt in: MS Exchange Forum

%localappdata%\Microsoft\outlook Outlookordner umbenennen und mögliche Auswirkungen %localappdata%\Microsoft\outlook Hallo, wenn es Probleme gibt ein neues Outlook Profil (m365) hinzufügen, könnte o.g. Maßnahme helfen? Verstehe ich es richtig, o.g. Outlookordner darf man gefahrlos umbenennen? Sofern man keine IMAP/POP3 o.ä. lokalen PSTs verwendet. Ich meine damit ein PC der nur 1-2 Exchange Onlinekonten hat und man wegen Troubleshouting ein neues Profil erstellen möchte. Der Windows PC ist nicht im Entra AD sondern leider noch in der alten on-prem Domain. Es hat schon funktioniert und es gab Änderungen bei Exchange Online (Benutzername) <<< Deshalb das neue Outlook Profil. -

dsa.msc (aduc) als read-only erlauben (Active Directory-Benutzer und -Computer)

Dirk-HH-83 hat einem Thema erstellt in: Active Directory Forum

Hallo, kann ein Domänenuser das recht bekommen direkt auf dem DC dsa.msc (ADUC) als READ Only aufzurufen? Das man dsa.msc als MMC Snapin theoretisch auch auf seinem Domänen-PC starten könnte kann ich mir vorstellen. Wenn das nicht so leicht geht, jemand der ADUC aufrufen darf, aber z.B. nicht gleich die heikle Dinge machen darf ginge auch. Ich weiß, die Frage ist nicht so valide ohne Background Infos, wieso/weshalb/warum/für wen. Gut möglich, das es ohne die vorgenannten Infos schwer zu machen wäre. -

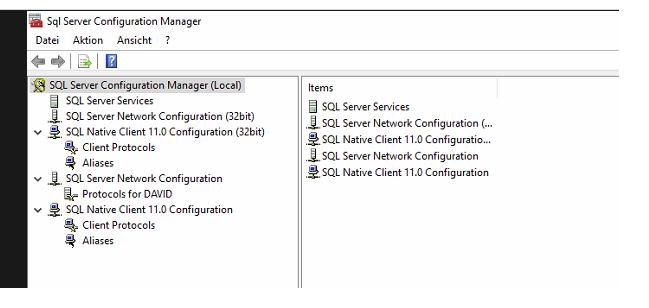

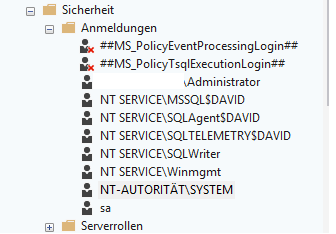

SQL Server-Administrator angeben beim installieren vergessen

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS SQL Server Forum

configuration manager hast du gerade vertauscht nehme ich an (nee da kann man dies bzgl. mE. nach nix machen) -

SQL Server-Administrator angeben beim installieren vergessen

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS SQL Server Forum

ok, war natürlich ganz einfach, bei SYSTEM db_owner Rechte setzen. (bei Benutzerzuordnung) Es gut sein, dass es auch andere Lösungswege gibt. Beispiel mit MSSQL$DAVID hier im Foto. -

SQL Server-Administrator angeben beim installieren vergessen

Dirk-HH-83 hat einem Thema erstellt in: MS SQL Server Forum

Hallo, ich habe beim Standard SQL installieren leider vergessen, lokales system / systemuser an dieser Stelle (unten im ersten Bild) hinzuzufügen. Deshalb funktioniert die SQL Suche mit Tobit aktuell nur, wenn sl.exe mit dem lokalen Administrator gestartet wird. (kein Domaincontroller, 30 User) Der einzige Nachteil ist eigentlich nur: wenn das lokale Administratorkennwort geändert, muss man an die sl.exe denken. NTFS Berechtigungsthemen sind eher unwahrscheinlich. Hätte jemand eine Idee wie man das korrigiert? -

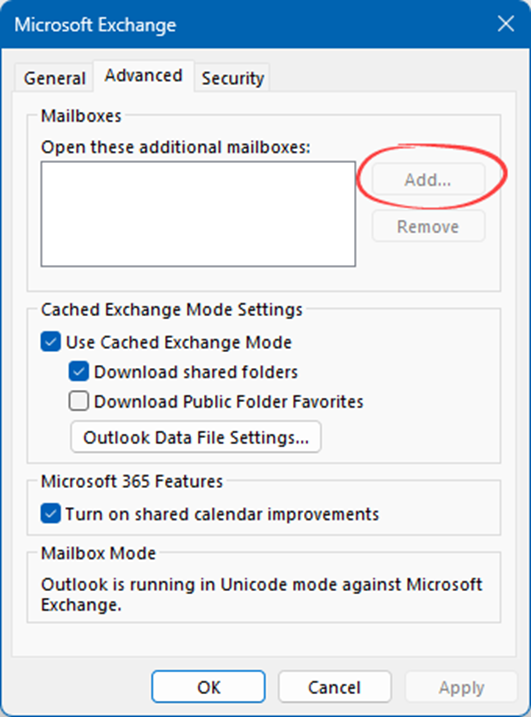

shared mailbox im outlook hinzufügen ist grau

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

ok danke - deaktiviertes Automapping von shared mailboxen hatte auch den Vorteil das die Indexsuche damit funktioniert oder verwechsele ich das gerade. Der Vorteil von deaktiviertem Automapping ist, dass Outlookprofile nur mit den bestimmten zusätzlichen Postfächern überladen werden, die sich der User "bewußt" ranholt. Ich vermute der damalige Exchange 2019 Einrichtungsbeauftragte hat das Feld aus dem Foto irgendwie ausgegraut. (es ist scheinbar bei allen PCs grau) Ist nicht schlimm "direkt über Konto hinzufügen" funktioniert anders/besser/genauso. D.h. da kommt eher keine Kennwortabfrage. (je nach Konstellation) -

warum ist dies manchmal notwendig: ExcludeExplicitO365Endpoint = 1

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Der User hat kein M365 Tenant, ich kriege bei Login auf office.com. direkt die Meldung Mailadresse unbekannt. Es ist ein Microsoft Konto vorhanden. (mir unbekannt wofür) es ist ein On-Prem Domänenuser Profil. ping autodiscover.seine-domäne.com verwies ganz normal auf dogado hosted exchange. neues Outloook Profil erstellen habe ich nicht getestet. ob Hosting Betreiber Dogado Updates installiert hat unbekannt. er hat keine M365 Officelizenz. (eher H+B mit info@ Adresse) onedrive nicht im Einsatz bei Windows + i habe ich vergessen nach "Konten" zu gucken Klar, ist müßig im Nachhinein zu spekulieren und so gut kenne ich den Rechner auch nicht. -

warum ist dies manchmal notwendig: ExcludeExplicitO365Endpoint = 1

Dirk-HH-83 hat einem Thema erstellt in: MS Exchange Forum

Hallo, kann man ggf. so leicht sagen, warum dies "plötzlich unerwartet notwendig" ist? Klar, man könnte auch sagen - das ist know Issue und hätte man präventiv bei einer reinen ON-PREM Umgebung einfügen sollen. >Teilen Sie uns das Konto mit, das Sie zum Öffnen von "autodiscover.xml" verwenden möchten. Es ist noch ein Exchange 2019 ohne SE. Bei den Outlook 2024 Clients kommt plötzlich das o.g. Loginfenster. (keine M365 Konten im Outlook) Ist ja lösbar mit diesem Registry Key: HKEY_CURRENT_USER\SOFTWARE\Microsoft\Office\16.0\Outlook\AutoDiscover DWORD: ExcludeExplicitO365Endpoint Value = 1 -

schwarzer bereich in der datenträgerverwaltung, hyperV VM vergrößern lief schief

Dirk-HH-83 hat einem Thema erstellt in: Windows Server Forum

Hallo, bei einem HyperV Host Server 2022 wollte jemand Laufwerk E: erweitern und hat 800GB am HyperV Manager "allokiert". Das war jedoch ein Versehen/Fehler. In der Win2022 VM sieht es jedoch so aus bei Datenträgerverwaltung: 500MB C: 200GB E: 400GB schwarzer bereich 800GB nicht zugeordnet Es stört nicht, ist dieser Schönheitsmankel relativ gefahrlos lösbar? -

shared mailbox im outlook hinzufügen ist grau

Dirk-HH-83 hat einem Thema erstellt in: MS Exchange Forum

Hallo, bei einem exchange 2019 mit Outlook 2019 ist dieser Button grau. Der Poweruser hat ca. 4x IMAP, 1x Exchange 2016 sowie 1x Exchange 2019 Nutzerkonten im Outlook. Ich habe dies gemacht: weitere Nutzerpostfächer mit Username/Kennwort eingebunden, aber in den Postfachberechtigungen "der weiteren Postfächer" keinen Vollzugriff aktiviert. Mir scheint, das es persé grau ist. Ist mir in der Domäne aufgefallen, keine GPO bekannt. Es ist nicht schlimm und stört auch nicht besonders, bin nur interessiert zu verstehen wieso/weshalb. Ja, bei den Postfach Vollzugriffsberechtigungen der Arbeitsgruppe könnte was im Argen sein, bzw. ist da recht viel freigegeben. -

m365 exchange online outlook classic sofortsuche verbessern

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

>Warum wurde ein gemeinsames Postfach das vorwiegend als gemeinsames Firmenadressbuch genutzt wird als Nutzerpostfach mit Benutzername/Kennwort im Outlook >hinzugefügt? Damit die User auf das AN FELD im Outlook Editor drücken können und den Empfänger aus dem Firmenadressbuch auswählen können. Die Kontakte einer Shared Mailbox kann man mittels STRG+UMSCHALT+B / Extras im Outlook Classic nicht hinzufügen soweit ich weiß. Soweit ich weiß kann der Outlook "neue Email" Benachrichtigungs-POP-UP ohne die CREDENTIALs auch nicht aufgehen. Edit: Ich vermute diese REG KEYs helfen eher nicht. Werde ich ggf. mal ausprobieren. https://www.managed-office.at/wissensdatenbank/item/outlook-suche-funktioniert-nicht HKEY_CURRENT_USER\software\microsoft\office\16.0\outlook\search DWORD: DisableServerAssistedSearch Value = 1 HKEY_CURRENT_USER\software\microsoft\office\16.0\outlook\search DWORD: DisableServerAssistedSuggestions Value = 1 -

Exchange 2016 und mobile Smartphone Anbindung mittels Selfsign CA Zertifikat

Dirk-HH-83 antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Doch es darf was kosten. Ich weiß, öffentliche Zertifikate kosten unter 50€. Wenn der On-Prem-Exchange auf öffentliches Zertifikat gewechselt wird, dann bekommen alle User meiner Erinnerung nach die Outlookmeldung á la "temporäres Postfach oder altes Postfach verwenden". Will sagen, Wechsel auf öffentliches Zertifikat bedarf meines Wissens nach u.U. kurz ein neues Outlookprofil bei allen. Sorry - was meinst du mit SPLIT DNS- Split DNS Ist dies gemeint? > .das man im internen Netzwerk problemlos https://mail.contoso.com/owa aufrufen kann? Stimmt, noch kein WAF vorhanden, Geoblocker(/IPS sind aktuell nur aktiviert. -

m365 exchange online outlook classic sofortsuche verbessern

Dirk-HH-83 hat einem Thema erstellt in: MS Exchange Forum

Hallo, stimmt es, dass ganz offiziell die Sofortsuche durchaus ein paar Stunden braucht um neue Einträge einzulesen? User XY hat sich zusätzlich zu seinem pers. Postfach noch das GEMEINSAM Nutzerpostfach im Outlook Classic hinzugefügt. (über Datei/Konto hinzufügen und die GEMEINSAM Credentials eingegeben) Er hat kein Vollzugriffsberechtigungen auf das Postfach. (weil es ja über Credentials eingeben gelöst wurde) (die Postfächer haben normalen Cache Modus aktiv) Er sagt, dass wenn er 5 neue Adressen im GEMEINSAM Postfcher unter Kontakte erstellt das die Outlook Sofortsuche die Adressen dann nicht findet. (wenn er manuell zu den Adressen scrollt sind sie da). Ihm ist das insofern wichtig, weil häufig Visitenkarten eingibt und das Arbeitsergebnis sozusagen direkt bemustern möchte. Kann man die Sofortsuche beeinflussen das solche neuen Adressen direkt gefunden werden? Es gab doch die Einschränkung, das unlizenzierte Shared Mailboxen keine Such-Indexierung unterstützen. Outlook Classic: meiner Wissens nach kann man bei tabellerischer Adresseansicht die Adressen nicht nach "erstelldatum" sortieren. (<<<< werde ich nochmal prüfen, das geht bestimmt) Es sind ca. 2000 Adressen, sein PC ist schon etwas älter. Die Windows Indexierung wurde noch nicht resetted. Kein Terminalserver bzw. kein FSLOGIC im Einsatz.