Sunny61

Expert Member-

Gesamte Inhalte

26.143 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von Sunny61

-

Migration Domain Controller Server 2008 R2 auf Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

In der Zwischenzeit hättest Du es vermutlich schon zig mal erfolgreich ausgeführt, mach es oder lass es, aber frag nicht andauernd das gleiche. -

Migration Domain Controller Server 2008 R2 auf Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

Ich bin bei @Squire, Dienstleister einschalten. -

Migration Domain Controller Server 2008 R2 auf Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

Puh, du bist anstrengend. Auf dem neuen anmelden und dann die Befehle ausführen, Du willst die Roles auf den neuen sizen. Hast Du den alten schon abgeschaltet und vom Netz genommen? -

Migration Domain Controller Server 2008 R2 auf Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

Lies doch mal: In this example, we’ll seize the PDC Emulator to a domain controller called coho-chi-adc02. Type connect to server coho-chi-adc02 and press Enter. Und jetzt ersetzt Du den coho-chi-adc02 mit deinem neuen Servernamen, ok? Falls Du mit Englisch nicht klar kommst, nimm einen Übersetzungsdienst, deepl.com eignet sich dafür. -

Migration Domain Controller Server 2008 R2 auf Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

Du meldest dich auf dem neuen DC an und führst dort die Befehle in einer Admin CMD aus. Mit dem Tool ntdsutil macht man das so. Dein Server, auf den du dich verbindest, ist dann dieser hier: coho-chi-adc02 -

Konten für externe "Mitarbeiter" / Freelancer usw.

Sunny61 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Ja, es gab aber auch mal ein Excel Sheet dazu. ;) Sollte ich es noch finden, häng ich es hier dran. ;) -

Konten für externe "Mitarbeiter" / Freelancer usw.

Sunny61 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Weniger ist mehr. Es gab mal ein Excel Sheet von MS mit den Diensten, die man abschalten kann, finde ich auf die Schnelle nicht mehr. Alternativ: https://www.der-windows-papst.de/2019/12/01/windows-server-unnoetige-dienste-abschalten/ https://www.der-windows-papst.de/2020/12/15/windows-server-unwichtige-dienste-abschalten/ https://gist.github.com/GavinEke/abfc2a547aea74b9d74a2c0c598f3fd7 Das muss natürlich jeder selbst entscheiden, welche Dienste er deaktiviert. -

MS Windows Server 2019 Essentional Migration MS Windows Server 2022

Sunny61 antwortete auf ein Thema von pischel in: Windows Server Forum

Warum sollte es nicht funktionieren? Es kann natürlich sein, das weiß ich aber nicht, dass der Essential immer wieder herunterfährt oder Fehlermeldungen produziert, wenn er nicht mehr Chef im Ring ist. Hier gibt es ein paar Hinweise: https://www.andysblog.de/windows-active-directory-migration-von-windows-server-2012-essentials-zu-windows-server-2019-standard Alternativ kannst Du das Upgrade ja vorher in einer Testumgebung ausprobieren. -

Konten für externe "Mitarbeiter" / Freelancer usw.

Sunny61 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Hatte ich doch im ersten Posting beschrieben, Account dauerhaft deaktivieren und nur aktivieren bei Benutzung. Es gibt auch Software, die während der Arbeit des DL/Externen alles aufzeichnet. -

RDS - Aufgabenplanung - Script bei "Verbinden mit Benutzersitzung" wird nicht ausgeführt

Sunny61 antwortete auf ein Thema von Cryer in: Windows Server Forum

Zusätzlich zu den Hinweisen von Ja, alle 2 Tage die RD-Server in der Nacht neu starten. Dann sollten alle Sitzungen weg sein. -

RDS - Aufgabenplanung - Script bei "Verbinden mit Benutzersitzung" wird nicht ausgeführt

Sunny61 antwortete auf ein Thema von Cryer in: Windows Server Forum

Anstatt Admin oder System wäre es besser, den angemeldeten User zu verwenden: %userdomain%\%username% Was ist das für ein Script? Batch, VB oder Powershell? Wenn PS, wie genau sieht der Aufruf des Scriptes aus? -

MS Teams AddIn fehlt auf Windows Server 2022 Terminal Server im Zusammenhang mit Office 365

Sunny61 antwortete auf ein Thema von Blase in: Virtualisierung

Unterschiedlich Produktgruppen bei MS, die nicht miteinander sprechen. ;) -

Access Based Enumeration auf Domain Controller 2022

Sunny61 antwortete auf ein Thema von ra_martin in: Windows Server Forum

OT = OffTopic. Wenn Du einen Server auf Hardware installierst, darfst Du auf diesem Server 2 VMs mit der gleichen Lizenz laufen lassen. Vorausgesetzt, auf dem Hyper-V Host, läuft kein anderer Dienst. D.h. Du könntest dann einen DC als VM und einen Fileserver als VM installieren und benutzen. Musst du aber nicht, mach so wie Du möchtest. EDIT: Wenn ein DC nur DC ist und ein Fileserver nur Fileserver ist, hat das Vorteile. Die sieht man jetzt vielleicht noch nicht, aber später möglicherweise. -

Konten für externe "Mitarbeiter" / Freelancer usw.

Sunny61 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Grundsätzlich ist es egal wohin du die User umleitest, entweder per RDP oder VNC auf einen Server/Client oder einen Link zu einem Webserver zur Verfügung stellen. Guacamole stellt nur eine Website zur Verfügung, der Rest ist dein Problem. Und natürlich gibst Du nur jedem User den Link/die Verbindung frei, die er auch nutzen soll. -

Konten für externe "Mitarbeiter" / Freelancer usw.

Sunny61 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Bei uns ist das im Einsatz: https://guacamole.apache.org/ Anmeldung 2FA. Von dort aus geht es weiter via RDP auf den Server, auf den der Dienstleister zugreifen muss. Die Konten sind dauerhaft gesperrt und werden nur auf Anforderung für die benötigte Dauer freigegeben. Die Frirewallfreigaben für die RDP-Verbindung können natürlich auch dauerhaft deaktiviert werden und nur für die Zeit der Verbindung freigeschaltet werden. -

WMI: Mitgliedschaft in Remoteverwaltungsbenutzer reicht nicht aus

Sunny61 antwortete auf ein Thema von todde_hb in: Windows Forum — Security

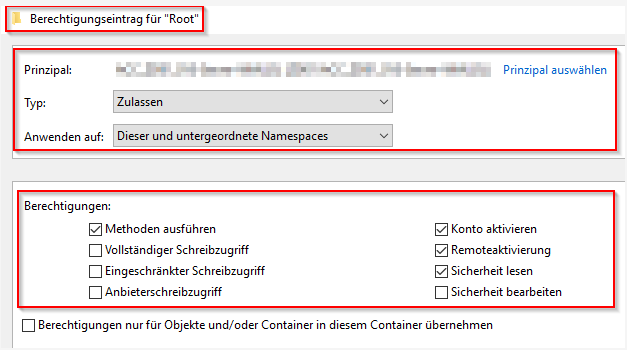

Darf der User denn auch "Methoden ausführen" auf der Root? -

Installation von PowerShell mittels einer Transformdatei

Sunny61 antwortete auf ein Thema von EmmKay in: Windows Forum — Scripting

Man kann mit z.B. Notepad++ und dem Plugin Compare Plus sich die Unterschiede anzeigen lassen. Hast Du Werkzeug um das MSI zu bearbeiten? Falls nein, ORCA von Microsoft kann das, evtl. brauchst Du dann kein MST mehr dazu, sondern kannst die Einstellungen im MSI anpassen. -

Alternativ: https://dnsforge.de/

-

Irgendwo hab ich kürzlich gehört, in Amsterdam werden Fahrzeuge mit H-Kennzeichen NICHT reingelassen. Allerdings hab ich das nicht verifiziert. Von vorne ist schon wuchtig, ist aber auch eine Reiselimousine. ;) Da ist meine Multi schon etwas schlanker. ;)

-

Ein H-Kennzeichen gibt es auch erst ab 30 Jahren, Youngtimer kann schon ab 25 sein, weiß ich allerdings nicht. Diese BMW ist mir viel zu wuchtig, ein Reisedampfer, aber dir muss sie gefallen.

-

Was hast Du denn für ein Moped?

-

Netzwerkkartenmacfehler - nach Konvertierung von VMware zu Hyper V

Sunny61 antwortete auf ein Thema von Quirk18231 in: Virtualisierung

Darum geht es doch nicht. Wenn Du Code in den Code Editor kopierst, wird der Code übersichtlicher dargestellt. Beispiel: -

https://www.intel.de/content/www/de/de/products/sku/71275/intel-nuc-kit-dc3217iye/specifications.html USB 3.0-Konfiguration (extern + intern) 0 + 0

-

Service Account für Server Inventarisierung

Sunny61 antwortete auf ein Thema von phatair in: Windows Forum — Security

Ja, für PRTG haben wir das auch so umgesetzt. Vor allem die Automatisierung mit dem Script ist praktisch. ;) -

Service Account für Server Inventarisierung

Sunny61 antwortete auf ein Thema von phatair in: Windows Forum — Security

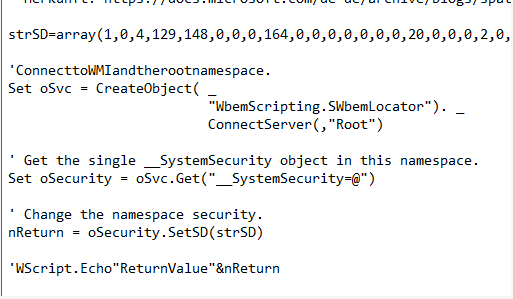

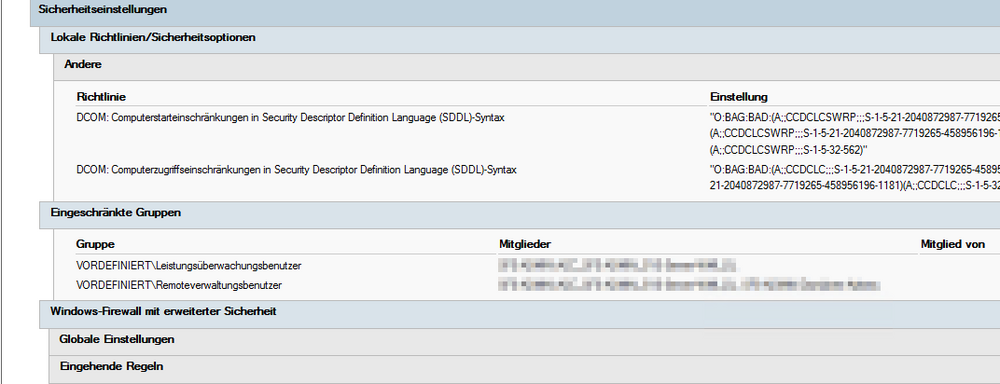

Auf die Schnelle hab ich noch das hier gefunden: https://martellotech.com/blog/enable-remote-wmi-access-for-a-domain-user-account/ Und noch eine URL für ein Script: https://docs.microsoft.com/de-de/archive/blogs/spatdsg/set-wmi-namespace-security-via-gpo-script Das schon gen. Script brauchst Du doppelt, einmal für die DCs und einmal für die Member Server. Deinen User am besten in eine Gruppe, und die Gruppe anstatt dem User verwenden. Auf einem Member Server wmimgmt.msc als Admin starten > WMI-Kontrolle > Eigenschaften >Reiter Sicherheit > Root markieren > Sicherheit unten anklicken > Erweitert anklicken > über Hinzufügen die Gruppe hinzufügen und diese Berechtigungen vergeben. Ebenfalls auf diesen und untergeordneten Namespaces anwenden. Jetzt in einer Admin Commandline diesen Befehl ausführen: wmic /namespace:\\root /output:c:\sd.txt path __systemsecurity call getSD In der auf c:\ erstellten sd.txt findet sich ein langer String: {1, 0, 4, 129, 148, 0, 0, 0, 164, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0 und so weiter und so fort. Diesen String von den Leerzeichen befreien und ohne die Leerzeichen in die passende VBS-Datei kopieren und die Datei speichern. Die gleiche Vorgehensweise muss auf einem DC durchgeführt werden, jetzt hast Du 2 VB-Scripte, eins für die DCs und eins für die Member Server. Die beiden Scripte kannst Du in ein Share legen und als Computerstartupscript von den Servern ausführen lassen. DCs und Member separat natürlich. Bevor es weiter geht, noch auf einen anderen Server switchen, als Admin eine Commandline öffnen und die VBS-Datei für Server ausführen: cxcript.exe c:\Pfad-zur-WMI_Server.vbs Kontrolle: Jetzt auf dem Server wmimgmt.msc als Admin ausführen und die o.g. Schritte ausführen. Ist dort die Gruppe mit den passenden Berechtigungen zu sehen? Wenn ja, dann kann das Script verwendet werden. Nach Möglichkeit auch mit dem DC-Script so verfahren. Ein GPO für DCs und ein GPO für Memberserver erstellen. Beispielhaft die Vorgehensweise für Member Server: Sicherheitseinstellungen > Lokale Richtlinien > Sicherheitsoptionen > DCOM: Computerstarteinschränkungen und Computerzugriffseinschränkungen jeweils über Sicherheit bearbeiten die Gruppe hinzufügen. Die Gruppe braucht an der Stelle alle Rechte: Lokaler Start, Remotestart, Lokale Aktivierung und Remoteaktivierung. Mit OK alles bestätigen. Jetzt noch in die eingeschränkten Gruppen, dort über den Durchsuchen Dialog die Gruppen Leistungsüberwachtungsbenutzer und Remoteverwaltungsbenutzer hinzufügen. In jede der beiden Gruppen kommt deine Gruppe als Mitglied rein. Windows Firewall Regel für WMI nicht vergessen. Ich hoffe nichts vergessen zu haben, einfach mal den ersten Teil mit dem manuellen ausprobieren, wenn das klappt, sollte es mit dem GPO auch klappen.