phatair

Members-

Gesamte Inhalte

580 -

Registriert seit

-

Letzter Besuch

Fortschritt von phatair

-

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Sorry - stimmt Hatte deine Nachricht ganz vergessen. Hatte die aber tatsächlich auch so verstanden, dass du meintest ich soll die Updates per GPO blockieren. Aber du hattest von den Updater Diensten direkt gesprochen Testperson hatte das ja schon beantwortet. Aber MS hatte ganz am Anfang das mal sehr eindeutig kommuniziert Ist hier noch zu finden -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

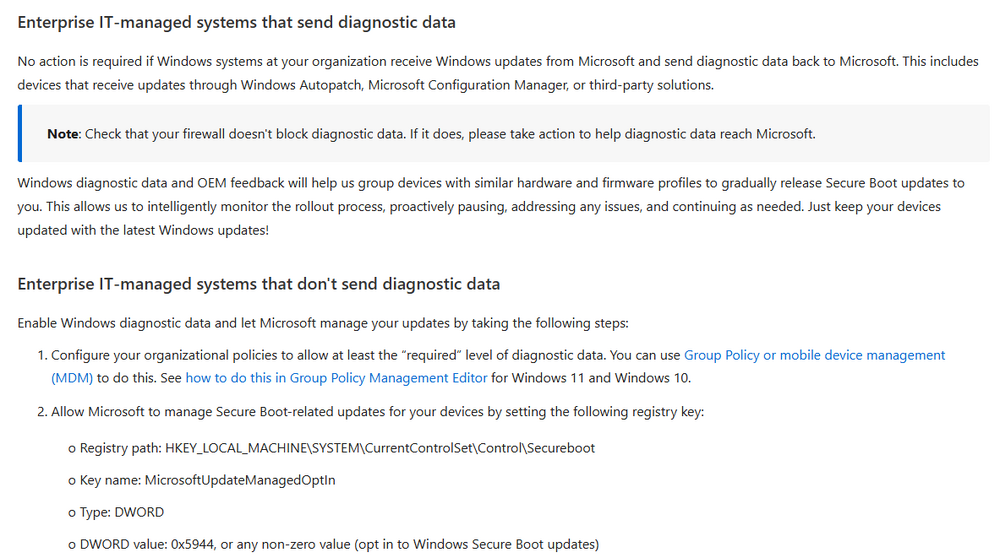

Zwar etwas OT, aber wir haben Telemetrie auch deaktiviert und haben deshalb auch keine Secure Boot Updates bekommen. Haben auch nur die GPO gesetzt. Updates ist mir auch nichts bekannt, was hier mit Pro nicht klappt. Unsere Problematik hat meiner Meinung nach nichts mit Pro/Enterprise und irgendwelchen nicht supporteten GPOs zu tun. Enterprise ist für uns kostentechnisch raus, da wir nicht die großen Mehrwehrt davon haben. Aber ist ja gut, wenn jeder seinen Weg gehen kann -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Ich behaupte jetzt einfach mal, dass die GPOs bei uns genau so verarbeitet werden wie MS das gedacht hat, unabhängig von der Pro oder Enterprise Variante. Nur deaktiviert eben die Update GPO vom Edge Updater nicht alle Kommunikation unterbinden, sondern erlaubt weiterhin einen Teil. Das einige GPOs nur unter Enterprise funktionieren, ist korrekt. Aber das ist überschaubar. Es mag sein, dass bestimmte Probleme bei einer Enterprise oder LTSC/LTSB Variante gar nicht auftreten, da bestimmte Features dort gar nicht vorhanden sind oder bei MS anders gehandhabt werden. Für uns funktioniert das Thema jetzt erstmal so. Wichtig war mir, dass ich relativ einfach jetzt diesen Copilot Mist von den Clients bekomme und auch die Zwangsbeglückung deaktiviere. EDIT: Wir sind auch nicht die einzigen mit dem Problem. Bei WindowsLatest wurde es ja schon erwähnt, aber auch hier und hier sind Beiträge von Usern die auf das gleiche Problem abzielen. -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Wir nutzen hier nur Windows 11 24H2 Pro. Bei 50 von 250 Clients ist Copilot automatisch installiert worden (über die letzten ca. 2 Wochen verteilt). Wie oben beschrieben, hat das deaktivieren der Edge Update Dienste und das deaktivieren der Schedule Tasks für den Edge Update die Zwangsbeglückung gestoppt. Ob das alleinige deaktivieren der Schedule Tasks ausreichte, weiß ich nicht. Wir lassen jetzt sowohl die Tasks als auch die Services deaktiviert. Das Ganze wird über die Client Management Software regelmäßig geprüft und falls es sich wieder einschalten sollte, wieder deaktiviert. Da sowohl Edge als auch WebView2 über unser Patch Management jetzt aktualisiert wird, brauchen wir den Edge Updater nicht mehr (stand jetzt ) -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Also ich habe für uns eine Lösung gefunden. wie schon erwähnt, hatte ich den Edge Updater per GPO deaktiviert. Das wurde auch übernommen. Info in Edge Auch wurde die GPO sauber in die Registrierung geschrieben und der Wert für die Deaktivierung von Updates sauber gesetzt. Die Infos von MS stehen hier Trotzdem wurde Copilot immer wieder als x86 Anwendung unter C:\Program Files (x86)\Microsoft\Copilot\Application installiert. Ich musste jetzt folgende Schritte durchführen um das zu unterbinden Folgende Dienste auf beendet setzen Microsoft Edge Update Service (edgeupdate) Microsoft Edge Update Service (edgeupdatem) Scheduled Tasks (muss als Admin gestartet werden, sonst sieht man die Tasks nicht) MicrosoftEdgeUpdateTaskMachineCore -> direkt unter "Aufgabenplanungsbibliothek" MicrosoftEdgeUpdateTaskMachineUA -> direkt unter "Aufgabenplanungsbibliothek" Seit dem ist Ruhe. Ich hätte eigentlich erwartet, dass die GPO die ich oben erwähne, "Update policy override default" in "Administrative Templates/Microsoft Edge Update/Applications" , genau diese Sachen deaktiviert. Aber die unterbindet wohl nur das Update von Edge und nicht andere Software die über diesen Dienst installiert werden kann. Wir werden jetzt die Edge und WebView2 Updates über unsere Softwareverteilung verteilen. Vielleicht hilft das ja noch jemand. Grüße -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Also das Thema lässt mir keine Ruhe Die AppLocker Rule ermöglicht zwar das blockieren von installierten Copilot Installationen und ich schaffe es auch, dass trotzdem der Uninstall von bestehenden Installationen läuft. Aber trotzdem wird Copilot immer neu installiert. Ich habe jetzt mit Process Monitor mal geschaut was passiert wenn plötzlich Copilot wieder erscheint. Dabei sind mir folgende Punkte aufgefallen und vielleicht habt ihr eine Idee ob mir das weiterhilft um diese ungewollte Installation zu unterbinden Zum einen sehe ich, dass die Installation tatsächlich vom Edge Updater kommt. Folgender Eintrag ist zu sehen C:\Program Files (x86)\Microsoft\EdgeUpdate\Install\{8DCB45C1-62C5-45F7-80D0-28914C310AD9}\MicrosoftEdge_X64_147.0.3912.60.exe PID: 5088, Command line: "C:\Program Files (x86)\Microsoft\EdgeUpdate\Install\{8DCB45C1-62C5-45F7-80D0-28914C310AD9}\MicrosoftEdge_X64_147.0.3912.60.exe" --mscopilot --verbose-logging --do-not-launch-msedge --system-level --channel=stable --copilot-upgrade-only=1 ETwas später passiert dann noch das C:\Program Files (x86)\Microsoft\EdgeUpdate\Install\{8DCB45C1-62C5-45F7-80D0-28914C310AD9}\EDGEMITMP_4ADE2.tmp\setup.exe PID: 12576, Command line: "C:\Program Files (x86)\Microsoft\EdgeUpdate\Install\{8DCB45C1-62C5-45F7-80D0-28914C310AD9}\EDGEMITMP_4ADE2.tmp\setup.exe" --install-archive="C:\Program Files (x86)\Microsoft\EdgeUpdate\Install\{8DCB45C1-62C5-45F7-80D0-28914C310AD9}\MicrosoftEdge_X64_147.0.3912.60.exe" --mscopilot --verbose-logging --do-not-launch-msedge --system-level --channel=stable --copilot-upgrade-only=1 Das wundert mich, da ich die Edge Updates per GPO deaktiviert habe und wenn ich im Edge auf "Hilfe" gehe, sehe ich die Info, dass die Updates deaktiviert sind und durch die Organisation kontrolliert werden. Gibt es noch eine weitere GPO die weitere Edge Update Thematiken deaktiviert? Eigentlich sollte hier ja nichts mehr passieren. Des Weiteren sehe ich, dass vor dem obigen Aufruf die MicrosoftEdgeUpdate.exe sehr oft folgende RegKeys prüft HKLM\SOFTWARE\Policies\Microsoft\Copilot HKLM\SOFTWARE\WOW6432Node\Policies\Microsoft\Copilot Beide Reg Keys gibt es bei uns nicht. Meine Vermutung ist jetzt, dass vielleicht noch eine GPO fehlt die dem Updater mitteilt, dass er kein Copilot installieren soll Ist euch da eine GPO bekannt, die oben genannte Reg Keys erstellt und befüllt? Für Vorschläge wäre ich dankbar Schönes Wochenende. -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Hat leider nichts geholfen. Erscheint nach einer Deinstallation nach ca. 1 Stunde wieder. Es geht genau um das Thema hier, was Windows Latest hier im März schon beschreibt. Auch hier wird keine Möglichkeit erwähnt das zu blocken. https://www.windowslatest.com/2026/03/18/microsoft-appears-to-be-dumping-native-copilot-for-windows-11-in-favour-of-web-wrapper-yet-again/ Ich werde das jetzt mal mit AppLocker probieren. Das ist ja das offizielle Vorgehen von MS um die APPX zu blockieren. Oder ich Frag einfach Copilot wie ich ihn blockieren kann -

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Hi Sunny61, danke! Ich habe jetzt mal Update policy override default auf disabled und AutoUpdateCheckPeriodMinutes auf 0 gestellt. Mal schauen ob es was bringt. Habe gerade diese Copilot Anwendung deinstalliert und keine 30 Min später war sie wieder drauf. Im Eventlog ist aber auch kein Hinweis über die Installation... einfach ein Mist was MS da treibt. -

phatair folgt jetzt dem Inhalt: Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

-

Copilot plötzlich auf allen Win 11 Domain Clients vorhanden

phatair hat einem Thema erstellt in: Windows 11 Forum

Hallo zusammen, wir haben schon länger bei uns die Installation von Copilot auf allen Clients unterbunden. Dazu haben wir die AppLocker Richtlinie von MS ausgerollt (https://learn.microsoft.com/en-us/windows/client-management/manage-windows-copilot) und im Base Image die APPX für alle User entfernt. Das hat bisher ohne Problem funktioniert. Seit ein paar Tagen wird nun plötzlich auf allen Clients eine Copilot App unter "C:\Program Files (x86)\Microsoft\Copilot\Application" installiert. Also keine APPX. Laut WindowsLatest scheint es wohl diese Copilot App zu sein -> https://www.windowslatest.com/2026/04/05/new-copilot-for-windows-11-includes-a-full-microsoft-edge-package-uses-more-ram/ Aber wie kann ich diese Installation verhindern? Ich habe es testweise mal deinstalliert und nach ca. 1 Stunde war es wieder installiert. Ein schöner Spaß mit dieser Zwangsbeglückung Hat jemand die gleichen Erfahrungen in den letzten Tagen gemacht? Es scheint in Wellen ausgerollt zu werden, da von unseren 250 Clients rund 50 die Installation durchgeführt haben. Updates werden über WSUS installiert, Dual Scan ist deaktiviert. Nur der Edge macht selbstständige Updates und ich vermute das es daher kommt. Vielen Dank. -

Lizenzierung von Exchange Server SE über M365 E3 Lizenzen

phatair antwortete auf ein Thema von dartzen in: Microsoft Lizenzen

Laut unseren Ansprechpartner für ms Lizenzen ist in den ms business Paketen keine User cal für exchange se enthalten. Man bräuchte also eine extra exchange se User cal. Bei einer exchange online Plan 1 Lizenz ist aber die Nutzung eines exchange se pro User aber mit dabei. Ich glaube das war das extended User right oder so. Für uns war es günstiger den exchange online pan 1 zu kaufen als die exchange se User cal. Bezieht sich auf den exchange se standard und man muss aufpassen das man nicht enterprise Funktionen nutzt. Hofge ich hatte alles noch right in Kopf. Edit: sorry hatte die Antwort von dukel übersehen -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

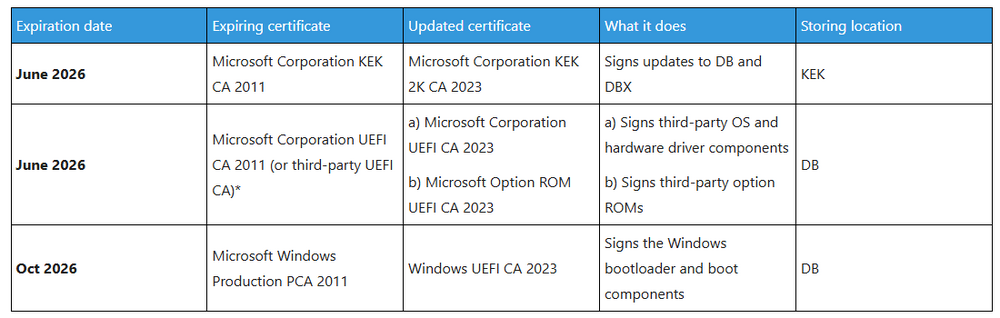

Wohl wahr Ich habe aber doch noch mal eine Frage zum Ablauf der Zertifikate. Laut MS laufen die Zertifikate wie folgt ab Bedeutet das jetzt, das man bis Juni 2026 alle Clients aktualisiert haben muss, da das Zertifikat danach nicht mehr getauscht/installiert werden kann (da das alte Zertifikat abgelaufen ist und ihm nicht mehr vertraut wird) oder hat das mit dem Austausch/Installation des 2023er Zertifikats erstmal weniger zu tun? Wir haben zwar den Prozess definiert und er funktioniert, trotzdem ist es viel Arbeit und ich bezweifele gerade etwas, dass wir den Juni halten können. Stehen wir dann im Juli vor dem Problem, dass der Austausch der Zertifikate nicht mehr geht oder geht das auch nach dem Juni, nur sind die entsprechenden Geräte eben durch MS nicht mehr aktualisierbar (Boot Manager), wenn die Zertifikate zum tragen kommen. Danke euch schon mal. -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Genau, die Frage die für mich aktuell nur noch offen ist - wie geht das efi auf default, wenn ich es nicht manuell auf default setze? Wird der current store z.b. bei einer Neuinstallation von Windows neu aus dem default store erzeugt? -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Ah ok, macht ja auch irgendwie Sinn😅 Aber wenn ich es richtig verstanden habe ist der default ja "nur" wichtig, wenn das BIOS/uefi auf default zurückgesetzt wird oder ein andere Prozess das zurückspielen der Zertifikate vom default store triggered. Ist es dann so tragisch, wenn der default nicht das 2023er enthält? Oder würde auch schon eine Neuinstallation von Windows zu Problemen führen, da der default store genommen wird? -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Möglicherweise hilft dir das hier (am Ende -> Erfahrungen mit der Secure Boot Aktualisierung von Dell PC's). Habe ich bei uns noch nicht gemacht, da die alten dell clients ohne secure boot laufen und die fassen wir jetzt nicht mehr an. Die werden in den nächsten Monaten getauscht. https://tech-support.koeln/de/blog/uefi-secure-boot-zertifikate-fuer-windows-laufen-ab -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Soweit sind bei uns alle default stores auch aktualisiert. Wenn ich mich richtig erinnere, werden diese durch die Firmware Updates aktualisiert (geht das überhaupt anders? Das weiß ich nicht genau)