-

Gesamte Inhalte

5.661 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von daabm

-

Wbadmin - Systemsicherung funktioniert nicht mehr

daabm antwortete auf ein Thema von henalWS in: Windows 10 Forum

ETL öffnet man auch nicht mit Notepad - siehe https://www.msxfaq.de/tools/mswin/tracerpt.htm und https://docs.microsoft.com/de-de/windows-hardware/test/wpt/opening-and-analyzing-etl-files-in-wpa zum Einstieg. -

Ordner finden / aufrufen mit Wildcard

daabm antwortete auf ein Thema von tuduc in: Windows Forum — Scripting

Nein. Die entscheidenden Zeilen wären die, die jhx_path_all zusammenbauen Wenn es _unbedingt_ VBS sein soll, kommst Du um ein FileSystemObject nicht herum. In Powershell wäre das fast ein Einzeiler... -

Domänen unter einen Dach bekommen

daabm antwortete auf ein Thema von baccus in: Active Directory Forum

"Keep it simple" und "Multimandanten AD" schließen sich gegenseitig irgendwie aus... Und wenn man's kann, dann ist "eingeschränkt delegiert" nicht richtig - Du kannst alles delegieren. Jein. Der zweite und dritte von den "valid use cases" sind für uns hochgradig relevant. Schön auch diese Aussage dazu "Microsoft still operates a similar architecture internally". Ich würde ja raten, sie haben festgestellt, daß die meisten Kunden nicht damit zurechtkommen... -

Domänen unter einen Dach bekommen

daabm antwortete auf ein Thema von baccus in: Active Directory Forum

Genau das. Nennt sich dann - richtig aufgesetzt - ESAE Eine Admin-Domain oben drüber, und die Produktions-Domains dürfen sich gerne kreuz und quer vertrauen. -

mittels psexec oder psservice dienste neustarten

daabm antwortete auf ein Thema von Dirk-HH-83 in: Windows Server Forum

1. Um einen Dienst neu zu starten, braucht man kein Admin-Konto. Man braucht nur auf diesen einen Dienst das Recht, ihn neu zu starten. Geht per GPO oder per sc.exe 2. Warum psexec? sc.exe kann das remote, Powershell sowieso. -

Merke: Die Policy-Einstellung der Profilgröße gilt entgegen der Beschreibung NICHT nur für servergespeicherte Profile, sondern auch für lokale. Zumindest war das bei Win7 so (als wir noch servergespeicherte Profile optional hatten), und ich glaube nicht, daß an _dieser_ Codestelle etwas angepaßt wurde

-

Wetterlage wurde so wie vorhergesagt - ab Mittag nur noch gelbes Licht

-

Startmenue und Taskbar anpassen für DefaultUser

daabm antwortete auf ein Thema von stefan4711 in: Windows Forum — Allgemein

Ich zitiere für Dich mal die Beschreibung dieses Unter-Forums: Die MCSEboard.de Member Lounge: Small Talk Forum — Bitte keine technischen Fragen Schau Dich mal auf der Startseite um, Du findest sicher den richtigen Platz Oder ein Mod verschiebt Deine Frage... -

Die Sicherheitsdatenbank auf dem Server enthält kein Computerkonto für diese Arbeitsstationsvertrauensstellung.

daabm antwortete auf ein Thema von Morfio in: Windows Server Forum

Und Du kannst solche kilometerlangen Logs auch als Datei anhängen, dann bleiben die Posts lesbar... Ich würd's mir ja anschauen, aber bei 2003 - sorry - da weigere ich mich. Auch wenn's technisch kein Problem ist, aber 6 Jahre nach Supportende? -

Zone.Identifier mit PowerShell entfernen

daabm antwortete auf ein Thema von n8shift in: Windows 7 Forum

Gern geschehen. Man kann nicht jedes Tool kennen -

Titel in einer synced AD Umgebung einpflegen

daabm antwortete auf ein Thema von cs2021 in: Active Directory Forum

Naja, immerhin - das wäre so ein Attribut, in dem der TO seine akademischen Titel gut unterbringen könnte Und soweit ich weiß, sind die meisten Akademiker einem guten Tropfen nicht abgeneigt, so unpassend wäre das dann nicht mal... -

Zone.Identifier mit PowerShell entfernen

daabm antwortete auf ein Thema von n8shift in: Windows 7 Forum

Ich empfehle da immer streams.exe von Sysinternals Da ist das vergleichsweise einfach mit -s -d -

Schnee... Schnee? Was war das nochmal? Hier wurde schon lange nur noch Wasser gesehen. Von oben, von unten, auf dem Dach, an der (Außen-) Wand und an den Fenstern, überall nur Wasser. Was ist dieses "Schnee"-Zeugs?

-

WMI / C# Microsoft Update Status

daabm antwortete auf ein Thema von Cryer in: Windows Forum — Scripting

Moin. Hier ist eigentlich ein Skripting-Forum, keines für C#... Wenn Du skripten willst/kannst, würde ich das Rad nicht neu erfinden: https://www.parallels.com/blogs/ras/powershell-windows-update/ Und wenn es C# sein soll, bist Du in anderen Foren sicher besser aufgehoben - Vorschläge kann ich Dir da keine machen, ich kann C# nur lesen, aber nicht schreiben -

Titel in einer synced AD Umgebung einpflegen

daabm antwortete auf ein Thema von cs2021 in: Active Directory Forum

Klingt so ein wenig nach "Luxusproblem von gestern" - ich hab zwar ein wenig Mitgefühl, aber wenig Verständnis. Ich persönlich bevorzuge kompakte Übersichts-Darstellungen, und da sind ultra-lange Absender-Namen kontraproduktiv. Vielleicht so als Denkanstoß... Und hast Du mit einigen der "Betroffenen" schon mal darüber geredet, welche Alternativen sie persönlich bevorzugen/akzeptieren würden? Und wie Norbert schon andeutet: Jedes AD-Attribut, das jemals eingeführt wurde, existiert heute noch. Jedes einzelne. Niemals ist irgend eines davon je wieder verschwunden. PS: Die AD-Schwester ist die Telefonbuch -

Radius Authentifizierung von zwei AD Gruppen

daabm antwortete auf ein Thema von pspringh in: Windows Server Forum

Was bitte ist denn "misverstehen"? :-D -

DFS - Der Pfad ist nicht verfügbar

daabm antwortete auf ein Thema von Vinc211 in: Windows Server Forum

Tipp: Bei DFS _immer_ mit FQDNs arbeiten. IMMER und ÜBERALL. Auch wenn man die dann eintippen muß, weil der dämliche Browse-Button eigentlich immer nur die Hostnamen einträgt. Und kleine Frage: Die Leute, die Probleme haben - haben die evtl privat ne DNS-Domain, die da nen Konflikt produziert? Falsche DNS Suffixe oder Search Lists? DHCP im VPN kommt ja i.d.R. nicht nur vom VPN, sondern auch vom Heimnetz... BTW: Ein Netzwerktrace auf nem Rechner, wo's nicht geht, könnte recht schnell Klarheit schaffen. Da sieht man nämlich, wohin der MUP tatsächlich will... -

NAS und WIN10: Umbenennen und Verschieben nicht möglich

daabm antwortete auf ein Thema von qfbaseer in: Windows Forum — LAN & WAN

Sysinternals "handle.exe" oder Process Explorer, beide sagen Dir, wer was offen hat. -

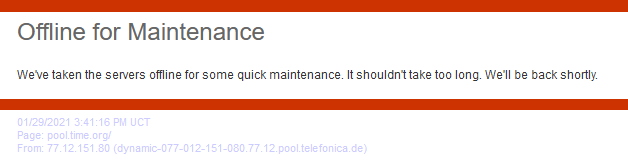

Sicher, daß der DC rauskann? 153430 14:10:29.1642158s - Logging error: NtpClient has been configured to acquire time from one or more time sources, however none of the sources are currently accessible and no attempt to contact a source will be made for 1 minutes. NTPCLIENT HAS NO SOURCE OF ACCURATE TIME. w32tm /stripchart /computer:de.pool.time.org liefert was genau? de.pool.time.org läuft hier in einen Timeout. Irgendwie auch logisch: Edit: Ich persönlich habe mit de.pool.NTP.org gute Erfahrungen gemacht.

-

Lokalen Drucker mit GPO mit gehostetem Server

daabm antwortete auf ein Thema von fynn.pf in: Windows Server Forum

...DNS A-Record -

Ich glaube, ich würde auch einen DL dazuholen. Das läßt sich "reversibel" nicht über ein Forum lösen. Was Du schreibst als Idee, geht jedenfalls nicht.

-

Lokalen Drucker mit GPO mit gehostetem Server

daabm antwortete auf ein Thema von fynn.pf in: Windows Server Forum

Ich versteh die Frage nicht - was hat der "lokale Drucker" mit "dem Windows Server" zu tun? Hast Du eine Domäne? Was steht wo, wie sieht die Infrastruktur aus? Fragen über Fragen... Und was hast Du schon angeschaut/versucht? -

Kein Zugriff auf Netzwerk mehr

daabm antwortete auf ein Thema von todde_hb in: Windows Forum — LAN & WAN

regedit, Start=4. Dienste mit Start=0 oder 1 kannst Du nicht stoppen. https://www.sourcedaddy.com/windows-7/values-for-the-start-registry-entry.html -

Powershell New-PSDrive Schwierigkeiten

daabm antwortete auf ein Thema von status_Q in: Windows Forum — Scripting

"Ich versteck's in einer Papiertüte, dann sieht es keiner..." Das geht noch nicht mal mit C++ - von C# oder Powershell wollen wir hier nicht reden, vergiß die Aussage am besten. -

Kein Zugriff auf Netzwerk mehr

daabm antwortete auf ein Thema von todde_hb in: Windows Forum — LAN & WAN

"Allgemeiner Fehler" ist m.W. meist die lokale Firewall, die outbound blockiert.