-

Gesamte Inhalte

2.913 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von cj_berlin

-

Excel senden als Anhang fragt Passwort ab

cj_berlin antwortete auf ein Thema von tobinator_1991 in: MS Exchange Forum

Das hilft jetzt niemandem, aber ich habe das mehrmals erlebt, besonders mit Excel. Habt ihr einen Proxy im Einsatz? Wie ist es im Benutzerprofil konfiguriert - GPO, manuell, WPAD? -

Anwendung braucht bestimmte Berechtigung, aber welche?

cj_berlin antwortete auf ein Thema von porki in: Windows 10 Forum

Moin, der Benutzer muss mit Sicherheit nicht neu angelegt werden, aber vermutlich das Benutzerprofil auf dem betreffenden Rechner. -

Moin, Mischbetrieb ist supported, aber die Granularität ist dabei per Host, nicht per User oder Client. Wenn in eurem Vertrag Device CALs deutlich günstiger sind als User CALs, kann sich das immer noch lohnen

-

Windows Server Event ID 4625 - Anmeldung fehlgeschlagen

cj_berlin antwortete auf ein Thema von AndVS in: Windows Server Forum

Moin, ist der Admin (wie er auch sollte) evtl. in der "Protected Users" Gruppe? Alternativ, falls der Server kein Domain Controller ist (und warum meldet sich der Domain Admin dann dort an?): Ist der *lokale* Admin evtl. deaktiviert? ...wobei Zweiteres nicht dieses Bild generieren dürfte. -

Umlaute im Hostnamen bei DNS

cj_berlin antwortete auf ein Thema von pischel in: Windows Server Forum

Moin, wo Du auf kurz oder lang Probleme kriegen wirst, ist wenn etwas MÖHRE heißt und MOHRE dazu kommt. Das gilt für Hostname, das gilt aber auch für sAMAccountName. Ich hatte mal eine Migration, wo es in der Quelle einen Herrn KONIG gab und im Ziel eine Frau KÖNIG. Mann, war das ein Spaß - und davon gab es dort gleich drei Pärchen ASCII for President! -

Moin, hast Du vielleicht irgendwelche tollen Hochsicherheits-Browser-Plugins, oder eine supermoderne XDR-Lösung auf Deinem Rechner, welche die WebSockets blockiert? Ansonsten kannst Du die CloudShell auch aus Windows Terminal heraus starten, da ist es eine der Optionen.

-

Also alle außer der Mehrheit Es ist ja auch nicht so, dass sie es irgendwie "aktiv" nicht wissen, es kümmert sie halt nur nicht, bis es Probleme gibt...

-

Oh, da kenne ich einige. Infoblox hat ja auch nette Zusatzfunktionen für Leute, die viele Forests haben, aber gleiche Sites & Subnets in allen haben wollen...

-

Domaincontroller zu einer vorhandenen Domäne hinzufügen

cj_berlin antwortete auf ein Thema von pischel in: Windows Server Forum

Und dann noch wie von @chrismue angeregt diese Anleitung befolgen: https://blog.stueber.de/posts/sysvol-dfsr-migration/ -

Domaincontroller zu einer vorhandenen Domäne hinzufügen

cj_berlin antwortete auf ein Thema von pischel in: Windows Server Forum

Das wird die nächste Meldung sein, wenn FFL angehoben wurde. -

Domaincontroller zu einer vorhandenen Domäne hinzufügen

cj_berlin antwortete auf ein Thema von pischel in: Windows Server Forum

Er sagt aber "Gesamtstruktur-Funktionsebene". Vermutlich ist die noch 2003. -

Exchange 2019 DAG Synchronisation

cj_berlin antwortete auf ein Thema von snake99 in: MS Exchange Forum

Genau. Und in vielen Fällen hätte es schon geholfen, das erwartete Verhalten auf ein Blatt (digitales) Papier zu schreiben und 20 Sekunden darauf zu starren. Generell wird bei Multi-Site-Clustern jeder Art viel mehr über den Ausfall einer Site diskutiert, der heutzutage fast nie eintrifft, als über die Isolation, die durchaus wahrscheinlich ist... -

FSMO Rollen übertragen (RID / Domänennamen) Aktuelle Inhaber nicht erreichbar

cj_berlin antwortete auf ein Thema von tsaenger in: Active Directory Forum

Moin, welche OS-Version hat das Ziel? Ist das DCPROMO ohne Fehler verlaufen? -

BITSLOTH: Die neue Windows-Backdoor und ihre verdeckte Kommunikation (security-insider.de)

-

Windows 2022 - Warning Disc 158 in Ereignisanzeige

cj_berlin antwortete auf ein Thema von Dutch_OnE in: Windows Server Forum

Das hat es. -

Treiber installieren über Command Line

cj_berlin antwortete auf ein Thema von Gill Bates in: Windows 11 Forum

"nicht funktioniert" ist keine Fehlermeldung. Welche gab's denn wirklich? -

RDP-Server E-Mail versenden dauert öfter 18 Sekunden bis das E-Mail Fenster verschwunden ist

cj_berlin antwortete auf ein Thema von magicpeter in: Virtualisierung

Auch während der 18 Sekunden, die es dauert, die Mail mit 1MB Anhang zu schließen? -

RDP-Server E-Mail versenden dauert öfter 18 Sekunden bis das E-Mail Fenster verschwunden ist

cj_berlin antwortete auf ein Thema von magicpeter in: Virtualisierung

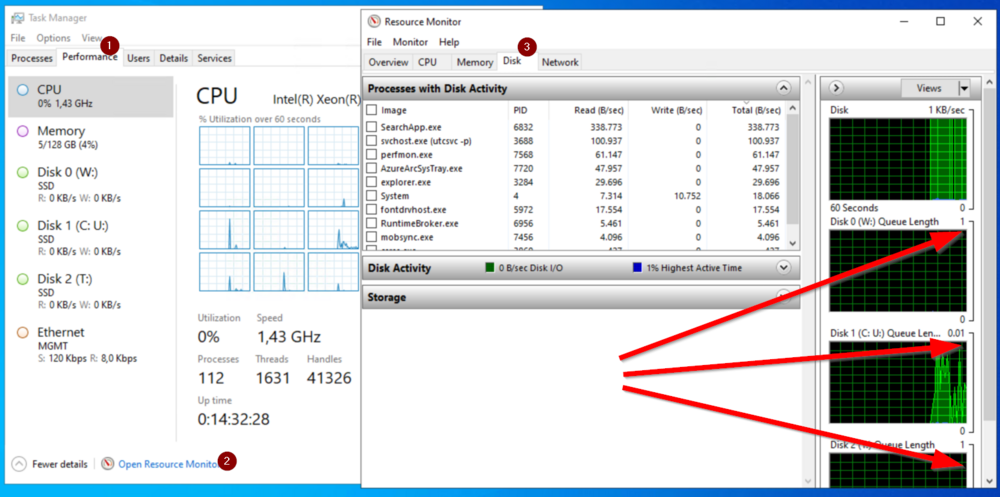

Wenn die Queue Length dauerhaft größer oder gleich eins ist, hast Du ein Problem. Und es ist egal, wie schnell die SSD laut CrystalMark ist. -

RDP-Server E-Mail versenden dauert öfter 18 Sekunden bis das E-Mail Fenster verschwunden ist

cj_berlin antwortete auf ein Thema von magicpeter in: Virtualisierung

-

RDP-Server E-Mail versenden dauert öfter 18 Sekunden bis das E-Mail Fenster verschwunden ist

cj_berlin antwortete auf ein Thema von magicpeter in: Virtualisierung

Moin, was macht denn die Warteschlangenlänge auf dem Datenträger, wo a. %LocalAppData% und b. %temp% der User liegen? -

Installation von Software: Manuell, Microsoft Store oder Winget

cj_berlin antwortete auf ein Thema von spooner in: Windows 11 Forum

Moin, der Gedanke ist nicht falsch. Wenn alle Pakete, die Du brauchst, im einem Repo vorhanden sind, auf das Du Zugriff hast, warum nicht 😊 Und Winget ist ab Server 2025 auch bei Servern drin -

Installation von Software: Manuell, Microsoft Store oder Winget

cj_berlin antwortete auf ein Thema von spooner in: Windows 11 Forum

Wie immer, mit Software-Verteilung 😊 Außer privat, da wird mit Chocolatey installiert und aktualisiert. -

Bei DDA sind sie nicht virtuell, aber ja, prüfen sollte man trotzdem.

-

REFS Partition wird als RAW angezeigt

cj_berlin antwortete auf ein Thema von Edvvde in: Windows Server Forum

Patches installiert? Das hat es schon mehrmals gegeben, den letzten Patchday habe ich nicht verfolgt, wäre aber nicht undenkbar. Was sagt denn das System-Eventlog beim Booten zu dem Thema? -

Schulungen gibt es ja. Nur keine Zertifizierung... ☹️