-

Gesamte Inhalte

5.657 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von daabm

-

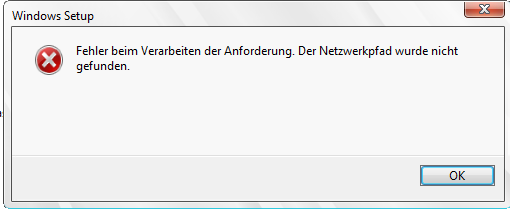

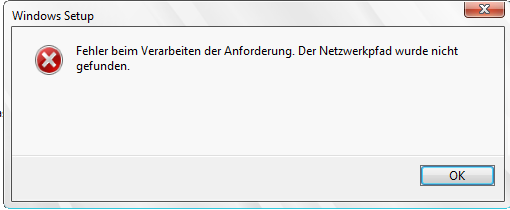

Server 2019 WDS: Client bringt "Netzwerkpfad nicht gefunden"

daabm antwortete auf ein Thema von daabm in: Windows Server Forum

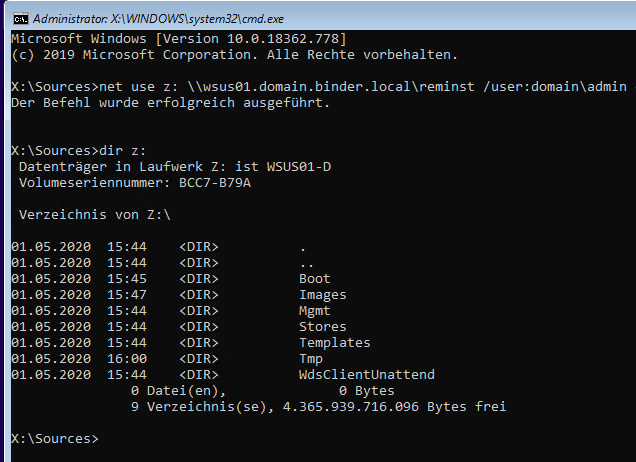

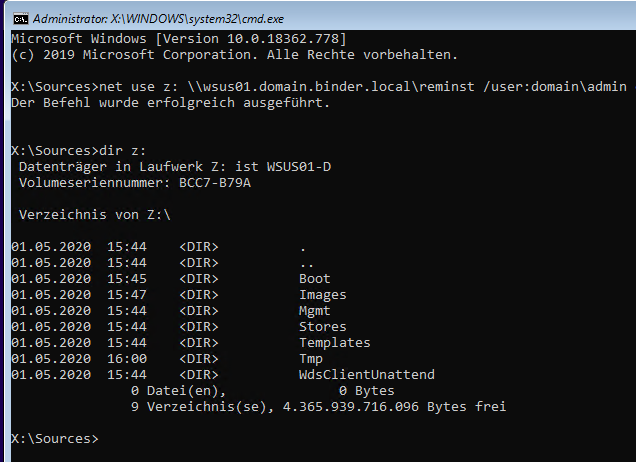

Hi Jan. - Zugriff auf Ordner Images: Ja. Dir /s zeigt mir den kompletten Inhalt von Reminst an, type auf einzelne Files geht auch (z.B. Templates\WdsSysprepTemplate.inf). - Kein unattended bisher. - WDSUtil im Anhang - das ist doch etwas lang wdsutil.txt -

Hyper-V unter Windows 10 und Fritz!Fernzugang

daabm antwortete auf ein Thema von JastiU in: Windows 10 Forum

Du mußt doch nur nen Switch einrichten, der direkt mit dem LAN verbunden ist (bridged)... Edit: "Glaube ich zumindest" -

Programm beim starten des Computers im Hintergrund starten lassen.

daabm antwortete auf ein Thema von NasenGolem7442 in: Windows Forum — Allgemein

Das aufgerufene Programm muß das unterstützen, sonst klappt es nicht. -

Netzlaufwerke aller User per Powershell auslesen

daabm antwortete auf ein Thema von snoopy1959 in: Windows Forum — Scripting

-

RDP für lokalen User erlauben

daabm antwortete auf ein Thema von vader14641 in: Active Directory Forum

@vader14641 Genau wie Du - nicht den Object Picker verwenden, sondern einfach reinschreiben -

Ne. Ein lokaler Benutzer ist nie gut. Wir betreiben ca. 200k Clients und 50k Server, und außer dem Builtin Admin gibt es bei uns keine lokalen Benutzer. Auf fast allen Systemen hat der zudem ein unbekanntes Kennwort, kann also nicht mal verwendet werden... Ich weiß jetzt nicht genau, was ich Dir erklären könnte - Du klingst, als wenn Du erst mal Grundlagen bräuchtest. Und zwar viele.

-

Hyper-V unter Windows 10 und Fritz!Fernzugang

daabm antwortete auf ein Thema von JastiU in: Windows 10 Forum

Ich weiß jetzt nicht, wie dein "Default Switch" konfiguriert ist - wenn der NAT macht, wird das nix. Dem Browser ist das egal, SSL auch, dem IPSec nicht. -

Benutzerprofile die älter als X Tage sind löschen - Windows 10

daabm antwortete auf ein Thema von HerrLehmann85 in: Windows 10 Forum

@BOfH_666 Der Ansatz ist valide, das funktioniert prinzipiell auch - scheitert aber vermutlich auch am Problem der Erkennung von "veraltet"... -

Server 2019 WDS: Client bringt "Netzwerkpfad nicht gefunden"

daabm hat einem Thema erstellt in: Windows Server Forum

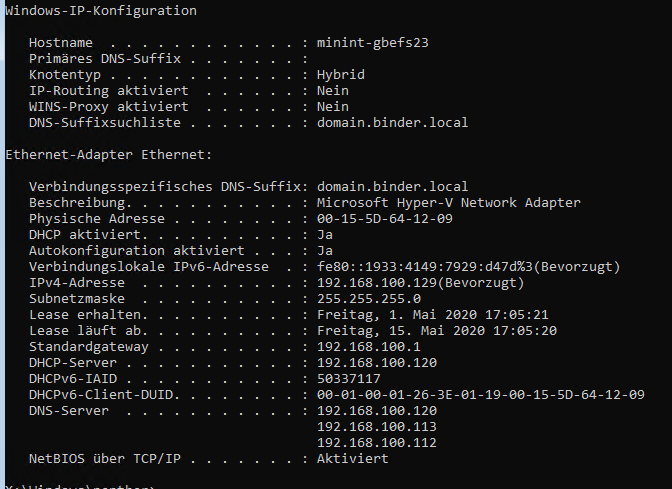

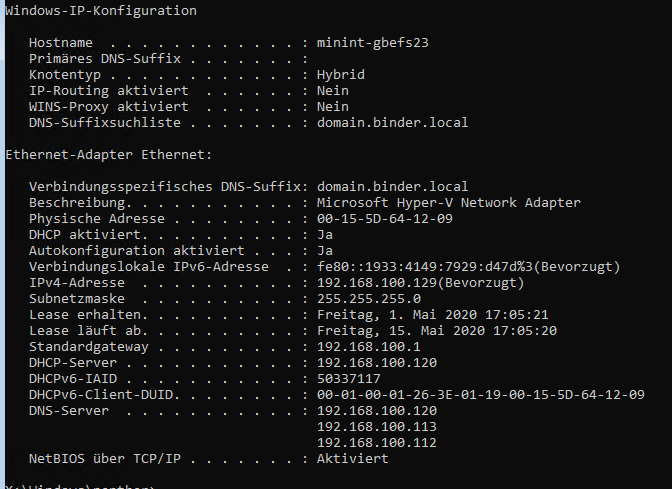

Hallo zusammen. Hab heute nen 2019 WDS installiert (standalone, kein DHCP mit drauf, eigener Server). Alles soweit smooth, Boot- und OS-Images per Assistent hinzugefügt (Win10 1909), PXE-Boot klappt auch. Nur fragt das Setup dann irgendwann nach Credentials für den Deployment Share (REMINST) und meldet dann: Ich kann den Share aber in einer Commandline erfolgreich verbinden und habe dann auch - mit dem gleichen User, den ich in der Setup-Abfrage verwende - Zugriff auf alles... MDT ist noch nicht am Start, ist alles plain WDS. Und im X:\Windows\Panther\SetupAct.Log finde ich nichts, was mich wirklich auf Ideen zur Lösungsfindung bringen würde - da steht dann auch nur der Fehlercode 0x80070035 - Network path not found. IP-Config ist IMHO auch in Ordnung: Was mache ich falsch? Danke und Gruß und schönen 1. Mai! Martin -

Netzlaufwerke aller User per Powershell auslesen

daabm antwortete auf ein Thema von snoopy1959 in: Windows Forum — Scripting

LOL - ich bin noch nicht mal drin, da bin ich schon fast wieder raus Get-PSDrive ist hier jedenfalls falsch, das erfasst zu viel "Nebengeräusch". "net use" wäre mene Wahl, dann zentral sammeln und parsen. Aber wenn ich "Passwort übergebe" lese, schüttelt es mich direkt... -

Exchange Powershell / Office 365

daabm antwortete auf ein Thema von Ebenezer in: Windows Forum — Scripting

Keine Ahnung von XCH, aber vielleicht gibt's ja nicht nur Set-, sondern auch Remove- oder Delete- ? -

Emotet Office Makros deaktivieren GPO sinnvoll?

daabm antwortete auf ein Thema von Neopolis in: Windows Forum — Security

Deprecated. Aber "ohne" bricht "Onsite" komplett zusamen... MSFT ist es aber egal, die wollen ja kein onsite mehr. -

GPO für Edge Chromium - Standard-Suchanbieter

daabm antwortete auf ein Thema von muthelm in: Active Directory Forum

Soweit ich weiß, ist "Microsoft Edge" der "alte"... Und ob der Chromium-basierte Edge überhaupt schon GPO-enabled ist, würde ich nicht unterschreiben. -

RDP für lokalen User erlauben

daabm antwortete auf ein Thema von vader14641 in: Active Directory Forum

...falls bei dem Howto Probleme aufrtreten: Ich wäre hier auch aktiv @NorbertFe Das Schema haben wir inzwischen perfektioniert - das funktioniert echt gut und ist in der Wartung total easy. -

Benutzerprofile die älter als X Tage sind löschen - Windows 10

daabm antwortete auf ein Thema von HerrLehmann85 in: Windows 10 Forum

1. Ja. 2. Meistens Virenscanner. Eigentlich immer. Teste einfach mal ohne, der Defender tut's auch. -

OMG - Finger weg von dem Logonskript-Eintrag im User-Objekt! Das ist ein Relikt aus NT-Zeiten, das wegen Backward Compatibility nie entfernt wurde... Vergiß am besten, daß das existiert

-

@Trix Bist Du Dir sicher, daß Du den Unterschied zwichen "lokaler Benutzer" und "Domänenbenuzter mit lokal gecachten Credentials" kennst?

-

Problem bei For Findstr und errorlevel

daabm antwortete auf ein Thema von Aleria in: Windows Forum — Scripting

Im :NOK Block landet das Skript auf jeden Fall, unvermeidbar... Ich würde hier exzessiv Call und Goto :EOF verwenden, um genau so was zu vermeiden - wenn es denn schon Batch sein muß ("exit" übrigens gar nicht, denn "exit" beendet die aufrufende cmd.exe, das finde ich persönlich lästig...). Powershell ist natürlich eleganter. Der Code dürfte anders aussehen, wenn man wüßte, was genau eigentlich das Ziel ist -

Ich sehe da eine grandiose Kette von Mißverständnissen Seit MS15-025 kann man per GPO _keine_ lokalen User mehr anlegen (ok ok - es geht, wenn man fragwürdige Kennwortrichtlinien auf seine Computer verteilt. Aber das macht hoffentlich niemand) Um das WIndows-Kennwort eines Benutzers zu ändern, ist eine (VPN- oder sonstartige) Verbindung zur Authentifizierungsinstanz erforderlich. Für lokale Benutzer ist das der lokale SAM, für Domänenbenutzer das AD. Ohne AD-Verbindung keine Kennwortänderung. Das Ändern des Kennworts über OWA ändert zwar das Kennwort im AD. Aber wenn der Computer keine Verbindung zu selbigem hat, kommt diese Änderung dort nie an - lokal gilt also bis in alle Ewigkeit das bisherige zwischengespeicherte Kennwort (-> "Cached Credentials"). Das "Sperren" eines AD-Benutzers hat keinerlei Auswirkung auf die Möglichkeit, sich am entsprechenden Computer weiterhin offline anzumelden (-> noch mal "Cached Credentials")

-

Ich würde auch mal https://gpsearch.azurewebsites.net/#10686 prüfen bzw. aktivieren und auf 0 setzen.

-

"Anwendung für Dienste und Controller" verursacht Systemlast

daabm antwortete auf ein Thema von fwj in: Windows Server Forum

Die Screenshots sind unlesbar... Viel zu hoch aufgelöst. Kennst Du Win-Shift-S - Snipping-Tool? Und wenn das sich wieder beruhigt, bin ich eh raus, das ist dann kein nachhaltig zu behebendes Dauerproblem -

"Anwendung für Dienste und Controller" verursacht Systemlast

daabm antwortete auf ein Thema von fwj in: Windows Server Forum

Welche Dienste laufen denn in diesem Prozess? Kriegst mit Sysinternals Process Explorer raus, der zeigt das im Gegensatz zum Taskmanager an. -

Windows Server 2019 private IP Adresse

daabm antwortete auf ein Thema von MarkusAntonius in: Windows Server Forum

Was hast Du erwartet? Zum einen: Das war eine flapsige Antwort an Jan. Zum anderen hast Du ja schon mitbekommen, was die meisten hier von Deinem Plan halten. Macht aber nix, ich bin raus -

Windows Server 2019 private IP Adresse

daabm antwortete auf ein Thema von MarkusAntonius in: Windows Server Forum

Ne, da ist kein Holz mehr. Nicht mal Moder. -

...ich würde mich auch mal mit MountPoints2 beschäftigen