-

Gesamte Inhalte

43.548 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von NorbertFe

-

Ja, aber wird es dabei schneller oder langsamer? ;)

-

Wie im Büro? 🤪

-

Spam über Google Workspace?

NorbertFe antwortete auf ein Thema von zahni in: Windows Forum — Security

Siehe Holzhammer, seitdem ist zumindest bei mir Ruhe ;) -

Spam über Google Workspace?

NorbertFe antwortete auf ein Thema von zahni in: Windows Forum — Security

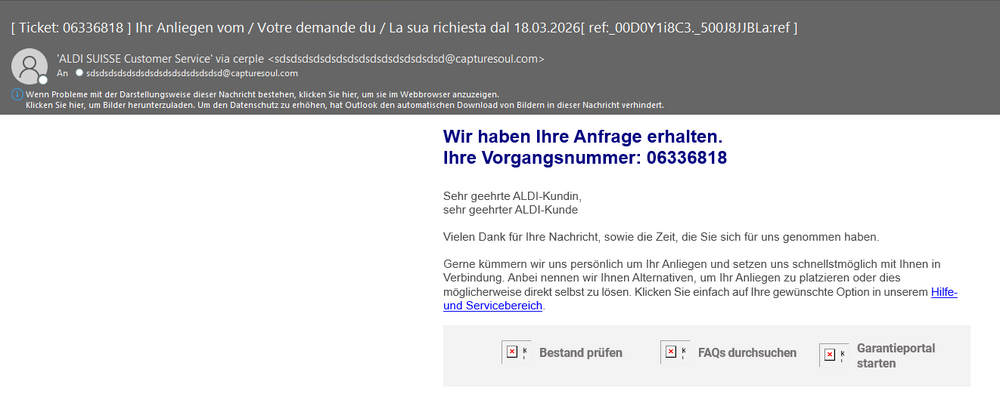

Moin, das Problem ist leider noch etwas nerviger als nur das oben Beschriebene. Denn da die Groups natürlich nicht bei jedem Teilnehmer geblockt werden, kommen immer auch mal wieder welche durch bis zu einem der Empfänger (irgendeiner, der nix mit dem eigenen System zu tun hat). Und genau da beginnt dann das Folgeproblem. Die durchgehende Mail triggert dann das Ticketsystem (weil offenbar viele generische Mailadressen von den Spammern in diese Groups eingefügt werden) oder einen Autoresponder und diese Mails kommen dann zwar auch zurück an die Gruppe sind aber sozusagen dann oftmals abgesehen vom Betreff schon kein Spam mehr sondern die Info, dass ein Ticket eröffnet wurde usw. usf. Sieht dann bspw. so aus: Man sieht, der Absender is natürlich wieder die spam group aus google, aber es gibt an der Stelle dann kein List-Post mehr, sondern nur noch List-Help, List-Subscribe und List-Unsubscribe. Mein Filter geht jetzt auf List-Subscribe contains .*\b(http[s]?:\/\/groups\.google\.com\S*)\b dann verwerfen. Ist zwar ein ziemlicher Holzhammer, aber bisher siehts ganz ok aus und es hat sich noch niemand über nicht ankommende legitime Mails beschwert. Hab grad mal bei einem Kunden nachgeschaut. In den letzten 7 Tagen hatte dieser Filter dann 826 Hits. Das kann aber auch täuschen, denn darin enthalten sind dann auch die, die von diversen Blacklists ggf. noch abgefangen worden wären (die Blacklists kommen in der Reihenfolge erst nach den Keyword Filtern). HtH Norbert -

Domainuseraccounts umziehen in eine neue Domäne

NorbertFe antwortete auf ein Thema von 5even in: Active Directory Forum

Im allgemeinen ist es meist weniger Aufwand „das Chaos“ zu beheben. Klingt komisch, ist aber so. ;) ansonsten gibs admt (https://www.microsoft.com/en-us/download/details.aspx?id=56570) aber das läuft afair nur auf 2008 und 2012. ;) musst du also nochmal nen alten memberserver hochziehen. -

Lizenzierung "Funktionspostfächer" - Exchange SE

NorbertFe antwortete auf ein Thema von iteaser in: MS Exchange Forum

Ja. Oder wenn es nur interne Empfänger sind einfach mit HVE Accounts arbeiten (https://learn.microsoft.com/de-de/exchange/mail-flow-best-practices/high-volume-mails-m365) -

GPP - lokale Gruppen - Beschreibung

NorbertFe antwortete auf ein Thema von speer in: Active Directory Forum

Evtl. Mal die XML im Editor anschauen. -

Na dann gehen sie ja die Hälfte des Jahres immerhin noch richtig. ;) Man muss nur wissen welche Hälfte

-

Exchange SE Update schlägt fehl wegen zu langem Dateipfad

NorbertFe antwortete auf ein Thema von Baerchen822 in: MS Exchange Forum

Dann würd ich nicht lange warten sondern wie von Norbert angesprochen einfach auf neue Installation migrieren. Wenn du das schon seit Juli 2025 versuchst, scheinst du offenbar viel Zeit zu haben. ;) -

Exchange SE Update schlägt fehl wegen zu langem Dateipfad

NorbertFe antwortete auf ein Thema von Baerchen822 in: MS Exchange Forum

Startest du das direkt aus dem ISO oder hast du das unter c:\Exchange2019_Install\ ausgepackt? Falls letzteres, versuchs doch mal direkt aus der ISO. -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

Wie wärs, wenn du erstmal dafür sorgst, dass das doppelte Postfach verschwindet? :) Bitte mal die Rechte nochmal entziehen und mittels Exchange Online Powershell und -automapping $false neu vergeben. Danach schauen wir weiter. -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

Erklärst du mir, wie das zusammen geht? Und wenn du unbedingt mit ChatGPT und Freunden das Problem lösen magst, dann gern, aber verschone mich damit. :) Bye Norbert -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

Ist es ein Unterschied ob du im Cachemode oder im Online Modus arbeitest? Funktioniert es denn in OWA? -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

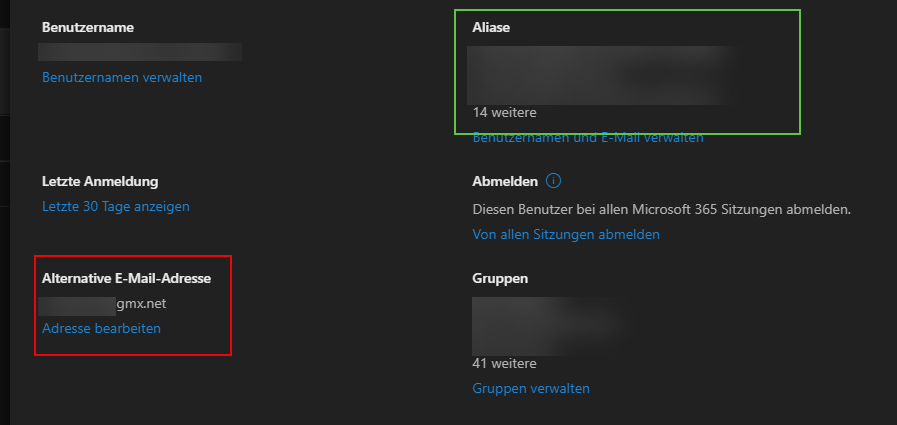

Bei mir nicht. Keine Ahnung, was du anders machst. :) Nein ein Alias hängt als zusätzliche Adresse auf einem Postfach. Du hast aber zwei Postfächer mit zwei Adressen, so wie ich das verstehe. Nein du hast versucht eine Alternative Adresse hinzuzufügen. Du musst aber Alias hinzufügen wählen. :/ -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

Aber wenn du auf dem Postfach stehst musst du doch normalerweise "von" gar nicht wählen, weil das schon per Default das richtige Konto ist. Geht das denn? Die zweite Adresse ist ein Alias des freigegebenen Postfachs? Hast du denn den Versand von Alias Adressen erlaubt? https://www.alitajran.com/send-from-alias/#h-how-to-enable-send-as-alias-in-office-365 -

Wie richte ich ein Freigegebenens Postfach in Outlook classic 2024 richtig ein?

NorbertFe antwortete auf ein Thema von michael_office in: MS Exchange Forum

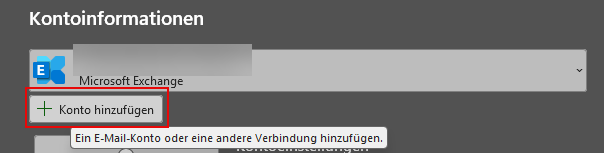

Was hat denn die Nichte damit zu tun? Einfach das freigegebene Postfach nicht per Automapping einhängen (lassen), sondern als weiteres Konto in Outlook einfügen: Da dann die Mailadresse der Shared Mailbox und die Anmeldedaten des Stellvertreters (so notwendig) eingeben und schon geht alles was du oben willst. Bye Norbert -

Citrix Terminalserver - Explorer schließt am TS

NorbertFe antwortete auf ein Thema von kkkap in: Windows Server Forum

Im Normalfall jedenfalls nicht :) -

Citrix Terminalserver - Explorer schließt am TS

NorbertFe antwortete auf ein Thema von kkkap in: Windows Server Forum

Ja. -

Citrix Terminalserver - Explorer schließt am TS

NorbertFe antwortete auf ein Thema von kkkap in: Windows Server Forum

Auf "Aktualisieren" -

wenn cisco smart lizenzen ablaufen, sicherstellen das die neue nahtlos beim Gerät landet?

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: Windows Forum — Security

Gibts das auch in "richtig und verständlich"? ;) -

Hat Microsoft "Gruppenrichtlinien" bzw. GPP neu entdeckt?

NorbertFe antwortete auf ein Thema von testperson in: Active Directory Forum

Zitat aus dem Kommentar aus deinem ersten geposteten Link: Also eigentlich genau NICHTS neu ;) Und bei dem Rest vermutlich ähnlich. -

Gute Besserung 💐

-

Kaffee ist alle. :) Hab grad neu aufgesetzt.

-

Du willst kalten Latte Macchiato?

-

Fehler beim Versuch die ausgewählten virtuellen Computer zu starten

NorbertFe antwortete auf ein Thema von dataKEKS in: Virtualisierung

Das ist normal und keine wirklich neue Erkenntnis 😉