-

Gesamte Inhalte

43.543 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von NorbertFe

-

APC USV APC Easy UPS SMV SMV1500CAI Software Logs

NorbertFe antwortete auf ein Thema von RealUnreal in: Windows Server Forum

Was spricht dagegen es einfach zu versuchen? Wenns nicht leistest was du brauchst, deinstallierst du es einfach wieder. Ja aber auch Network PowerChute kostet inzwischen GEld ;) und Updates für die NMC gibts nur noch mit aktiver Support Subscription. -

APC USV APC Easy UPS SMV SMV1500CAI Software Logs

NorbertFe antwortete auf ein Thema von RealUnreal in: Windows Server Forum

Die empfehlen also nicht PowerChute? https://www.se.com/de/de/product-range/61932-powerchute-business-edition/#products Vor allem wieso "dachte"? Testet man sowas nicht? Das kann man mit obiger Software übrigens tun. :) -

Fehler beim erstellen einen Produktionsprüfpunkt

NorbertFe antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Eigentlich gar nicht. Gibt nur "merkwürdige" Workarounds. -

Fehler beim erstellen einen Produktionsprüfpunkt

NorbertFe antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Nur durch Importieren ändert sich da aber gar nix. -

Azure Sync bei Neuinstallation einer AD-Domänen Struktur

NorbertFe antwortete auf ein Thema von MHeiss2003 in: MS Azure Forum

Moin, im Synchronization Rules Editor. Da ist der Name Programm. ;) -

Azure Sync bei Neuinstallation einer AD-Domänen Struktur

NorbertFe antwortete auf ein Thema von MHeiss2003 in: MS Azure Forum

Nein, genau das ist dann eben egal wo die Objekte im ad liegen. Ich kann lokal also umstrukturieren, verschieben und umbenennen wie ich will und das hat keinen Einfluss auf den Sync Score der Objekte. -

Azure Sync bei Neuinstallation einer AD-Domänen Struktur

NorbertFe antwortete auf ein Thema von MHeiss2003 in: MS Azure Forum

Ich definiere bei meinen Kunden Regeln die die Synchronisation auf Basis von Attributen regelt. Damit kann man das sehr granular steuern. -

Azure Sync bei Neuinstallation einer AD-Domänen Struktur

NorbertFe antwortete auf ein Thema von MHeiss2003 in: MS Azure Forum

Das was Jan sagt paßt schon. Gleichzeitig sollte man dann beim Neueinrichten des AADC darauf achten, die Regeln gleich so hinzustellen, dass man explizit einzelne User filtern kann. Und dann kann man prüfen ob der Softmatch zum Tragen kommt. Das ist natürlich ungünstig, denn die neuen brauchst du gar nicht erst und die kannst du erstmal wieder entfernen (raussynchen). -

AD Benutzer im ADUC deaktivieren, ist deaktivieren auch im ECP notwendig

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

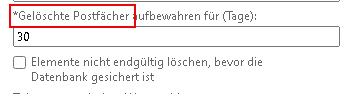

Per default sind es 30 Tage. Und rate mal, was da dran steht :) Richtig, aber in Bezug auf das Postfach ist das genau KEIN Unterschied. ;) Deswegen ist da übrigens auch genau der Hinweis, dass das AD Objekt gelöscht wird. -

AD Benutzer im ADUC deaktivieren, ist deaktivieren auch im ECP notwendig

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Da steht zwar beides Mal was von "deaktivieren", aber das im ECP meint Postfach löschen und das andere deaktiviert das Benutzerobjekt. Postfach löschen (im ECP) bedeutet Active Directory Benutzerobjekt mit Postfach löschen. Kleine aber wichtige Unterschiede. Korrekt. Die werden ja auch nach Postfach lizenziert. Wie die sich hinsichtlich Funktions- und Raumpostfächern verhalten wäre zu klären. Ja, denn dann gibts kein Postfach mehr. Siehe ganz oben. Wofür? Postfach deaktivieren ist aber Postfach löschen. Heißt halt blöderweise nur nicht so. So oder so es gibt dann die Mailadresse nicht mehr und auch die Daten im Postfach sind weg. Man kann übrigens auch mit deaktiviertem User den Empfang für solche Mailboxen verhindern. Ist dann halt ein wenig aufwändiger. -

Exchange Weiterleitung über Regel nach extern klappt nicht

NorbertFe antwortete auf ein Thema von Quirk18231 in: MS Exchange Forum

Bitte setzen Sie unsere IP auf Ihre Whitelist, denn Sie wissen ja, dass Sie von uns nur legitime E-Mails erhalten. -

zweite Domäne hinzufügen beim exchange 2019

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Deswegen geht sowas nur mit http Redirect. Einfach mal so, kommt die Fehlermeldung wie du sie grad siehst. Der Sender Based routing Hinweis kam, weil du was von sendconnector geschrieben hattest und deine Anmerkung war bei meiner Antwort noch nicht dran. ;) -

zweite Domäne hinzufügen beim exchange 2019

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Eigentlich schon, aber neuerdings scheinen Android und iOS mit http Redirect Probleme zu haben. Also vorher testen, wenn man auf das neue Zertifikat verzichten will oder muss. -

Eben, aktuell ist das cal Äquivalent nur in m365 e3 und e5 und Business enthalten. Wobei bei m365 auch Windows enthalten ist und in Business nur Office Server.

-

Ja ist es. Aber ob das billiger ist, als on-prem, wenn man vieles aus dem Cloud Bereich nicht braucht oder alternativ von anderen Anbietern nutzt.

-

Nein bisher sind das die einzigen „offiziellen“ Infos.

-

Vor allem die ms Lizenzen. Hatte grad gestern ne lizenzdiskussion beim Kunden mit EA. Sehr aufschlussreich 😆

-

Installation scheitert an msodbcsql.msi (SQL Server Express)

NorbertFe antwortete auf ein Thema von shadowman in: MS SQL Server Forum

Dann nimm mal den x86 auch. -

Man wird ja wohl noch träumen dürfen ;)

-

zweite Domäne hinzufügen beim exchange 2019

NorbertFe antwortete auf ein Thema von Dirk-HH-83 in: MS Exchange Forum

Bitte berücksichtigen, dass Exchange ohne 3rd Party kein Sender Based Routing beherrscht. Also helfen die verschiedene Sendeconnectoren nur, wenn du den Zielkreis darüber einschränken kannst. ;) -

MS365 NewOutlook Umstellung verhindern - blockieren

NorbertFe antwortete auf ein Thema von spooner in: MS Exchange Forum

Wie so einiges anderes ebenfalls. ;) -

MS erhöht mal wieder die Preise. Irgendwann müssen diese On-Prem Fetischisten doch mal auf die heilige Cloud migrieren. Wir machen also nicht die cloud attraktiver, sondern die On-Prem Welt unattraktiver ;) https://techcommunity.microsoft.com/blog/microsoft_365blog/licensing-and-pricing-updates-for-on-premises-server-products-coming-july-2025/4400174

-

SecPolicy - Blockzugriff für alle User ohne Lizenz

NorbertFe antwortete auf ein Thema von Robinho1986 in: MS Azure Forum

Das stimmt. :) -

SecPolicy - Blockzugriff für alle User ohne Lizenz

NorbertFe antwortete auf ein Thema von Robinho1986 in: MS Azure Forum

Nö, genau dann brauchst du KEINE Cloudlizenz. -

Die Ordnerumleitungsrichtlinie wurde nicht angewendet

NorbertFe antwortete auf ein Thema von autowolf in: Windows Server Forum

Ach bei dir war der vorher...