-

Gesamte Inhalte

2.913 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von cj_berlin

-

Shared Printer Username zu weisen via PS Script

cj_berlin antwortete auf ein Thema von Bubblegum in: Windows Forum — Scripting

Moin, was für ein Drucker ist es? wozu dient dieser Eintrag? ist er für alle User gleich oder lässt sich der Name am Drucker vom Benutzernamen ableiten? "Definierter Benutzername" klingt ja ein wenig nach "Distinguished Name"... müsstest Du auch das Kennwort beibringen und falls ja, wie gedenkst Du, dieses zu transportieren? -

LAPS Konfiguration - AllowedPrincipals?

cj_berlin antwortete auf ein Thema von andrew in: Windows Forum — Allgemein

-

LAPS Konfiguration - AllowedPrincipals?

cj_berlin antwortete auf ein Thema von andrew in: Windows Forum — Allgemein

Moin, wenn Du "enable password encryption" einschaltest und "configure authorized decryptors" nicht konfigurierst, welches Verhalten erwartest Du zu sehen? -

LAPS Konfiguration - AllowedPrincipals?

cj_berlin antwortete auf ein Thema von andrew in: Windows Forum — Allgemein

Moin, Du schreibst nichts zu der Gruppenrichtlinie, die Dein LAPS steuern soll. Magst Du diese mal, am besten mit Screenshots, skizzieren, und auch, ob sie auch laut GPRESULT auf den betreffenden Rechner angewandt worden ist? -

BookStack ist cool, ich habe die Preise allerdings aus dem Blickfeld verloren, kann dazu also nichts sagen.

-

LAPS Konfiguration - AllowedPrincipals?

cj_berlin antwortete auf ein Thema von andrew in: Windows Forum — Allgemein

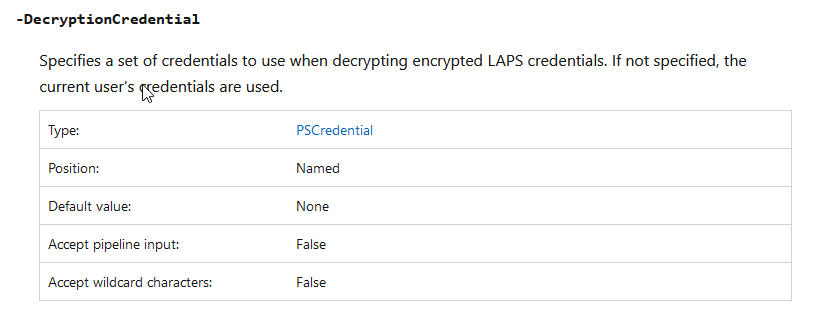

Moin, alles, was *Laps* heißt, bezieht sich auf das neue LAPS, das nur. Bestandteil von Windows ist. Musst oder möchtest Du das Legacy Laps nutzen, sind *AdmPwd* Cmdlets Deine Freunde. -

Hast Du dafür eine autoritative Quelle, irgendwas von Microsoft? Die Pipeline ist doch eigentlich nur dann "speicherschonend", wenn die empfangenden Cmdlets die Objekte nach der Verarbeitung sofort verwerfen. Wenn Du am Ende der Pipe Sort-Object stehen hast, kann die die Pipeline in Bezug auf die Performance nicht helfen

-

Server 2022 - LDAP signing u. channel binding

cj_berlin antwortete auf ein Thema von MurdocX in: Windows Forum — Security

Die Praktikanten bei Microsoft halten on-prem für einen Mythos aus lang vergangenen Zeiten. Sogar fest angestellte Mitarbeiter unter einem bestimmten Alter -

Auf die Auslagerung kannst Du nun wirklich keinen Einfluss nehmen. Wenn Deine Sammlungen so gigantisch sind, dass geswappt wird, wenn Du sie füllst, wäre aus anderen Gründen über externe Speicherung nachzudenken 😉

-

Server 2022 - LDAP signing u. channel binding

cj_berlin antwortete auf ein Thema von MurdocX in: Windows Forum — Security

Das ging aber jetzt unter die Gürtellinie... -

Phishing über Google Suche

cj_berlin antwortete auf ein Thema von Mario-HS in: Windows Forum — Security

Ich muss nichts glauben, ich habe es oft genug mit Kunden durchexerziert. Die Prämisse bleibt aber: Ich kann eine "gute" Firma haben, die Böses tut. Und warum sollte eine Ähnlichkeit des Domain-Namen zu jemand anderen ein Hinderungsgrund sein? Das ginge in Richtung Generalverdacht, was unsere Interpretation des Rechtsstaates ja zumindest formal nicht praktiziert. -

Phishing über Google Suche

cj_berlin antwortete auf ein Thema von Mario-HS in: Windows Forum — Security

Welchen Status haben sie denn gehabt? Es ging doch immer nur darum, dass die CA anhand von Dokumenten die tatsächliche Existenz des Antragstellers verifiziert. Ob er mit der angebotenen Website etwas Gutes bezweckt, könnte und würde die CA nicht prüfen. Viele haben halt ursprünglich angenommen, dass es zu aufwendig ist, fürs Phishing eine Firma anzumelden 🤣 -

Richtige Zählung von User/Device Cals in Windows Server, RDS und Exchange

cj_berlin antwortete auf ein Thema von franzjosef in: Microsoft Lizenzen

Moin, verbindliche Lizenzberatung ist hier weder möglich noch zulässig. Dies vorangeschickt: warum wollt ihr denn überhaupt Device CALs verwenden? 45 Personen --> 45 User CALs für alle drei Dienste und gut. -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Während Du wartest, magst Du uns nebenher vielleicht verraten, was Dich dazu motiviert hat, den Hyper-V-Server einzusetzen? Seit Server 2012 macht er eigentlich nur Sinn, wenn man exakt Null Windows Server-VMs fährt, aber das scheint bei Dir ja nicht der Fall zu sein... -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Nein, der Tip war die Verschlimmerung des Problems. PowerShell 2.0 sollte 2023 nicht mehr betrieben werden, Veeam muss das dringend lösen, bevor die Leute anfangen PS 2.0 auf modernen Systemen zu aktivieren. -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Mag sein, dann war das lokale Admin-Kennwort entweder dasselbe, oder dieser User war dort schon angemeldet und Credentials wirden zwischengespeichert. Beides aus Security-Sicht schlecht. Aber ich denke, wir haben hinreichend gut festgestellt, dass der Fehler bei Veeam liegen muss und damit in deren fähige Hände gehört -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Von Deiner langen Ausführung abgesehen: ein Domain Member ohne Netz wird die Verbindung mit einem Domain-Konto nicht authentifizieren können. -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Nein, gibt es nicht. Und nein, Azure Stack HCI ist *nicht* der Nachfolger des Hyper-V Servers, auch wenn es inzwischen eine 1-Box-Version davon gibt. Heißt die VM mit ihrem Windows-Namen "DEMO"? Ohne Netzwerk kann sie ja schwerlich in einer AD-Domäne sein. Und wenn es das gleiche Credential ist, das Du manuell probiert hast, muss Veeam das troubleshooten, denn scheinbar liegt das Problem nicht im Aufruf selbst (denn Du kannst ihn ja tätigen), sondern darin, wie Veeam diesen Aufruf in den eigenen Code verpackt. -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Dann funktioniert ja alles Mehr Funktionalität geben PowerShell Remoting und PowerShell Direct nicht her. Wenn Veeam versucht, die PowerShell Direct-Verbindung mit *impliziten* Credentials herzustellen, dann gibt es hier gleich zwei Probleme, und keines davon hat mit der Edition des Hosts zu tun. -

Exchange Lab - OWA OK aber Outlook Client verbindet sich nicht

cj_berlin antwortete auf ein Thema von MarkusM1971 in: MS Exchange Forum

Für die Zukunft: Die Frage war nicht "was ist aktiviert", sondern "was wird verwendet". [Strg] halten + rechtsklick auf das Outlook-TrayIcon --> Verbindungsstatus Das Leben ist zu kurz, um darüber nachzudenken. Du weiß jetzt, dass Outlook das entsprechende Netzwerkprofil braucht, merk es Dir -

Wo ist mein Exchange Zertifikat?

cj_berlin antwortete auf ein Thema von ASenna in: MS Exchange Forum

Per OpenSSL in PFX zusammenführen, dann per Exchange PowerShell die PFX importieren. -

Ist PowerShell Direct im „freien“ Hyper-V Server 2019 nur eingeschränkt nutzbar?

cj_berlin antwortete auf ein Thema von maddinx6 in: Virtualisierung

Moin, ohne zu wissen, wie Veeam das macht, wäre mir die Beschränkung neu, was nichts heißen soll. Sanity Check: ist "Guest Services" unter "Integration Services" für diese VM aktiviert? (falls JA zu 1.): kannst Du vom Host aus (RDP, *nicht* PowerShell Remoting) eine PowerShell Direct-Session mit expliziten Credentials zu dieser VM starten? (falls JA zu 2.): kannst Du aus einer PowerShell Remoting-Session zum Host eine PowerShell Direct-Session mit expliziten Credentials zu dieser VM starten? -

Probleme mit Namensauflösung für einen bidirektionalen Domain Trust

cj_berlin antwortete auf ein Thema von DerOlele in: Active Directory Forum

...und dann auch noch, was genau Du zurück bekommst... -

Exchange Lab - OWA OK aber Outlook Client verbindet sich nicht

cj_berlin antwortete auf ein Thema von MarkusM1971 in: MS Exchange Forum

Moin, was sagt Get-ServerComponentState am Exchange? "Autodiscover scheint OK" - wie testest Du das? Welches Authentifizierungsprotokoll wird in der Produktivumgebung für MAPI/HTTP verwendet? -

Windows Bereitstellungsdienste (WDS) Firewall/Port

cj_berlin antwortete auf ein Thema von PeterchenFrost in: Virtualisierung

Moin, ja, Versuch mal, TFTP Windows Extension auszuschalten und Blockgröße auf 4096 zu stellen.