-

Gesamte Inhalte

3.004 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von MurdocX

-

PC Netzwerkabfrage mit Poweshell

MurdocX antwortete auf ein Thema von la-kro in: Windows Forum — Scripting

Lasst uns mal schauen welchen Weg der TO nach Rom einschlägt -

Puh, das hätte ich nicht getan. Ein schöner Vergleich: Das wäre wie, als wenn man, wenn der Gurt im Auto klemmt ihn ausbaut und sagt. Alles wieder gut Vielleicht überlegst du Dir kurz ob du dem Problem direkt auf den Grund gehen willst. So schwer ist das sicher nicht, wie du vielleicht vermutest.

-

PC Netzwerkabfrage mit Poweshell

MurdocX antwortete auf ein Thema von la-kro in: Windows Forum — Scripting

Das ist definitiv ein interessantes Feature! Übrigens bietet sich das Netzlaufwerk auch als einen guten Ablageort an, wenn du die Daten nicht direkt weiterverarbeiten muss. Mit Out-File und dem Computernamen als Dateinamen lässt sich das gut handeln. -

PC Netzwerkabfrage mit Poweshell

MurdocX antwortete auf ein Thema von la-kro in: Windows Forum — Scripting

Hallo und Herzlich Willkommen, als Tipps hätte ich für Dich: Nutze Invoke-Command um nicht für jede Info eine eigene Verbindung herstellen zu müssen Nutze bitte immer die explicite Schreibweise ( -Class und -Property ), das erhöht die Lesbarkeit und vereinfacht das Debugging Führe, wenn es geht, die Skripte mit "AsJob" aus, damit du bei vielen Rechnern die Parallelisierung nutzen kannst. -

Nicht verwendete Homelaufwerke finden

MurdocX antwortete auf ein Thema von StefanWe in: Windows Forum — Scripting

Da könntest du über die Powershell nach dem Änderungsdatum der Dateien suchen. Alternativ, so mache ich das z.B, suche ich nach den Ordnernamen, deren SamAccountName nicht mehr im AD enabled oder vorhanden ist. -

Hardware Empfehlungen für Home-Server?

MurdocX antwortete auf ein Thema von Kochi1979 in: Windows Forum — Allgemein

Das hab ich nicht müssen. Einfach die Hardware-ID aus dem normalen Windows 10 INF-Treiber des Herstellers auslesen bei dem Server Pendant installieren. -

Hardware Empfehlungen für Home-Server?

MurdocX antwortete auf ein Thema von Kochi1979 in: Windows Forum — Allgemein

Das klappt schon. Du musst nur wissen welcher Treiber du manuell zuweist. Das hast du auch nur bei einem Server Betriebssystem. -

Hardware Empfehlungen für Home-Server?

MurdocX antwortete auf ein Thema von Kochi1979 in: Windows Forum — Allgemein

Hallo, ich würde mich da gar nicht so verkopfen. Das hab ich am Anfang auch. Im Endeffekt was du möchtest ist doch auch nur eine kleine Spielwiese. Ich hab im Keller einen normalen Fujitsu Esprimo E720, 32GB, 1TB Samsung SSD. Das Ding tuts richtig gut. Da laufen 8VMs drauf. Ist leise, zuverlässig und verbraucht so gut wie keinen Strom. Preis erschwinglich und günstige Ersatzteile. Was will man mehr :) -

WDS Server 2019 - Antwortdatei wird ignoriert

MurdocX antwortete auf ein Thema von Maniac69 in: Windows Server Forum

Kein Ding. Wir arbeiten einfach alles nacheinander durch. Bis hierhin alles ok. Wichtig ist hier, wie ich oben bei mir geschrieben hab, dass du das trennen musst. Wie du schon richtig festgestellt hast, gibt es die boot.wim und die install.wim. Beide bekommen eine eigene Unattended und werden an unterschiedlichen stellen mit dem jeweiligen Image "verlinkt". Der zweite Punkt ist hier tatsächlich wie das Windows-Setup angesteuert wird. Also ob du im BIOS- oder UEFI-Mode das Setup bootest. Wenn möglich empfehle ich UEFI, da du nur so alle Sicherheitsfunktionen in Windows nutzen kannst. Ich möchte Dir meine funktionierende UEFI-Diskkonfiguration zeigen. Es kann sogar sein, dass diese 1:1 von MS ist, das weiß ich aber nicht mehr genau. Wichtig ist hier sehr akkurat zu arbeiten. Wenn es geht, übernimm die Daten im WSIM und nicht über Copy&Paste. <DiskConfiguration> <WillShowUI>OnError</WillShowUI> <Disk wcm:action="add"> <DiskID>0</DiskID> <WillWipeDisk>true</WillWipeDisk> <CreatePartitions> <!-- Windows RE Tools partition --> <CreatePartition wcm:action="add"> <Order>1</Order> <Type>Primary</Type> <Size>500</Size> </CreatePartition> <!-- System partition (ESP) --> <CreatePartition wcm:action="add"> <Order>2</Order> <Type>EFI</Type> <Size>100</Size> <!-- Note: for Advanced Format Generation One drives, change to size=260 --> </CreatePartition> <!-- Microsoft reserved partition (MSR) --> <CreatePartition wcm:action="add"> <Order>3</Order> <Type>MSR</Type> <Size>128</Size> </CreatePartition> <CreatePartition wcm:action="add"> <Order>4</Order> <Type>Primary</Type> <Extend>true</Extend> </CreatePartition> </CreatePartitions> <ModifyPartitions> <!-- Windows RE Tools partition --> <ModifyPartition wcm:action="add"> <Order>1</Order> <PartitionID>1</PartitionID> <Label>WINRE</Label> <Format>NTFS</Format> <TypeID>de94bba4-06d1-4d40-a16a-bfd50179d6ac</TypeID> </ModifyPartition> <!-- System partition (ESP) --> <ModifyPartition wcm:action="add"> <Order>2</Order> <PartitionID>2</PartitionID> <Label>System</Label> <Format>FAT32</Format> </ModifyPartition> <!-- MSR partition does not need to be modified --> <ModifyPartition wcm:action="add"> <Order>3</Order> <PartitionID>3</PartitionID> </ModifyPartition> <!-- Windows partition --> <ModifyPartition wcm:action="add"> <Order>4</Order> <PartitionID>4</PartitionID> <Label>Windows</Label> <Letter>C</Letter> <Format>NTFS</Format> </ModifyPartition> </ModifyPartitions> </Disk> </DiskConfiguration> Soweit auch ok. Ich hab folgende Tipps für Dich: Hier müssen alle 3 Faktoren (Name, Dateiname, Gruppenname) auf das Leerzeichen richtig sein, sonst kommt der Dialog. Arbeite ohne Leerzeichen und Sonderzeichen. Unterstrich zum trennen der Informationen. Beispiel: DE_WIN_10_PRO.wim Bearbeite den Datenamen VOR dem importieren, denn er wird genau so vom WDS übernommen. Dann kannst du das beim booten auch genauer erkennen was gebootet wird. boot.wim ist nicht sehr aussagekräftig. Nimm immer die boot.wim des aktuellsten! Windows, auch für die Älteren Images. Wichtig ist, welche du mit welchen Informationen wo zugeordnet hast. PE -> Windows Setup, OOBE -> Windows Image. Danke für den Hinweis. -

Wie kombiniere ich Registrierungsschlüssel richtig?

MurdocX antwortete auf ein Thema von PrivatePrivateer in: Windows 10 Forum

Wer auf eine legitime einfache Frage gleich so patzig reagiert, dem wird sicherlich sehr gerne geholfen. Viel Erfolg -

Wie kombiniere ich Registrierungsschlüssel richtig?

MurdocX antwortete auf ein Thema von PrivatePrivateer in: Windows 10 Forum

Ah! Das muss ich auf dem Handy überlesen haben. Schau mal hier: https://www.grc.com/inspectre.htm Für mich stellt sich die Frage warum du das deaktivieren möchtest? -

Das hab ich auch nicht geschrieben, sondern das du andere Protokolle beachten sollst. Habe einen besonderen Fokus drauf was während des Verbindungsaufbaus vom Client abgelehnt wird. Da solltest du auf deiner Firewall sehen können. Was kam bei dem UDP / TCP Test raus?

-

Wie kombiniere ich Registrierungsschlüssel richtig?

MurdocX antwortete auf ein Thema von PrivatePrivateer in: Windows 10 Forum

Schau mal hier: https://support.microsoft.com/de-de/help/4073119/protect-against-speculative-execution-side-channel-vulnerabilities-in Es gibt ein PowerShell dafür: https://support.microsoft.com/en-us/help/4074629/understanding-the-output-of-get-speculationcontrolsettings-powershell -

In dem Fall musst du mal die Logs der Firewall prüfen. Hier solltest du dir die abgelehnten Pakete genauer ansehen. Probiere mal ob es mit nur UDP oder nur TCP besser klappt.

-

WDS Server 2019 - Antwortdatei wird ignoriert

MurdocX antwortete auf ein Thema von Maniac69 in: Windows Server Forum

Richtig Ja, was hab ich auch schon geflucht.. Invisible Zeichen dann der Bug nach dem WU mit dem TFTP... etc.. Wenn ich eines gelernt habe dann dort nie wieder mit Copy&Paste arbeiten -

WDS Server 2019 - Antwortdatei wird ignoriert

MurdocX antwortete auf ein Thema von Maniac69 in: Windows Server Forum

Gut, jetzt kennen wir die Quelle. Ließ bitte nochmal mein Zitat genau. Besonders den Fettdruck. Sag mir bitte ob´s Dir auffällt. Plumpe Anleitungen ohne den Context sind nur die halbe Wahrheit. -

WDS Server 2019 - Antwortdatei wird ignoriert

MurdocX antwortete auf ein Thema von Maniac69 in: Windows Server Forum

Wie hast du die Unattendet erstellt? Am Besten wie du vorgeangen bist, wäre interessant. Das verstehe ich nicht ganz. Deine Aussage suggeriert, dass das Windows-Setup die Meldung bringt. Stimmt das? Die Sprachauswahl kommt normalerweise nachdem das Setup sein Prozess beendet hat und Windows das erste Mal startet. Was auch logisch ist, da das Setup in der Sprache der boot.wim (default) startet. Eine kurze Erläuterung (oben im Text): https://www.it-explorations.de/unattendet-xml-windows-7-x64-erstellen-wds-o-dvd/ -

ABE (Access Based Enumeration) für Klassenraum

MurdocX antwortete auf ein Thema von Epix in: Windows Server Forum

Das Stichwort lautet hier "Ersteller-Besitzer". Genau das hab ich erst vor einigen Jahren umgesetzt. Läuft heute noch. So ganz anfreunden kann ich mich irgendwie damit immer noch nicht. Fühlt sich irgendwie falsch an. -

Die Datei rdpclip.exe muss in der RDP-Session laufen, dann funktioniert es auch.

-

Gibt´s denn Gründe das zu deaktivieren? Afaik ist das standardmäßig aktiv. Auch wenn ich die Weiterleitung von Tastenkombinationen deaktiviere, kann ich immer noch Strg+V nutzen.

-

Ja, da bei uns NLA aktiv ist.

-

Also ich weiß nicht wie du machst, aber wenn ich auf die Punkte beim Passwort in der Übersicht doppelklicke, wird das für 12 Sekunden im Zwischenspeicher gespeichert. Mit Strg+V füge ich das dann bei RDP-Verbindungen ein.

-

Server 2019 WDS: Client bringt "Netzwerkpfad nicht gefunden"

MurdocX antwortete auf ein Thema von daabm in: Windows Server Forum

Aii.. Lustigerweise hatte ich mal kurz einen Gedankengang der in die Richtung ging, lässt sich aber im Nachhinein auch immer leicht sagen In einem Post hattest du dich mal über die eingerichteten AD-Sicherheitseinstellungen ausgelassen. Btw. wollte ich Dich dazu eh auch noch was fragen. -

RDP für lokalen User erlauben

MurdocX antwortete auf ein Thema von vader14641 in: Active Directory Forum

Ich bin mal so frei und teile mein Skript, welches wir regelmäßig nutzen. $userProfileList = Get-WmiObject -Query "SELECT * from win32_UserProfile WHERE Loaded='False'" $userProfileList | Foreach {$_.Delete()} Beim Tool von Helge Klein sei erwähnt: Ein Grund mehr die Objekte mit API des Betriebssystems zu nutzen. -

Server 2019 WDS: Client bringt "Netzwerkpfad nicht gefunden"

MurdocX antwortete auf ein Thema von daabm in: Windows Server Forum

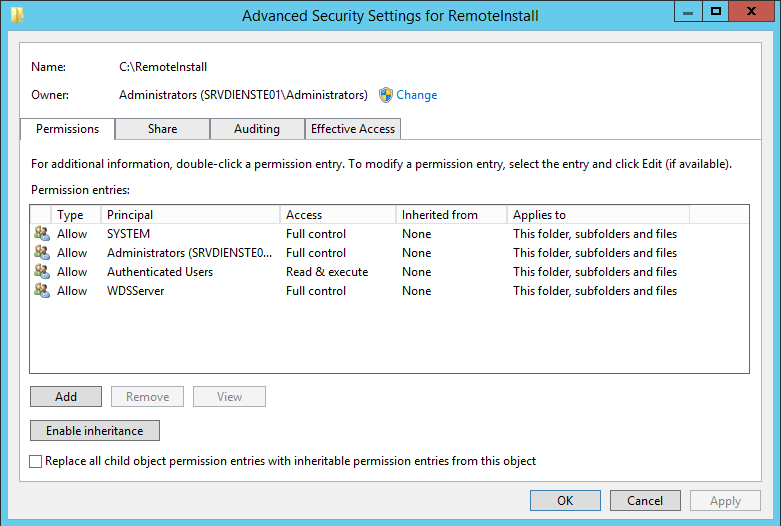

Stelle bitte mal das Client-Logging an. Die Ergebnisse findest du im Eventlog unter "Microsoft-Windows-Deployment-Services-Diagnostics/Operational" Ich hab zwar gerade keinen Server 2019 am Start, hab aber Abweichungen bei den Berechtigungen auf dem Image gesehen. So sehen meine Berechtigungen auf dem Share aus: