-

Gesamte Inhalte

3.028 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von MurdocX

-

Windows Admin Center Virtualization Mode public Preview 2

MurdocX antwortete auf ein Thema von testperson in: Virtualisierung

Ich frage mal ketzerisch.. Nutzt das jemand produktiv? Mir kommt das so vor, als wenn es dieses Produkt nur gibt, um die Admins an eine Webadministration zu gewöhnen. Für den leichteren Umstieg zu Azure. -

April Patchday auf Windows Server 2025 Domain Controllern

MurdocX antwortete auf ein Thema von testperson in: Windows Server Forum

Ich habe bisher 2019 & 2022 DCs das Update installiert. Nur bei einem DC (2022) gab nach der Installation ein Rollback mit Fehlermeldung 0x800f0923. Danach ging der Server in den "Abgesicherten Modus". Spannend war, dass es nicht der Abgesicherte Modus für den Server, sondern für das Active Directory war. Der Server hatte in den Reparatur-Modus gebootet. Meine Lösung: msconfig.exe -> Start -> Haken bei "Abesicherter Start" entfernen. -> Neustart dism /online /cleanup-image /StartComponentCleanup dism /online /cleanup-image /RestoreHealth sfc.exe /scannow +2x Neustart. Update installiert -> erfolgreich Ich vermute die Lösung liegt im "/StartComponentCleanup", da ein ursprüngliches "/RestoreHealth" nicht geholfen hatte. Neustarts nach den Updates habe ich bei noch keinem DC beobachtet. (wir haben auch keinen ohne GC) -

LDAP-Signing und -Channel Binding deaktivieren? Abwägung / schlechte Idee?

MurdocX antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Das ist bei uns auch ein Thema. Zusätzlich wollen wir noch unsere Passkeys verwenden können. Sehr gerne -

LDAP-Signing und -Channel Binding deaktivieren? Abwägung / schlechte Idee?

MurdocX antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Sooo ganz nicht korrekt. "Man-in-the-middle" -> Ist unterbunden, insofern auch "validate server certificat" aktiviert wurde. Wenn es - und das kenne ich fast nur so - deaktiviert ist, dann eben nicht. Weil ChannelBinding nicht bei SimpleBind genutzt wird. (: # --- Beispiel Auth bei mir im Testlab für eine Sophos XGS 22.0 GA --- Aktuelles LOG der Sophos XGS zur Auth gegen einen DC mit LDAPS und ChannelBindung = True. BIND_PROTOCOL:2 -> Simple Bind mit TLS. -

April Patchday auf Windows Server 2025 Domain Controllern

MurdocX antwortete auf ein Thema von testperson in: Windows Server Forum

Man kann Patchen, dann hat man ein Problem weniger, oder man hat evtl. ein Neues. Qual der Wahl. @testperson Ich habe mich beim Lesen an deinen Thread erinnert. Laut dem Changelog, wurde mit dem Update für Server 2025 auch das CmdLet korrigiert. Vielleicht eine Möglichkeit nochmal zu Testen Quelle: https://support.microsoft.com/de-de/topic/14-april-2026-kb5082063-betriebssystembuild-26100-32690-c57e289d-27c9-47cd-a183-72fabc62c5d7 -

Anwendung zum Öffnen von PDF-Dateien anpassen

MurdocX antwortete auf ein Thema von mwiederkehr in: Windows 11 Forum

Alternativ Skripten. Soweit ich das gelesen habe, werden entfernte UserChoice wieder autom. erstellt. Überschreiben geht nicht, da diese "protected" sind. Vermutlich wird das Überschreiben den ähnlichen oder gleichen Effekt haben wie löschen. Das muss man einfach probieren. "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.3fr\UserChoice" Danach gelten wieder die System Standards. Die wiederum du mit DISM vorher auch setzten kannst, falls nötig. ✅ EDIT: Ich habs bei mir nachgestellt. Funktioniert! Wenn "UserChoiceLatest" und "UserChoice" gelöscht werden, gilt nach einem Neustart der Systemstandard. Wenn die Anwendung dann gewählt wird, erstellt Windows "UserChoiceLatest" mit den aktuellen Einträgen wieder. $profiles = Get-ChildItem "C:\Users" -Directory | Where-Object { Test-Path "$($_.FullName)\NTUSER.DAT" } foreach ($profile in $profiles) { $hivePath = "$($profile.FullName)\NTUSER.DAT" $hiveName = "HKU\Temp_$($profile.Name)" reg load $hiveName $hivePath 2>$null if ($LASTEXITCODE -eq 0) { # Hier deine Änderungen, z.B.: Set-ItemProperty -Path "Registry::$hiveName\Software\MeineApp" ` -Name "Setting" -Value 1 -ErrorAction SilentlyContinue [gc]::Collect() reg unload $hiveName } } Zitat: Changing Default File Associations in Windows 10 and 11 | Windows OS Hub -

Server 2025 - positive Berichte? Sicherheit? HyperV Netzwerkstack/AD-less Livemigration?

MurdocX antwortete auf ein Thema von Weingeist in: Windows Server Forum

Meinen Betrag hätte ich mir sparen können. Heute habe ich nochmal der Thematik auf den Zahl gefühlt und siehe da... Manchmal ist das offensichtlichste war auch das wirkliche Problem. Nach nun ganzen 7 Jahren hat sich heute herausgestellt, dass das Image des DL für Server 2019 keine Sysprep liebe erfahren hat. Damit ist das Fehlerverhalten auch komplett nachvollziehbar und korrekt. Ihr könnt euch die Begeisterung für den AL vorstellen - Meinen Betrag habe ich entfernt - -

Server 2025 - positive Berichte? Sicherheit? HyperV Netzwerkstack/AD-less Livemigration?

MurdocX antwortete auf ein Thema von Weingeist in: Windows Server Forum

Sprichst du vom Klonen (ohne Sysprep)? -

Server 2025 - positive Berichte? Sicherheit? HyperV Netzwerkstack/AD-less Livemigration?

MurdocX antwortete auf ein Thema von Weingeist in: Windows Server Forum

- entfernt - -

Exchange Management Shell und ECP nicht verfügbar

MurdocX antwortete auf ein Thema von PadawanDeluXe in: MS Exchange Forum

Der geht an Dich. haha. Klassisches Henne - Ei Problem hier. Das war auch meine Vermutung. Das Problem existiert wohl, wenn die PS mal deinstalliert wurde. -

Exchange Management Shell und ECP nicht verfügbar

MurdocX antwortete auf ein Thema von PadawanDeluXe in: MS Exchange Forum

Hi, oben steht mehrmals, dass er den Registry-Eintrag nicht lesen/entziffern kann. Wurde dort schon mal angesetzt? "HKLM\SOFTWARE\Microsoft\PowerShell\" Schon mal versucht die PS zu reparieren? Schon mal das HealthChecker.ps1 ausgeführt? VG, Jan -

Anwendung zum Öffnen von PDF-Dateien anpassen

MurdocX antwortete auf ein Thema von mwiederkehr in: Windows 11 Forum

Wie gut, dass mittlerweile der Defender dagegenhalten kann ASR: "Block use of copied or impersonated system tools" AFAIR habe ich das damals gleich ins Image mit eingebaut. How to configure file associations for IT Pros | Microsoft Community Hub Alternativ würde ich das als GPO verteilen. Eine Referenz gibts auch lokal: "C:\Windows\System32\OEMDefaultAssociations.xml" Ja, z.B hier: Computer > Administrative Vorlagen > Windows Komponenten > Datei-Explorer > "Konfigurationsdatei für Standardzuordnungen festlegen" Sofern einmal ein Standard gesetzt werden soll, den der User dann frei ändern kann, habe ich leider auch keine Lösung. -

Ich fange mal an... ;)

-

Das Programm kann nicht gestartet werden

MurdocX antwortete auf ein Thema von Herbert_R83 in: Windows 7 Forum

Hi Herbert, laut deinem Screenshot ist die Meldung von Adobe. Vermutlich vom Adobe Acrobat Reader. Ein Versuch wäre: die Anwendung zu entfernen/Neuinstallation oder zu reparieren. VG, Jan -

Storage-Test für SQL-Server (diskspd) - sinnvolle Parameter?

MurdocX antwortete auf ein Thema von wznutzer in: MS SQL Server Forum

Hi, schau mal hier, dass könnte was für das Thema sein: [ Verwenden des SQLIOSim-Hilfsprogramms zum Simulieren der SQL Server-Aktivität auf einem Datenträgersubsystem ] Das SQLIOSim-Hilfsprogramm simuliert die Datenträgersubsystemaktivität. - SQL Server | Microsoft Learn Selbst habe ich das Tool noch nicht getestet. Mit den richtigen Parametern wirst du sicherlich auch mit DiskSpd weiterkommen, die ich aber nicht kenne. VG, Jan -

Gerade die Übermittlungsoptimierung kann viel Upload verursachen. Du könntest sie an lassen und gezielt mit den Leistungsdaten den Dienst überwachen. Dann lassen sich die Vermutungen in Zahlen darstellen. Solltest du hier noch weitere Hilfe benötigen, dann einfach melden. VG, Jan

-

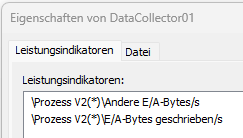

Hi, mit dem Tool kannst du deine aktuellen Verbindungen messen, wirst aber nicht unbedingt herausbekommen welche Anwendung hier viele Daten schickt. Das Tool ist auch nicht gedacht Stundenweise Daten zu sammeln. PerfMon ist hier das Tool deiner Wahl, um genau an die Informationen zu kommen. Hiermit können Leistungsdaten gemessen werden. Das hat in meinem Test gut funktioniert. Erstelle einen Benutzerdefinierten auf Leistungsindikator basierenden Datensammlersatz. Nimm folgende Leistungsindikatoren: Danach kannst du unter den Berichten eine Auswertung fahren. VG, Jan

-

Hmm, damit lässt sich nicht viel Anfangen. Lässt sich "service_process" noch etwas detaillierter darstellen? Ohne Daten wäre es pures raten. Hier ist auch nicht mal eine IP ersichtlich. Da brauchen wir schon deutlich mehr, wenn man Rückschlüsse ziehen soll. Log deine Daten mal mit: [ Collect data using Network Monitor ] Collect data using Network Monitor - Windows Client | Microsoft Learn

-

Hi, Leider sieht man das Bild nicht. Lade doch nochmal hoch oder stelle die Info als Text bereit.

-

Active Directory Hardening Series - Update

MurdocX hat einem Thema erstellt in: Windows Forum — Security

Hallo zusammen, ein neuer Teil der Active Directory Hardening Series von Jerry Devore ist erschienen. Active Directory Hardening Series - Part 8 – Disabling NTLM Active Directory Hardening Series - Part 8 – Disabling NTLM | Microsoft Community Hub Series: Tag:"adhardening" | Microsoft Community Hub Viel Spaß beim Lesen. VG, Jan-

- 2

-

-

-

@daabm Bei mir in der ISE lief dein Erster - nicht KI-Code - besser Tolle Idee btw! Schöne Weihnachtstage Euch auch. VG, Jan

-

Vielen Dank! Das wünsche ich uns allen. Als "Dichter und Denker" müsste uns das Nachdenken nicht schwer fallen

-

Probleme mit Windows Updates auf MS Server 2025 Standard (nur kumulative Sicherheitsupdates)

MurdocX antwortete auf ein Thema von Adm -MCSE in: Windows Server Forum

In solchen Umgebungen sind Probleme mit dem Abruf der CRL und der dadurch fehlgeschlagenen Zertifikatsprüfung nicht selten. -

Microsoft Defender oder Sophos für Server

MurdocX antwortete auf ein Thema von msdtp in: Windows Forum — Security

Wir nutzen auch den Defender. Manche Phänomene hatten sich am nächsten Tag in Luft aufgelöst An sich sind wir zufrieden. -

Domain Controller umbenennen

MurdocX antwortete auf ein Thema von phatair in: Active Directory Forum

Also ich fasse hier nochmal zusammen: DC demoten, Server umbenennen, DC promoten Server parallel installieren und promoten, alt benamten DC dann demoten Über einen PS Befehl "Rename-Compter" (Habe ich übrigens auch schon im lab erfolgreich durchführt und keine Fehler festgestellt) Alles Möglichkeiten die Umsetzbar sind und eine qualitative Güte bieten.