-

Gesamte Inhalte

441 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von ChrisRa

-

Hallo zusammen, ich spiele derzeit ein bisschen mit OpenVPN rum. Wir haben ca. 5 Heimarbeitsplätze, die ich gerne darüber anbinden würde. Habt ihr OpenVPN im Einsatz? Wie sichert ihr dies ab? Ich habe mir nun folgendes überlegt. Port forwarding (443TCP und 1194UDP) von der öffentlichen IP auf den Server intern. Ich habe mir die OpenVPN Appliance ausgesucht. Das Zertifikat für den in der Appliance integrierten Webserver kommt aus der eigenen CA. Eine DMZ haben wir aktuell nicht. Da wir bisher keine Server hatten, die öffentlich im Netz stehen. Gibt es Sicherheitsbedrohungen bis auf eventuell auftretende Sicherheitslücken im OpenVPN? Würdet ihr die Einrichtung einer DMZ ausdrücklich empfehlen? Grüße Chris

-

Zertifkatablösung - Active Directory

ChrisRa antwortete auf ein Thema von ssd_rider in: Windows Forum — Security

Ein bisschen spät, aber immer noch besser als gar nicht. :-) Schau dir mal Zertifikatssperrlisten an. Die Zertifikate werden nicht gelöscht, sondern landen auf der Sperrliste. In der CA werden diese dann aber entsprechend angezeigt. -

Separates Anwendungsmenü im Win7 Style

ChrisRa antwortete auf ein Thema von GTRDRIVER in: Windows Server Forum

Was spricht gegen den Desktop mit passenden GPOs? -

Domaincontroller bekommt die falsche Zeit... nur woher?

ChrisRa antwortete auf ein Thema von Starscream in: Windows Server Forum

Hast du mehrere DC's? Schon mal im Eventlog geschaut? -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Wir haben vor 6 Monaten ein neues Pflegewohnheim gebaut. Die Lichtrufanlage in Pflegeeinrichtungen muss DIN VDE 0834 - konform sein. Die gesamte Kommunikation der Anlage läuft über einen BUS. Von TCP/IT keine Spur. Das sieht die DIN VDE 0834 aber auch nicht vor. Nun aber Schluss mit den Spekulationen. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Das hoffe ich auch. ;) Was soll der Router denn mit der Info, dass es neue Röntgenbilder gibt? :rolleyes: -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Solche Kommunikation würde niemals über Broadcast laufen. Röntgenbilder über Broadcast, das stelle sich mal einer vor. Außerdem verwechsel ich nichts. ARP-Requests werden zum Beispiel über den Broadcast gestellt. Mit dem DHCP hast du recht. Ist aber nicht unbedingt etwas anderes. Alles worauf er achten sollte wurde meiner Meinung nach gesagt. Natürlich sollte man vorsichtig sein. Ich sehe bei der Umstellung allerdings keine Gefahr. Ich kann mir aber auch nicht vorstellen, dass ein Beatmungsgerät am Netzwerk hängt. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Das ist ja genau die Frage, die er sich stellen sollte. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Broadcast wird meines Wissens nach für Technologien wie DHCP, ARP usw. verwendet. Und warum solltest du Probleme mit Dateifreigaben bekommen? Das Netz besteht doch schon. Und es läuft. Das einzige Problem was du hast, ist, dass deine medizinischen Geräte nicht mit den neuen reden können. Aber selbst das sollte kein Problem sein, wenn du noch einen Router hast. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Ich denke, dass Windows dich die Broadcastadresse gar nicht verwenden lässt. Und das sind in dem Zusammenhang ja sowieso nur 2. Und zum Thema Supernetting: Netz 10.1.0.0/16 Netz 10.2.0.0/16 Netz 10.3.0.0/16 Können so untereinander nicht kommunizieren. Es würde 3 Routen brauchen. Beim Superetting würde man die Routen zusammenfassen zu 10.0.0.0/8. Im Endeffekt hast du aber recht, ich habe mich vertan. Ich meinte das Prinzip des Ändern der SM. Aber das ist halt einfaches Subnetting. :-) -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Ja, das klappt so! Doch, das wird alles funktionieren. Supernetting funktioniert ja nicht anders. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

Vielleicht kannst du die medizinischen Geräte ja auch einfach im /25er Netz lassen, falls die nicht unbedingt mit Geräten der IP 192.17.4.1 - 192.17.4.126 (danke iefg) reden müssen. Bei den anderen änderst du einfach die SM auf /24. Zur Not einfach einen Router dazwischen. -

Verständnisfrage Layer 3 Switch

ChrisRa antwortete auf ein Thema von kiffajoe in: Windows Forum — LAN & WAN

OT: Das ist aber noch diplomatisch ausgedrückt. :D -

Ehrlich? Eine Testumgebung absetzen? Hast du das schon mal gemacht? Die Idee finde ich gut.

-

Windows Server 2008 und RAID 5

ChrisRa antwortete auf ein Thema von it_micha_26 in: Windows Server Forum

Du kannst die Platte, auf dem das OS installiert ist, nicht mit in das RAID nehmen. Da bleibt dir maximal noch ein RAID 1 aus den anderen beiden Platten. Aber wie zahni schon schreibt. Zum rumspielen ja, produktiv nein. -

Hahaha :D Aussenstandorte

-

Über iLO einschalten funktioniert. Habe von den Kisten hier zwei dutzend im Einsatz. Ist dasselbe iLO Interface, wie auf den "großen". Edit: Ich frage mich irgendwie immer, was ihr mit den Geräten macht. Und warum müssen die 24/7 laufen? :suspect:

-

Sie benötigen Berechtigung zur Durchführung des Vorgangs

ChrisRa antwortete auf ein Thema von admin11 in: Windows Server Forum

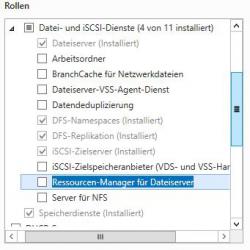

Die einfachste Methode dies auszuschließen wäre, nachzusehen, ob die Rolle überhaupt installiert ist. Wenn nicht, weiß ich so auf Anhieb auch nicht weiter. -

Sie benötigen Berechtigung zur Durchführung des Vorgangs

ChrisRa antwortete auf ein Thema von admin11 in: Windows Server Forum

Macht IMHO nicht wirklich Sinn. Ein Berechtigungsproblem kannst du so ja ausschließen. -

Koriose Netzwerkausfälle

ChrisRa antwortete auf ein Thema von skipper02 in: Windows Forum — LAN & WAN

Das ist absolut verständlich. Richtfunk macht sogar sehr oft Sinn. Der TO hat davon allerdings nichts erwähnt. Und irgendwie zweifle ich auch an dem Richtfunk-Knowhow von TP-Link. Ergo: Mit professionellem Equipment ja. Sonst lieber ein Kabel. :-) -

Koriose Netzwerkausfälle

ChrisRa antwortete auf ein Thema von skipper02 in: Windows Forum — LAN & WAN

Ein ernsthafter Rat: Kauft euch professionellere Hardware. Ich habe schon so unglaublich viel Zeit mit billiger Heimanwenderhardware verplempert. Die läuft zum größten Teil einfach merkbar schlechter als Markenhardware. Alternativ ein Kabel legen. Wäre übrigens auch mein Favorit. Grüße -

alle DHCP und DNS Server im Netzwerk ausfindig machen

ChrisRa antwortete auf ein Thema von paddy89 in: Windows Server Forum

Du willst auch die Verwaltung zentralisieren? Dann schau dir mal den IPAM-Server im Server 2012 R2 an. Alternativ kannst du in den jeweiligen MMCs natürlich auch die anderen Server hinzufügen. -

Windows 10 Domänenbeitritt ohne Berechtigung?

ChrisRa antwortete auf ein Thema von Daniel-H in: Active Directory Forum

Zusammenfassend: -

User-Anmeldung nach Servertausch nicht möglich

ChrisRa antwortete auf ein Thema von WIVO in: Windows Server Forum

Mit dem Passwort des Computerkontos wird der Securechannel aufgebaut, worüber dann u.a. auch die Kerberosauthentifizierung läuft. Daher sollte es unbedingt(!) regelmäßig geändert werden. Doch, Stichwort Bruteforce. ;-) -

70-417 MCSA 2012 nicht bestanden

ChrisRa antwortete auf ein Thema von Beetlejuice in: MS Zertifizierungen — Prüfungen

Bereite dich einfach mithilfe der Themen: https://www.microsoft.com/de-de/learning/exam-70-412.aspxnoch ein bisschen besser vor. 660 ist doch nicht weit entfernt. Vielleicht hattest du auch nur eine schwierige Prüfung und bei der nächsten klappt es. ;-)