zahni

Expert Member-

Gesamte Inhalte

19.610 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von zahni

-

Kaspersky Endpoint Security / -Admin Center - Ersatz wegen BSI-Warnung?

zahni antwortete auf ein Thema von Bianca_Ma in: Windows Server Forum

Neben dem Virenschutz solltest Ihr mindestens eine geeignete Applocker-Policy ausrollen. Die ist u.U. wirkungsvoller als ein Virenscanner. Nur ganz kurz: finales Ziel muss sein, dass ein User nur von dort Programme starten darf, wo keine Schreibberechtigung hat. Viren speichern sich meist erst in irgendeinem Ordner des Users und werden dann gestartet. Das Speichern kannst Du mit dem Applocker nicht verhindern, aber die Ausführung. Euer Virenscanner wird dann ein paar Tage später den Virus hoffentlich kennen und entsorgen. Zur Abwehr aktueller Bedrohungen sind Virenscanner meist nutzlos ("Schlangenöl"), da kein verantwortungsvoller Hacker Dir einen Virus sendet, der von einem Virenscanner erkannt wird. Falls Deine Windows-Edition keinen Applocker hat: Mit den SRP erreicht man das Gleiche. -Zahni -

Hi, hat zufällig jemand Erfahrung damit? Problem: Unser neue DL nutzt Credential Guard und wir ein paar Java-Anwendungen, die Kerberos-SSO geben einen Tomcat/Websphere machen sollen. Das SSO ist mittels JAAS/krb5loginmodule implementiert. Wie ich leider erst jetzt herausgefunden habe (Google ist nicht immer hilfreich), unterstützt krb5loginmodule die native Windows SSPI-API nicht. Da ist geht nur, wenn man auf die vergleichsweise neue Java-GSS-Implementierung schwenkt. Hier braucht man dann auch kein "AllowTGTSessionKey". Credential Guard verhindert aber die Nutzung von des TGT Session Keys. Nun entwickeln wir nicht alle Anwendungen selber... Kennt sich jemand mit Credential Guard aus? Kann man da irgendwelche Ausnahmen definieren? Wen es interessiert: Die Java-Doku. Dort sind beide Variantenbeschrieben: https://docs.oracle.com/javase/8/docs/technotes/guides/security/jgss/single-signon.html Hier ein relevanter Bug: https://bugs.openjdk.org/browse/JDK-8054026 und die finale Lösung: https://bugs.openjdk.org/browse/JDK-8214079 Die native SSPI-Bridge gibt es im Java also seit 2019. Dank an Euch im Voraus. -Zahni

-

RDP-Client mit einfacher Eingabe von Benutzername

zahni antwortete auf ein Thema von mwiederkehr in: Windows 11 Forum

Ohne das getestet zu haben. https://znil.net/index.php/Batch_RDP_Verbindung_starten_mit_Benutzername_und_Passwort Das könnte man mit einem Powershell-Dialog zur Abfrage von User/Password kapseln... -

Supermicro Windows Server mit Mainboard X11SPi-TF zeigt nicht allen eingebauten Speicher an

zahni antwortete auf ein Thema von magicpeter in: Windows Server Forum

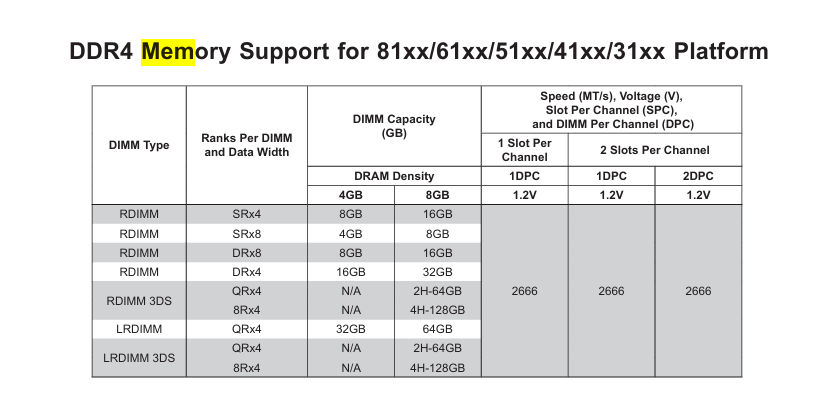

Wenn ich diese Matrix vom Mainboard richtig lese, werden DUAL Rank x4 RDIMMS nur bis 32 GB unterstützt. Es hängt aber auch von der verwendeten CPU ab. https://www.supermicro.com/support/resources/memory/X11_memory_config_guide.pdf -

Anmeldeprobleme - Benutzername / Passwort falsch

zahni antwortete auf ein Thema von stevenki in: Active Directory Forum

Ob es bringt, kann ich nicht sagen, es wäre aber mal einen Versuch wert. Setze das Kennwort vom krbtgt-Konto 2x (!) zurück und nach 10 Stunden nochmal. Das Kennwort sollte sicher sein, Du musst es Dir aber nicht merken. https://learn.microsoft.com/de-de/windows-server/identity/ad-ds/manage/forest-recovery-guide/ad-forest-recovery-reset-the-krbtgt-password Das im Übrigen auch Golden-Tickets ungültig... -

Bei Anmeldung an Freigabe erscheint das Fenster Netzwerkanmeldung

zahni antwortete auf ein Thema von MHeiss2003 in: Windows Forum — LAN & WAN

Hier ist due Kurzfassung: https://learn.microsoft.com/en-us/troubleshoot/windows-server/networking/dns-cname-alias-cannot-access-smb-file-server-share Allerdings würde ich das auf einem DC auch nicht ausprobieren. Den Usern stellt man per Anmeldeskript oder GPO feste Netzlaufwerke zur Verfügung. Niemand, außer Admins, greift bei uns via Explorer und UNC-Path auf eine Freigabe zu. Daher ist ein besonderer Alias auch nicht nötig. -

Ja. Das mache ich. Ich vermute eine bestimmte Version der Windows-Updates.

-

Administrators, zwei der Transaktionslogs SYSTEM. Das Phänomen hat sich bei den jüngsten Windows-Updates nicht wiederholt.

-

Und jetzt noch Stack und Module bei den einzelnen Threads. PS: Hier wird indirekt empfohlen die HP-Software zu entfernen: https://learn.microsoft.com/en-us/answers/questions/3313816/spooler-subsystem-app-and-high-cpu-usage Ich kenne die aktuelle HP-Software nicht. Erfahrungsgemäß kommt da aber immer irgendwelcher Müll mit, den man tatsächlich nicht braucht. Z.B. irgendwelche App, die den Tonerstand anzeigen, oder so. Sowas fragt dann ständig den Drucker ab und könnte die hohe Last verursachen. Ich würde während des Fehlers auch mal mit netstat prüfen, ob der Server Verbindungen aufbauen will, die nicht mehr antworten (SYN_SENT).

-

@ Q Wenn der User lokaler Admin ist, muss man ihm eigentlich keine weiteren Userrechte erteilen. Es sei denn, Euer DL hat irgendwelche anderen Richtlinien Härtungsrichtlinien konfiguriert. Da können wir dann auch nicht helfen. Binde einfach Deinen Business-Partner ein. PS: Der Tomcat im ELO schreibt übrigens Log-Dateien, nur so als Tipp.

-

Wir setzen auch ELO Enterprise ein. Wenn man einen Domain User nimmt, hat der natürlich keine Domain-Admin Rechte. Das macht man einfach nicht. Wenn es unbedingt sein muss nimmt man den User in die Gruppe der lokalen Admins des Servers auf. Ist die Software etwa auf einem Domain Controller installiert? Der User 1 ist in ELO der Service-User, dessen Passwort in den div. Konfigurationen verdrahtet ist. Je nach Konfiguration von ELO ist der User im AD integriert oder ein interner ELO-User. Wenn er im AD integriert ist, muss den User dort geben und dieses Passwort besitzen. Der User könnte auch der Lokale Admin auf dem Server sin. Falls Kerberos konfiguriert wurde, die Keytab mit einem anderen User erzeugen. Das klappt mit diesem User nicht. Ansonsten wende Dich bitte an einen der Business-Partner von ELO, da ELO keinen direkten Endkunden-Support macht. Machen wir übrigens aus.

-

Keine Ahnung. Client macht Kollege. Vielleicht hat das was mit LAPS zu tun? Via Struktur Laden kommt nichts bei raus. Komplett leer. Oder irgendein Installer macht Unsinn?

-

Ich kann auch nicht ausschließen, dass die bei Windows 11 auch passiert. Habe nur gerade keins. Mit irgendeinem Update kam ja auch das seltsame INETPUB-Problem mit rein.

-

Das einzige was man machen könnte: Den Windows-DNS nicht auf einen externen DNS weiterleiten. Notfalls kann man nur für bestimmte Zonen eine bedingte Weiterleitung einrichten. Zum Surfen muss man einen Proxy-Server einrichten, der dann einen externen DNS verwendet.

-

An dieser Stelle dann auf Properties und dann auf "Threads" klicken. Welcher Thread macht die Auslastung? PS: Und man dem Thread dann mal den Stack anschauen,

-

Hi, tauchen bei Euch unter Windows 10 (LTSC) auch seit einiger Zeit ntuser.dat-Files nebst den zugehörigen Trankaktionslog in der Root von C auf? Meiner Ansicht nach, werden die bei der Installation von Windows Updates irgendwie benutzt. -zahni

-

Hi, er hat sowas gebaut und es nach 2 Reklamationen nochmals ergänzt. Vielleicht werde ich heute ja verschont. Mittlerweile bekomme ich die Dinger täglich. Drop Google Groups If the message... 'List-Unsubscribe' header contains ''@googlegroups.com'' and Is received from 'Outside the organization' Do the following... Delete the message without notifying the recipient or sender

-

@NorbertFeHi Norbert, hast DU zufällig einen funktionieren Filter für Exchange? Fortimail kann wohl nicht über Header filtern und das was unser DL in Exchange eingestellt hat, funktioniert irgendwie nicht. Danke im Voraus.

-

Lizenzierung Office 2024 LTSC und Terminalserver

zahni antwortete auf ein Thema von _Lars_ in: Microsoft Lizenzen

Der Witz dabei ist, das MS, zumindest beim KMS, weder die Lizenz-Nutzung irgendwie sinnvoll protokolliert noch irgendwelche anderen Werkzeuge an die Hand gibt, um ein verlässliches Reporting zu erzeugen. Wenn MS einen Prüfer beauftragt geht der nach seinem Schema vor. Möglicherweise verlangt er dann einen Nachweis, dass der User Office nie gestartet hat. Dem kann der Geprüfte selten nachkommen. Der Prüfer wird den dann trotzdem als Lizenz zählen und wir wären im Bereich der Haarspalterei oder irgendwelcher Rechtsstreite. -

Mails an unbekanntem Empfänger nicht ablehnen sondern weiterleiten

zahni antwortete auf ein Thema von bourbon in: MS Exchange Forum

Einfach dem User sagen, sie sollen selber im Ticket-System ein Ticket einstellen. Das hilft oft. Und nur So kannst Du die Problemchen tracken. -

Wenn man den Zustand hat,, kann man mit der Process Explorer den zuständigen Thread ermitteln, die CPU-Last verursacht. Wenn das nicht gerade eine OS-Thread ist, kann da Rückschlüsse auf den zuständigen Treiber finden. Ich könnte mir z.B. vorstellen, dass irgendein Consumer-Treiber eine interne Update- oder nach-Hause-Telefonier-Funktion hat und einfach seinen C&C-Server nicht erreichen kann. Wir hatten früher von Mutterkonzern DNS-Auflösung für alle Internetadresse, ohne dass die Server eine Verbindung herstellen konnten. Das kann zu Hängern führen, weil Verbindungsversuche in einen Timeout laufen.... https://learn.microsoft.com/de-de/sysinternals/downloads/process-explorer

-

Mails an unbekanntem Empfänger nicht ablehnen sondern weiterleiten

zahni antwortete auf ein Thema von bourbon in: MS Exchange Forum

Du musst Dir ein dickeres Fell zulege. Am Ende hat es was mit IT-Sicherheit zu tun. Und die MA wollen doch sicher nicht, dass Ihre Anforderungen dazu führen, dass man Richtlinien NIS2 oder DORA nicht einhalten kann. Und bloß keine Erklärungen gegen. Die will eh nicht hören. Bei uns kann niemand außer der Helpdesk USB-Sticks einlesen. Und sie müssen auch noch ein Ticket dazu stellen. Funktioniert. Musst aber die Transitionsphase meistern. Und wenn Mails nicht ankommen, meldet mach sich beim Helpdesk. Meist liegt es an einer fehlerhaften SPF-Konfig des Absenders. Oft ist die ungültig oder man hat irgendwas am Betrieb geändert und hat den SPF vergessen. Ein extremes Beispiel aus meiner Vergangenheit. Der Chef hatte damals keinen Computer und die Chefsekretärin hat ihm alle Mails ausgedruckt. Damals hatten wir eine Notes-Version, die bei Mails mit einer Löschmarkierung einen Papierkorb vor die Mail gemacht hat. Nun hat die Dame das Symbol umgedeutet. Da sie ja jede Mail ausgedruckt hat und den Ausdruck in das "Posteingangskörbchen" bei Chef gelegt hat, hat sie danach diese Mail mit dem "Körbchen" markiert. Sie wollte sie so nur markieren, aber nicht löschen. Plötzlich waren alle diese Mails weg, weil sie die Löschung final ausgeführt hatte. Und natürlich verstand sie es nicht, dass die Software richtig funktioniert hat...