-

Gesamte Inhalte

2.744 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von MurdocX

-

-

vor 7 Stunden schrieb zahni:

Ok,, in meinem Server-Template in Vsphere ist es nicht an.

Bei VMware muss man es afaik auch selbst aktivieren, auch bei neuen VMs.

-

SILEX das ist bei einem Kunden seit 5 Jahren im Dauereinsatz und läuft erste Sahne. Dort wird es im DATEV-Umfeld eingesetzt. Regelmäßige Neustarts sind kein Problem. Wichtig nur, dass es als Service läuft, wie auch @NorbertFe schrieb.

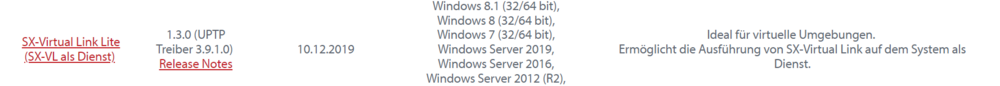

Device Server and Virtual Link Software (silextechnology.com)

-

1

1

-

-

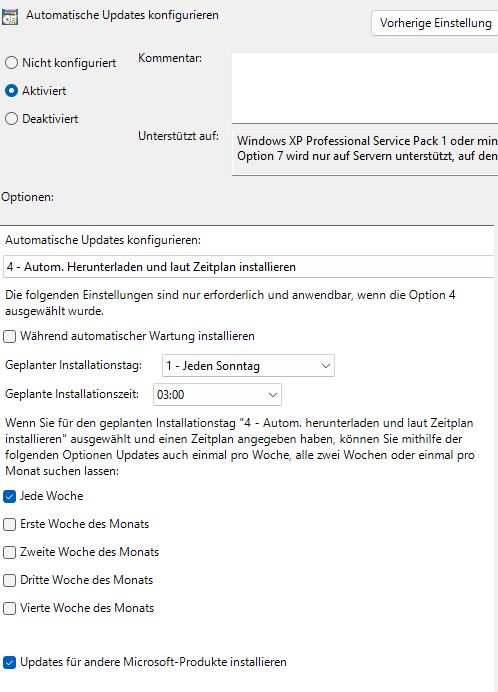

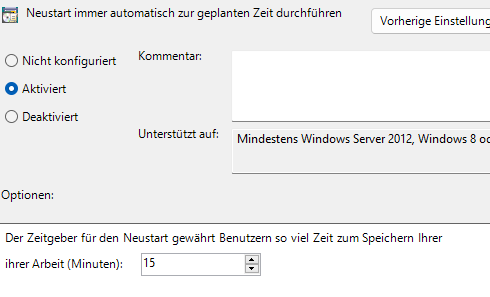

Setze folgende beiden Richtlinien. Das sollte reichen.

# Automatische Updates konfigurieren

# Neustart immer zur geplanten Zeit durchführen

-

Gibt's zu dem Stand schon ein Update? Welche Vorschläge wurden schon geprüft?

-

Am 14.2.2023 um 17:04 schrieb XP-Fan:

Welches Netzwerkprofil ist aktiv? Öffentlich / Private /Domäne ?

Wäre auch meine erste Vermutung gewesen. Ein Klassiker.

-

Hah! Mist zu langsam. Danke für den Querverweis. Ich bin heute auch schon in das Thema reingelaufen. :/

Ich hab immer noch die Hoffnung das die Patche seit der Kerberos-Sache im November an Qualität gewinnen.

-

Hallo zusammen,

wartet mit dem patchen eurer Windows Server 2022 auf den Plattformen VMware 6.7 u. 7.x noch etwas. Sobald "Secure Boot", VBS und KB5022842 (alias 2023-02) zusammen kommen bootet der Server danach nicht mehr.

Happy Patching

Zitat

ZitatThere are three methods to avoid this issue

- Upgrade the ESXi Host where the virtual machine in question is running to vSphere ESXi 8.0

- Disable "Secure Boot" on the VMs.

- Do not install the KB5022842 patch on any Windows 2022 Server virtual machine until the issue is resolved.

Workaround:

Zitat- Power off the VM.

- Right-click the virtual machine and click Edit Settings.

- Click the VM Options tab.

- Under Boot Option, uncheck the "Secure Boot enabled"

-

Hallo,

ich kenne solche Probleme im Zusammenhang, wenn an den Systemvariablen bspw. PATH etwas verändert wurde.

-

Hallo,

die Funktion hab ich auch in Benutzung und das (problematische) Verhalten kenne ich. Die Funktion muss händisch eingeschaltet werden. Die Kollegen hätten dann zumindest eine Mitschuld

-

Hallo dormi98,

sind die Geräte AAD-Only oder Hybrid?

AD über Gruppenrichtlinien:

Computer Configuration > Policies > Administrative Templates > Windows Components > Bitlocker Drive Encryption > Removable Data Drives > "Deny write access to removable drives not protected by Bitlocker"

Intune CSP

Schau mal hier im Bereich "Bitlocker": Deny write access to removable drives not protected by BitLocker

-

Zerwas,

die Idee der Links war, Dir das Fischen beizubringen, statt jedes Mal Dir einen zu geben. 🎣

Viele Fragen stellen sich mit dem Verständnis, wie die Technik funktioniert, nicht.

Freut mich zu lesen, dass Du etwas weitergekommen bist.

vor 1 Stunde schrieb NilsK:du bist so gut zu mir.

Wir haben Neujahr. Eine gute Tat stand noch aus

-

1

1

-

1

1

-

-

Hallo,

ist auch nicht verkehrt zu erwähnen: Die Anwendung von Gruppenrichtlinien steuern | faq-o-matic.net

Grüße

Jan

-

vor 3 Stunden schrieb MichaelMeyer:

Da wir sehr viel schlechtes über die Sophos XG

Die neuen Modell sind die XGS. Die Version 17 damals war grausam. Mittlerweile gehts und sie läuft stabil, auch wenn noch einige Feature von der SG fehlen.

SSL-VPN ist gut gelöst, funktioniert stabil, ist performant und macht Spaß

-

1

1

-

-

Hallo,

das Thema ist nun 10 Jahre alt. Lassen wir ihn in Frieden ruhen. 🪦

Ich habe den Thread geschlossen. Bei Problemen kann gerne ein Neuer geöffnet werden.

VG,

Jan

-

1

1

-

-

Wie man so in den Foren ließt, gibt es je nach was man tun möchte verschiedene ansetze. Ein Vorschlag wäre, die MsMpEng.exe zu beenden und dann die Einstellungen in der Registry zu verändern. Tamper-Protection solltest du auch im Auge behalten. Eher für deine Tests mal deaktivieren.

-

Ist das zufällig eine hybride Umgebung?

-

Am 10.10.2022 um 14:54 schrieb Dutch_OnE:

Hat jemand eine Idee? Vielleicht ein Microsoft Patch?

Möglicherweise dieses hier: November 22, 2022—KB5020032 (OS Build 20348.1311) Preview - Microsoft Support

ZitatIt addresses an issue that affects cluster name objects (CNO) or virtual computer objects (VCO). Password reset fails. The error message is, " There was an error resetting the AD password... // 0x80070005”.

-

1

1

-

-

Kurze Info

Im Patch November 22, 2022—KB5020032 (OS Build 20348.1311) Preview - Microsoft Support findet sich ein interessanter Eintrag unter "Improvements":

ZitatIt addresses an issue that affects cluster name objects (CNO) or virtual computer objects (VCO). Password reset fails. The error message is, " There was an error resetting the AD password... // 0x80070005”.

-

1

1

-

-

vor 37 Minuten schrieb speer:

Berechtigung

Die hattest du wohl schon. Vermutlich meintest du „Berichtigung“

-

1

1

-

-

CredentialGuard und HVCI. Sind schon 2 Punkte die dafür sprechen.

-

1

1

-

-

Hat den Patch schon jemand eingespielt und möchte seine Erfahrungen teilen?

-

Das Out of Band Update gegen den Bug ist draußen https://learn.microsoft.com/en-us/windows/release-health/windows-message-center#2961

-

2

2

-

-

Hallo,

wichtig ist beim Ausbringen des Images die richtige Sprache in der OOBE (bspw. durch die Antwortdatei Unattended.xml) zu wählen. Bei mir hat das auf einem Windows 10 Pro 22H2 geklappt, ohne das Sprachpaket vorher zu importieren.

-

Was ich so lesen konnte ist, dass das Problem auch bei Anderen bekannt ist.

- Clean Windows 11 22H2 -> Geht

- Upgrade von 21H2 -> Geht nicht

Man warte was passiert. Ist ja nicht das erste Mal das Sicherheitsfeatures still und heimlich ganz oder teilweise den Dienst versagen. Man nehme bspw. MotW & Smart-Screen in letzter Zeit.

Software Whitelisting - Suche Alternativen zur SRP oder AppLocker

in Windows Forum — Security

Geschrieben

Interessanter Fund! Wäre super, wenn du uns auf dem Stand halten könntest. Das würde ganz neue Möglichkeiten eröffnen