phatair

Members-

Gesamte Inhalte

571 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von phatair

-

Lizenzierung von Exchange Server SE über M365 E3 Lizenzen

phatair antwortete auf ein Thema von dartzen in: Microsoft Lizenzen

Laut unseren Ansprechpartner für ms Lizenzen ist in den ms business Paketen keine User cal für exchange se enthalten. Man bräuchte also eine extra exchange se User cal. Bei einer exchange online Plan 1 Lizenz ist aber die Nutzung eines exchange se pro User aber mit dabei. Ich glaube das war das extended User right oder so. Für uns war es günstiger den exchange online pan 1 zu kaufen als die exchange se User cal. Bezieht sich auf den exchange se standard und man muss aufpassen das man nicht enterprise Funktionen nutzt. Hofge ich hatte alles noch right in Kopf. Edit: sorry hatte die Antwort von dukel übersehen -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

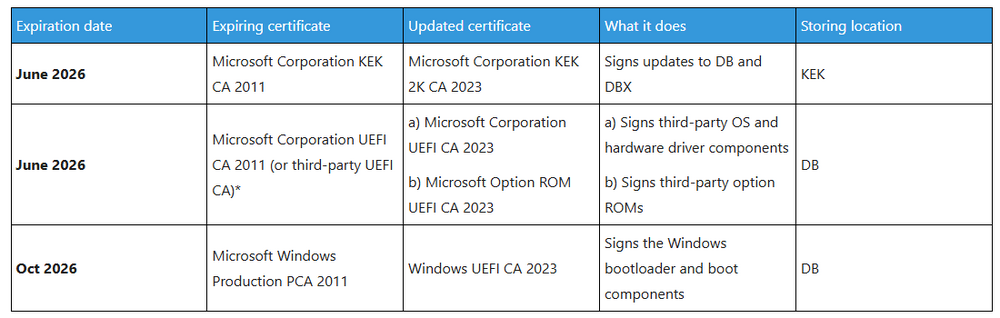

Wohl wahr Ich habe aber doch noch mal eine Frage zum Ablauf der Zertifikate. Laut MS laufen die Zertifikate wie folgt ab Bedeutet das jetzt, das man bis Juni 2026 alle Clients aktualisiert haben muss, da das Zertifikat danach nicht mehr getauscht/installiert werden kann (da das alte Zertifikat abgelaufen ist und ihm nicht mehr vertraut wird) oder hat das mit dem Austausch/Installation des 2023er Zertifikats erstmal weniger zu tun? Wir haben zwar den Prozess definiert und er funktioniert, trotzdem ist es viel Arbeit und ich bezweifele gerade etwas, dass wir den Juni halten können. Stehen wir dann im Juli vor dem Problem, dass der Austausch der Zertifikate nicht mehr geht oder geht das auch nach dem Juni, nur sind die entsprechenden Geräte eben durch MS nicht mehr aktualisierbar (Boot Manager), wenn die Zertifikate zum tragen kommen. Danke euch schon mal. -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Genau, die Frage die für mich aktuell nur noch offen ist - wie geht das efi auf default, wenn ich es nicht manuell auf default setze? Wird der current store z.b. bei einer Neuinstallation von Windows neu aus dem default store erzeugt? -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Ah ok, macht ja auch irgendwie Sinn😅 Aber wenn ich es richtig verstanden habe ist der default ja "nur" wichtig, wenn das BIOS/uefi auf default zurückgesetzt wird oder ein andere Prozess das zurückspielen der Zertifikate vom default store triggered. Ist es dann so tragisch, wenn der default nicht das 2023er enthält? Oder würde auch schon eine Neuinstallation von Windows zu Problemen führen, da der default store genommen wird? -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Möglicherweise hilft dir das hier (am Ende -> Erfahrungen mit der Secure Boot Aktualisierung von Dell PC's). Habe ich bei uns noch nicht gemacht, da die alten dell clients ohne secure boot laufen und die fassen wir jetzt nicht mehr an. Die werden in den nächsten Monaten getauscht. https://tech-support.koeln/de/blog/uefi-secure-boot-zertifikate-fuer-windows-laufen-ab -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Soweit sind bei uns alle default stores auch aktualisiert. Wenn ich mich richtig erinnere, werden diese durch die Firmware Updates aktualisiert (geht das überhaupt anders? Das weiß ich nicht genau) -

Wie macht ihr das mit den Secure Boot Cert Updates bei DELL / HP - Geräten?

phatair antwortete auf ein Thema von d83b in: Windows 11 Forum

Ich hatte zu Dell Geräten unser Vorgehen in meinen thread beschrieben. Vielleicht hilft es. Bisher läuft der Rollout ganz gut https://www.mcseboard.de/topic/232391-frage-notwendige-schritte-beim-thema-windows-secure-boot-certificate-expiring-2026/#comment-1479338 -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Geht über einen vorgefertigten Bericht. Siehe hier wir inventarisieren die clients mit docusnap script oder mit windows discovery wie es jetzt heißt. Hier muss man noch den Parameter mitgeben, damit die Zertifikate inventarisiert werden. Wenn man es über die "integrierte" Inventarisierung macht, kann man das wohl im Assistenten auswählen. Soweit ich das aber verstehe, wird hier nur geprüft ob die Zertifikate vorhanden sind und nicht ob der boot manager auch das neue Zertifikaten gebunden hat. Deshalb werten wir noch zusätzlich den regkey aus. -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Falls sich hier noch jemand mit dem Thema beschäftigt. Folgendes Vorgehen klappt nun bei uns problemlos. Wir setzen nur DELL Hardware ein und updaten die BIOS/Treiber automatisiert. Diagnose Daten sind bei uns deaktiviert und Clients erhalten Updates über den WSUS. 1. BIOS Update durchführen 2. Secure Boot Update über GPO aktivieren 3. Client installiert die notwendigen Zertifikate und nach 2 Reboots bzw. 2 Läufen des Schedule Tasks ist das Boot Manager Zertifikat und alle notwenigen anderen Zertifikate gesetzt. Alle wichtigen RegKeys sind hier zu finden HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot Der Schedule Task ist hier zu finden \Microsoft\Windows\PI -> Secure-Boot-Update Geholfen hat dieses Script zum auswerten und um mögliche DBX Aktualisierungen vorzunehmen. Check UEFI PK, KEK, DB and DBX.cmd Check Windows state.cmd Apply DBX update.cmd Infos zu den Reg Werte, GPOs und EventLogs Die Auswertung welche Clients alle erfolgreich aktualisiert sind erfolgt dann per Docusnap und über unser Client Management System, in dem wir die entsprechenden RegKeys auswerten. Viel Erfolg -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Ich hake hier noch mal ein, da ich den ersten Beitrag nicht mehr ändern kann. Kann es sein, dass es gar nicht zwingend notwendig ist, dass man die BIOS/UEFI Updates einspielen muss um das neue Zertifikat im UEFI zu erhalten? Ich habe auch gelesen, dass dies von MS (wenn genügend Telemetriedaten vorliegen) gemacht wird. Ich dachte das bezieht sich immer nur auf die Zertifikate in Windows. Hat niemand bisher Erfahrung mit dem Workflow bzw. den Prozess vielleicht etwas besser verstanden als ich? -

Frage - Notwendige Schritte beim Thema "Windows Secure Boot Certificate Expiring 2026"

phatair hat einem Thema erstellt in: Windows Forum — Allgemein

Hallo zusammen, Im Juni bzw. Oktober 2026 laufen ja die Secure Boot Zertifikate aus. Microsoft hat dazu ja einige Informationen bereitgestellt. Unter anderem hier, hier und hier. Das Vorgehen ist mir aber irgendwie immer noch nicht wirklich klar. Zum einen muss ich sicherstellen, dass der OEM Hersteller der Clients ein BIOS Update bereitstellt, in dem das notwendige Zertifikat enthalten ist, richtig? Zu anderen muss ich in Windows Zertifikate tauschen. Das kann entweder per Windows Update passieren (wenn die Diagnosedaten eingeschaltet sind) oder muss manuell (per GPO/RegKey) durchgeführt werden, richtig? Vielleicht habt ihr das Thema bei euch schon durch oder schon eigene Erfahrungen gemacht und könnt mir Tipps zum Vorgehen geben bzw. mein Vorgehen kurz bestätigen. Das wäre sehr hilfreich. Mein Vorgehen wäre jetzt erstmal, dass ich per Script auf allen Geräten prüfen lassen ob der Secure Boot eingeschaltet ist und ob das neue Zertifikat im BIOS/UEFI schon enthalten ist. Habt ihr da ein Script was mir z.B. in ein Log File diese Info schreibt? Ich habe folgendes Script gefunden, aber das schreibt kein Log. Oder wie könnte ich den Output des Scripts in ein File schreiben lassen? https://github.com/cjee21/Check-UEFISecureBootVariables Wenn das erledigt ist, muss ich doch nur noch in Windows die Zertifikate aktualisieren lassen. Dies kann ich mit diesen GPO Einstellungen regeln, richtig? Für Hilfe wäre ich sehr dankbar. Grüße -

Windows Server 2019 Fehler 0x80073701 bei Updates ab Oktober 2025

phatair antwortete auf ein Thema von maximalle02025 in: Windows Server Forum

Ich hatte vor kurzem ein Problem mit einem win 10 Client. Update ließ sich nicht installieren. Viele Fehler im cbs.log usw. Mir wurde hier geholfen. Die brauchen bestimmte logs und oft kann dann eine Lösung gefunden werden. https://www.sysnative.com/forums/threads/windows-update-forum-posting-instructions.4736/ -

Domain Controller umbenennen

phatair antwortete auf ein Thema von phatair in: Active Directory Forum

Na zum Glück bist du nicht mein Chef, da wir dann wohl etwas diskutieren würden😉 Ich habe nirgends geschrieben, dass ich es nur mache, weil ich es schöner finde. Es geht darum, dass es nicht dem definierten Namensschema entspricht. Es macht für mich schon Sinn, dass die Server nach einem einheitlichen Namensschema benannt werden und wenn das innerhalb eines Standortes dann komplett abweicht, wird es angepasst. Der Aufwand hält sich ja total in Grenzen. Ist ja nicht so, dass man jetzt 2 Stunden damit beschäftigt ist. Aber so hat jeder seine Vorstellungen / Meinungen und das ist ja auch gut so👍🏻 Danke euch und einen schönen Abend noch. -

Domain Controller umbenennen

phatair antwortete auf ein Thema von phatair in: Active Directory Forum

Hallo zusammen, Danke für eure Antworten. Es geht um das Namensschema eines neuen Standortes. Leider wurde bei dem Namen der neuen DCs ein Fehler gemacht und diesen würde ich gerne korrigieren. Es stimmt schon, den Namen sieht sonst keiner, aber da kommt mein kleiner Monk durch😅 Dann werden wir wohl auf Nummer sicher gehen und herunterstufen, umbenennen und wieder hochstufen. Geht ja schnell. Das mit dem warten nach dem herunterstufen war noch ein guter Hinweis. Danke! 2 Punkte würden mich noch interessieren 1. Wäre der rename-compuer command oder der netdom computername command der bessere Weg, wenn man den dc nicht herunterstufen könnte? 2.Wenn der dc heruntergestuft wurde kann der member Server über die gui umbenannt werden oder sollte der auch mit rename-computer/netdom computername passieren? VG -

Hallo zusammen, wir planen demnächst unsere beiden DCs umzubenennen. Unser Vorgehen wäre eigentlich gewesen, einen der beiden DCs herabzustufen. Danach den normalen Member Server in der GUI umbenennen und dann wieder als DC hochstufen. Danach das gleiche mit dem zweiten DC. Jetzt hatte ich bei Born folgenden aktuellen Artikel gesehen https://www.borncity.com/blog/2025/11/22/domain-controller-in-windows-umbenennen-ohne-alles-kaputt-zu-machen/ Hier geht es ja um das umbenennen eines DCs ohne das man ihn herabstuft. Mich würde jetzt eure Meinung zu folgenden Punkten interessieren Ist es tatsächlich problemlos möglich einen DC umzubenennen (wenn man es richtig macht) oder würdet ihr davon abraten? Wenn man es richtig machen würde, wäre dann dieser Powershell Befehl der richtige? Rename-Computer -NewName <NEUER DC NAME> -Restart oder würde man eher mit NetDom arbeiten, erst einen 2. Namen für das Computerobjekt hinterlegen, neu starten und dann den alten entfernen, wie hier beschrieben https://www.dell.com/support/kbdoc/en-us/000226230/windows-server-how-to-properly-rename-an-active-directory-domain-controller Wäre das Vorgehen mit "herabstufen", umbenennen über GUI, "heraufstufen" auch problemlos möglich oder ist auch kritisch, weil möglicherweise "Leichen" bestehen bleiben die dann Probleme machen? Danke euch und ein schönes restliches Wochenende. VG

-

WSUS Sicherheitslücke - CVE-2025-59287

phatair antwortete auf ein Thema von phatair in: Windows Server Forum

Ok, danke euch. So hatte ich das jetzt gar nicht gesehen, macht aber Sinn. Anders wäre es auch irgendwie komisch gewesen, aber bei MS weiß man ja nie -

Hallo zusammen, es gibt eine schwerwiegende Sicherheitslücke im WSUS https://www.heise.de/news/Microsoft-WSUS-Notfallupdate-stopft-kritische-Codeschmuggel-Luecke-10845666.html https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-59287 Was mich wundert ist folgende Aussage von MS Heißt das jezt, dass ich die WSUS Rolle vorher deinstallieren muss, dann fix installieren und dann wieder die Rolle installieren? Oder verstehe ich das falsch?

-

Lizenzierung von Exchange Server SE über M365 E3 Lizenzen

phatair antwortete auf ein Thema von dartzen in: Microsoft Lizenzen

Hallo zusammen, auch wenn der Beitrag hier über die M365 E3 Lizenzen geht, wollte ich noch mal eine Info hier platzieren. Falls ich dafür einen eigenen Beitrag erstellen sollte - sorry dafür. Wir wechseln von Exchange 2016 zu Exchange SE und haben "nur" M365 Business Basic Lizenzen. Diese beinhalten ja keine Zugriffsrechte für einen Exchange SE. Wir haben 220 Mailboxen bzw. Zugriffe die lizensiert werden müssen. Wir müssten also einmal den Server Exchange SE mit SA kaufen und zusätzlich User CALs mit SA für den Exchange SE. Unsere bisherigen Exchange 2016 CALs sind ja für die Tonne. Laut unserem Dienstleister, mit dem wir die MS Lizenzierung machen, enthält aber der eigenständige Exchange Online Plan 1 eine Standard Base CAL die auch den Zugriff auf Exchange SE abdeckt. Der Exchange Online Plan 1 der auch im M365 Business Basic enthalten ist, hat dieses Recht nicht. Der eigenständige Exchange Online Plan 1 kostet 3,89 pro User pro Monat und kommt und ist somit deutlich günstiger als eine eigenständige Exchange SE User CAL. Auf eine Laufzeit von 3 Jahren gerechnet ist das ein ordentlicher Betrag der gespart wird. Ich habe jetzt nur das hier gefunden und das würde diese Aussage ja untermauern. Oder übersehe ich hier etwas? https://learn.microsoft.com/en-us/answers/questions/5558021/microsoft-exchange-server-subscription-edition-(se Grüße, Steffen -

Office Click 2 Run (Office 2024) - nachträglich Access Runtime installieren

phatair antwortete auf ein Thema von phatair in: Windows Forum — Allgemein

Ok, Problem gelöst. Ich musste für das Hinzufügen von der AccessRuntime noch mal eine XML inkl. Office 2024 bauen und den download noch mal neu starten. Danach hat jetzt das Hinzufügen sauber funktioniert. XML sieht dann wie folgt aus. Vielleicht hilft es ja noch jemand anderem -

Office Click 2 Run (Office 2024) - nachträglich Access Runtime installieren

phatair hat einem Thema erstellt in: Windows Forum — Allgemein

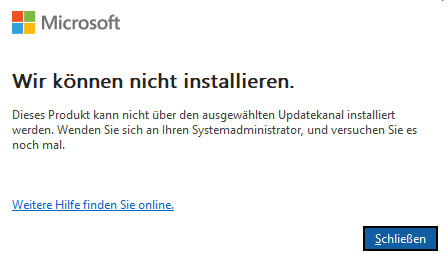

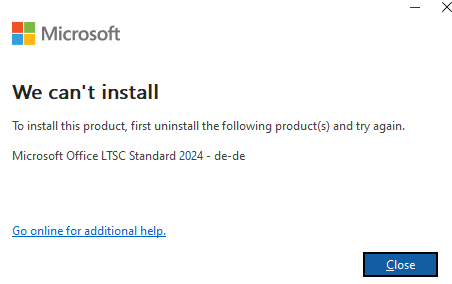

Hallo zusammen, ich verzweifele gerade am Office Click 2 Run Installer. Wir hatten bisher immer die MSI Variante eingesetzt und setzen nun sein ein paar Wochen Office 2024 LTSC Standard ein. Die XML für Office haben wir über das ODT online erstellt und sieht wie folgt aus. Wir haben die Daten mit dem Parameter /download <pfad zur xml> erstmal runtergeladen und die Installation von Office 2024 LTSC Standard funktioniert auch einwandfrei. Nun müssen wir auf einigen Clients auch noch die Office Access Runtime für Office 2024 nachträglich installieren. Die Access Runtime für Office 2024 ist die Access Runtime M365 die hier zu finden ist. Hier lädt man nur eine OfficeSetup.exe runter und mit einem Doppelklick wird die Access Runtime installiert. Dies funktioniert aber nicht, wir erhalten folgende Fehlermeldung. Wir wollen die Runtime aber ja auch silent verteilen, daher haben wir über das ODT eine XML gebaut. Diese sieht wie folgt aus Führen wir dann die ODT setup.exe mit dem Parameter /configure <pfad zur xmls> aus, erhalten wir diese Fehlermeldung Ich bin ratlos. Wie kann ich den das "Feature" Access Runtime nun nachträglich installieren. Früher ging das ganz einfach - es gab eine MSI für die Access Runtime und diese wurde zusätzlich installiert. Fertig. Hat hier jemand eine Idee? Vielen Dank und Grüße -

Also bei uns funktioniert autodiscover problemlos und mapi/http ist aktiviert. Trotzdem müssen wir mit zero Config das Profil automatisch erstellen lassen. Auch zero Config läuft ja über autodiscover. Meinen Verständnis nach kommt dieses Fenster immer bei Outlook. Bei exchange online usw reicht aber der Klick auf den jeweiligen Button. Bei älteren exchange muss man über die "erweiterten Optionen" gehen. Um das komplette Fenster eben gar nicht erscheinen zu lassen und das Profil automatisch erstellen zu lassen nutzt man zero Config. Ist auch hier so beschrieben https://woshub.com/automate-outlook-user-profile-creation/

-

Hi, dass hatten wir auch und kann mit exchange zero config erledigt werden. https://learn.microsoft.com/de-de/microsoft-365-apps/outlook/profiles-and-accounts/zeroconfigexchange Grüße

-

Win 11 24H2 - Windows Defender Firewall Remote Zugriff

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Danke euch für die Tipps, Hilfe und den Test. Dann bin ich ja froh das ich nicht komplett doof bin und wir in unsere Umgebung nicht ein Konfig Fehler haben. Bin gespannt ob da was von MS kommt. -

Win 11 24H2 - Windows Defender Firewall Remote Zugriff

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Ja, es ist für das korrekte Profil aktiviert Und der test war remote, jap. Es funktioniert auch nicht mit komplett deaktivierter Windows Firewall. Zwischen den beiden clients ist keine andere Firewall. Endpoint protection hatte ich auch testweise deaktiviert. Eigentlich möchte ich nicht noch tiefer forschen, wir benötigen es nicht, ist nur per Zufall aufgefallen und es hätte mich einfach interessiert ob es ein allgemeiner Fehler ist oder nur bei uns auftritt. Vielleicht hat ja jemand Lust einfach mal zu testen ob bei ihm in der Domäne der remote Zugriff auf die Defender Firewall auf einen 24h2 Client geht (wenn die entsprechenden fw Regeln aktiv sind). -

Win 11 24H2 - Windows Defender Firewall Remote Zugriff

phatair antwortete auf ein Thema von phatair in: Windows 11 Forum

Hi Martin, danke für das Script und die Infos. Also beim Win10 22H2 sehe ich ein Remote Fw APIs mit Port 50369:Listening - also wie du schon vermutet hattest. Bei Win11 24H2 sehe ich das auch - Remote Fw APIs mit Port 49749:Listening Ich würde das jetzt so verstehe, dass eigentlich beide für eine Verbindung bereit wären. Win11 24H2 das aber irgendwie nicht macht.