Garant

-

Gesamte Inhalte

109 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von Garant

-

-

vor 25 Minuten schrieb Nobbyaushb:

Für alle oder einen User?

Und meine Standardfrage

https://www.nobbysweb.de/blog/index.php?entry/41-build-nummern-tabellarisch/

Für mehrere Benutzer/Kalender. Exchange 2016 CU23 mit aktuellen Updates.

vor 12 Minuten schrieb NorbertFe:Gibts denn kluge Gründe dafür? Stören die Kalendereinträge der Vergangenheit?

Wir haben mehrere Kalender, auf denen mehrere Benutzer zugreifen. Der eine Kalender hat seit 2012 ca. 20.000 Einträge und das macht sich reproduzierbar beim Aufrufen bemerkbar. Haben dann den Kalender bereinigt und es wurde spürbar schneller.

-

Hallo,

gibt es eine kluge Maßnahme um alte Kalendereinträge bei Mailboxen aufzuräumen?

Wir setzen Exchange 2016 ein.

-

Schema-Update kann ich ja vom Exch aus starten oder muss das von einem DC durchgeführt werden?

Und kann das Schema-Update tagsüber gemacht wreden? Oder besser zum Abend?

-

Hallo,

wenn ich Exchange 2016 CU22 auf CU23 aktualisieren will, ist der folgende Weg ein gangbarer Weg?

- Download CU

- Ein Tag vorher das Schema-Update durchführen (Wird eins benötigt 22 => 23?)

- Exchange Server neustarten

- Deaktivieren Virenscanner/Backup

- ExecutionPolicy anpassen

- Update ausführen

- ExecutionPolicy anpassen

- Virenscanner/Backup aktivieren

- Protokolle prüfen

Oder wurde was vergessen?

-

Hallo,

wie handhabt Ihr das Leerlauflimit für RDP-Verbindungen auf Serversystemen, speziell auch auf Domain-Controllern?

Ich sehe es immer wieder, dass Administratoren, warum auch immer, ewig auf dem ein oder anderen Server idlen.Aus Gründen der Sicherheit würde ich dem gerne entgegen wirken. Das lässt sich doch vmtl. per GPO konfigurieren, oder?

-

vor 1 Stunde schrieb Ebenezer:

Bei Microsoft steht in der URL Rewrite Regel Using: Wildcards

Und bei GTSC (auf die heise heute morgen verwiesen hat) steht Using: Regular Expressions

Kann Jemand beurteilen in wieweit diese Einstellung für eine erfolgreiche Blockierung relevant ist?

Moin,

das würde mich allerdings auch interessieren - für welche Konfiguration habt Ihr euch entschieden bzw. welche ist die gültige?

-

vor einer Stunde schrieb cj_berlin:

- Du hast nach dem Hinzufügen des Users zu der Gruppe nicht lange genug gewartet, und Exchange weiß noch nichts davon

Wie lange dauert es, bis Exchange die Einstellungen übernimmt? Habe meinen Testbenutzer wieder entfernt, aber kann noch nicht wieder senden.. Lässt sich das forcieren?

-

Ich glaube ich war gestern zu "ungeduldig". Habe eben die Regeln aktiviert, damit ich über das PT weitere Infos zur Verfügung stellen kann.

Habe dann noch einmal spaßeshalber die Regel ausprobiert - nun funktionieren diese.

Ich wünsche euch ein schönes Wochenende!

-

Hey,

zum ersten Punkt,

ich habe eine Regel, die das versenden an externe unterbinden soll. Diese greift auf die selbe Gruppe zurück, dort funktioniert das Verhalten.

zum zweiten Punkt,

die beiden Regeln sind an oberster Stelle - hatte den Verdacht bzgl. "keine weiteren Regeln anwenden" auch erst vermutet.

zum dritten Punkt,

kann ich das irgendwie heruasfinden? Als "Kontakt" ist die E-Mailadresse nirgends angelegt.

vor 5 Minuten schrieb cj_berlin:IMO hast Du nichts übersehen. Ich kann mir drei Erklärungen für das Phänomen vorstellen:

- Du hast nach dem Hinzufügen des Users zu der Gruppe nicht lange genug gewartet, und Exchange weiß noch nichts davon

- Es gibt eine höher priorisierte Regel, die zutrifft und mit Action "und keine weiteren Regeln anwenden" versehen ist.

- Der Absender wird aus irgendeinem Grund als intern erkannt.

-

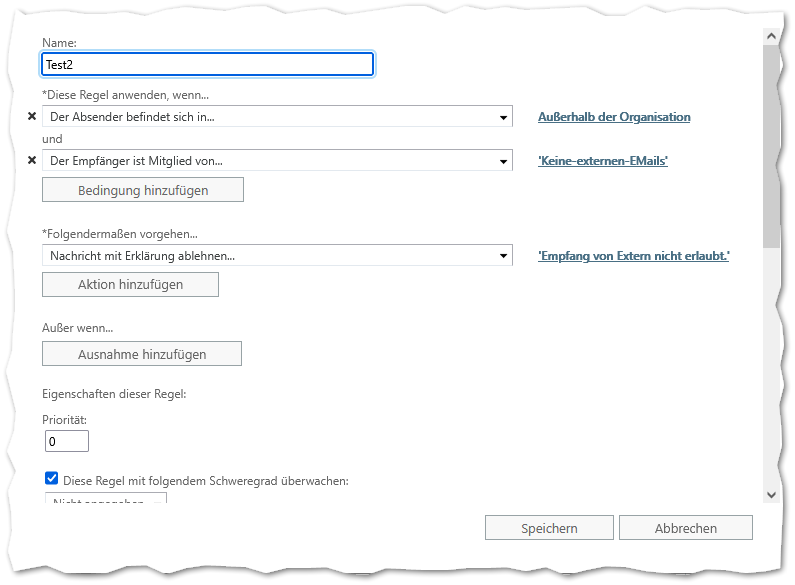

Hallo,

ich würde gerne Anwender, die Mitglied einer Benutzergruppe sind, den Empfang von externen E-Mails unterbinden. Dazu habe ich die folgende Regel erstellt und aktiviert. Leider greift diese nicht und ich kann dem Testaccount, der sich in der Gruppe befindet, weiterhin E-Mails zukommen lassen. Was habe ich übersehen?

-

Ahh, jetzt geht es. :)

Danke. Allerdings klappt es nicht mit der Variablenliste, sondern nur beim Vergleichen, wenn ich ein Wert dahinterlege. Muss ich das ggf. anders aufbauen?$IT_Gruppe = @(

'Meyer',

'Schulze') -

Ah, okay.

Leider erstellt er weiterhin eine 0kb CSV.

Import-Csv -Path $original_file -Delimiter ";" -Encoding UTF8 | ForEach-Object { if($_.sn -match $IT_Gruppe) {$_.company = 'Test'} } | Export-CSv $destination_file -NoTypeInformation

-

Bin schon weiter gekommen,

hab dennoch ein Problem. Siehe Skript-Snippet unten.

Er ersetzt den Inhalt einfach nicht, obwohl in der Spalte 'sn' die Nachnamen entsprechend geführt werden. Hab ich einen Denkfehler?

$IT_Gruppe = @(

'Meyer',

'Schulze')(Get-Content $original_file) | Foreach-Object {

if($_.sn -contains $IT_Gruppe)

{$_.company = 'Test'}

} | Set-Content $original_file -

Guten Morgen,

ich benötige einen kleinen Denkanstoß.

Ein Skript zieht via PowerShell eine Benutzerliste aus dem Verzeichnisdienst und erzeugt eine CSV-Datei.

Jetzt möchte ich über eine Vergleichstabelle Inhalte in der CSV-Datei anpassen (z.B. PagerNo 1 = Bremen, PagerNo2 = Hamburg, PagerNo3 = Düsseldorf).

Habt ihr eine schnelle Idee, wie ich das am geschicktesten durchführe?

-

kurzer Nachtrag,

ich habe die Migration auf DFS-R durchgeführt. Verlief wirklich problemlos - hat allerdings etwas Zeit in Anspruch genommen. Pro Schritt waren die Systeme ca. 3 - 4 Stunden beschäftigt.

Gruß

-

2

2

-

-

Hallo,

vielen Dank für die Unterstützung. Ich konnte das Problem über Starten der Dateireplikation im non-authorativen Mode lösen.

Oftmals ist es auch eher keine technische Überwindung, sondern die Frage was nach dem Setzen solch eines Flags passiert, wenn man das noch nie gemacht hat. Da hilft meistens etwas Mut zu sprechen.

Daher nochmal vielen Dank @NorbertFe und @daabm!

-

Das habe ich mir schon auf die Agenda gesetzt.

Kann ich das mit dem Flag im laufenden Betrieb machen oder gibt das eine Störung größeren Ausmas?

Trifft natürlich wieder den DC an einem größeren Standort. :| -

vor 9 Minuten schrieb NorbertFe:

Willst du authoritative oder nicht authoritative Wiederherstellung? Steht eigentlich alles im link oben. ;)

Ich will eigentlich nur auf möglichst einfachen Weg den Fehler auf dem einen der fünf Domänen-Controller beheben und daher die Frage,

wie ich mit den Werten umgehen soll, damit ich nicht noch einen größeren Schaden anstelle.

Wenn ich den Link oben korrekt verstehe, würde ich auf dem 'defekten' DC das Flag 'D2' setzen (vorher Dienst gestoppt), dann den Dienst wieder starten und abwarten, bis eine eine Erfolgsmeldung in der Ereignisanzeige protokolliert wird. Alle anderen DCs würde ich nicht anfassen. Und vermutlich sollte ich dies nur in den Abendstunden und nicht dem Tagüber durchführen, oder?

-

vor 13 Stunden schrieb daabm:

Die Lösung von MS ist eigentlich recht einfach: https://support.microsoft.com/en-us/kb/290762

Und man könnte mal die Umstellung auf DFS angehen

Moin,

also nicht mit dem aus der Ereignisanzeige angezeigten Wert/Flag arbeiten?

In welchem Modus (D2 oder D4) sollte denn die Wiederherstellung gefahren werden und betrifft das dann nur den einen DC?

-

Hallo,

ich habe blöderweise heute festgestellt, dass eine neue Gruppenrichtlinien zwischen den DCs nicht mehr repliziert werden.

Es handelt sich dabei um 5 DCs, die alle unter Server 2016 betrieben werden.

Auf einem DC habe ich nun folgenden Fehler gefunden:EventID 13568: Der Dateireplikationsdienst hat ermittelt, dass sich der Replikatsatz "DOMAIN SYSTEM VOLUME (SYSVOL SHARE)" sich in JRNL_WRAP_ERROR befindet.In der Ereignisanzeige wird ja auch die 'Lösung' beschrieben, indem ich den Wert 'Enable Journal Wrap Automatic Restore' konfiguriere.

Meine Frage: Muss ich diesen Wert auf allen DCs konfigurieren oder nur auf dem einen DC?

Vorgehensweise korrekt?

- Wert konfigurieren

- Dateireplikationsdienst neustarten

- Aufbau SYSVOL abwarten?

- Wert entfernen

Gruß

-

vor 18 Stunden schrieb NilsK:

Moin,

Du kannst das nicht in einer Testumgebung ausprobieren?

Gruß, Nils

Leider nicht. :-D

-

Das ist korrekt.

Allerdings muss ich sagen, dass sich wirklich alle angemeldeten Benutzerkonten gesperrt haben auf einen Schlag. Wir haben eine Skript laufen,

welches uns via E-Mail informiert, wenn ein Anwender zu oft das falsche Kennwort eingegeben hat und daraus resultierend gesperrt wird (fragt einfach ein Event ab). Nach der o.g. Konfiguration kamen innerhalb von Minuten die E-Mails auf einen Schlag und die Accounts waren zu.

Ich werde wohl das Logging aktivieren müssen - kann/darf ich dies in einer sep. GPO machen, die ich auf Testkandidaten linke?

Und darf innerhalb der GPO auch die o.g. Konfiguration gesetzt werden?

-

Hi,

ich hatte am gestrigen Donnerstag die Konfiguration einmal gesetzt.

Nur NTLMv2-Antworten senden, LM & NTLM verweigern in der Default Domain Policy.

Leider hatte das dann den Effekt, dass sich auf einen Schlag alle Konten der Benutzer gesperrt haben.

Habe ich etwas übersehen? Oder den Eintrag an falscher Stelle konfiguriert?

-

Am 15.1.2022 um 17:25 schrieb daabm:

Vielleicht sollte man auch das NTLM-Auditing aktivieren, anschauen was da noch so kommt, abstellen und dann auch NTLM abstellen... Wenn man keine MS-Cluster betreibt, klappt das sogar

(Kein Spaß - wir versuchen das grad, und das einzige, was uns die Suppe versalzt, sind Windows-Cluster und SCVMM...)

(Kein Spaß - wir versuchen das grad, und das einzige, was uns die Suppe versalzt, sind Windows-Cluster und SCVMM...)

Gute Idee, soweit ich in den Docs gefunden habe, gibt es drei Richtlinien?

Network security: Restrict NTLM: Audit Incoming NTLM Traffic

Network security: Restrict NTLM: Audit NTLM authentication in this domain

Network security: Restrict NTLM: Outgoing NTLM traffic to remote serversDie Erste für Domain Controller (verteilen via Default Domain Controller Policy?) und die anderen beiden für die restlichen Systeme. Aber was heißt das? Nur Server oder auch Clients - vmtl. nur Ersteres, oder?

Breached Passwords / autom. Prüfung?

in Windows Forum — Security

Geschrieben

Guten Morgen,

habt Ihr Anwendungen für die autom. Prüfung von Breached Passwords (z.B. gegen haveivebeenpwned) im Einsatz? Und wenn ja, was für Anwendungen/Skripte oder Lösungen setzt Ihr ein?

Ich habe unter https://www.alitajran.com/secure-active-directory-passwords/ ein Skript gefunden, welches die Passwörter im Active-Directory dagegen prüft und zusätzlich eine GPO bereitstellt, die bei der Auswahl des Kennworts dies auch berücksichtigt.

Die Frage ist nur, für wie sicher haltet Ihr die Integration o.g. Skripts? Oder gibt es dafür auch "professionelle" Anbieter?

Gruß