Garant

Members-

Gesamte Inhalte

108 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von Garant

-

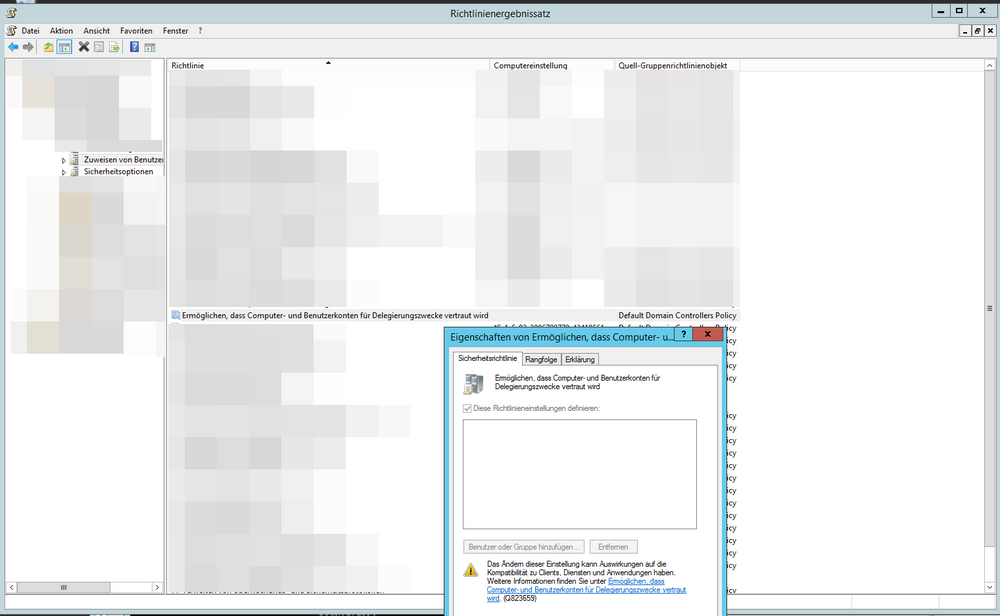

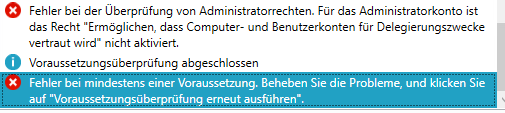

Hallo zusammen, ich wollte einen neuen Server zu einem Domänen-Controller heraufstufen. Leider erhalte ich bei der Vorabüberprüfung durch den Assistenten folgende Fehlermeldung: Ermöglichen, dass Computer- und Benutzerkonten für Delegierungszwecke vertraut wird Ich habe jetzt etwas recherchiert und festgestellt, dass in der Default Domain Controller Policy folgendes (nicht) konfiguriert ist. Ich vermute hier die Wurzel allen Übels, kann mir aber nicht erklären, warum da nichts hinterlegt ist. Was für eine Gruppe müsste hier korrekterweise konfiguriert sein? Es gibt bei uns keine "besonderen" Konfigurationen. Administratoren?

-

userPrincipalName mit mail-Adresse abgleichen

Garant antwortete auf ein Thema von Garant in: Windows Forum — Scripting

Danke! -

userPrincipalName mit mail-Adresse abgleichen

Garant hat einem Thema erstellt in: Windows Forum — Scripting

Hallo, ich bin mir sicher, dass ich o.g. Vorhaben auch selber zusammenschreiben oder mir aus dem Internet suchen kann. Aber vielleicht hat ja jemand ein passendes Skript parat, womit ich regelmäßig den UPN mit der primären E-Mailadresse abgleichen kann. Hintergrund ist, dass ich das für die Azure-Dienste benötige. -

ReFS unter Server 2012 und später Server 2019

Garant antwortete auf ein Thema von Garant in: Windows Server Forum

Die von dir angesprochenen 1G sind mein größtes Problem. :) Habe leider nur 1G ... :| -

ReFS unter Server 2012 und später Server 2019

Garant antwortete auf ein Thema von Garant in: Windows Server Forum

Hallo Squire, das ist ja genau mein Problem - ich kann dem neuen Server das alte Repo nicht bekannt machen, da es ein "lokales" Repo auf dem alten Backupserver ist. Also nichts was irgendwo im SAN liegt.. :|. Wir setzen auch noch V11 von VEEAM ein und das nachgelagerte Thema mit DataDomain ist auch mein "Kopfschmerz", da ich ungern möchte, dass der CopyJob von vorn beginnen muss. -

ReFS unter Server 2012 und später Server 2019

Garant antwortete auf ein Thema von Garant in: Windows Server Forum

alter Backupserver (Server 2012R2) mit lokalem Speicher, wo die Backups (ca. 50TB) enthalten sind. neuer Backupserver (Server 2019+) ohne lokalem Speicher, wird ins SAN eingebunden. Da das vorhandene Backup sehr groß ist, war die Überlegung den neuen SAN-Speicher den alten Backupserver bekannt zu machen, die vorhandenen Backups darauf zu moven und später unter dem neuen Backupserver weiterzunutzen (VEEAM Umgebung). -

ReFS unter Server 2012 und später Server 2019

Garant hat einem Thema erstellt in: Windows Server Forum

Guten Morgen, ich würde gerne auf einem vorhandenen Server 2012 eine ReFS-Storage anlegen. Dieses ReFS-Storage soll später (nur) noch unter einem Server 2019/Server 2022 betrieben werden. Gibt es hier irgendwelche Einschränkungen/Komplikationen oder kann der Weg gegangen werden? -

Inhalt eines Registry-Schlüssel regelmäßig leeren

Garant antwortete auf ein Thema von Garant in: Active Directory Forum

Es gibt eine Software, die diesen Schlüssel mit sehr vielen Werten füllt und leider macht es die Software sehr langsam, umso länger die Liste ist. Die Werte werden aber nicht gebraucht (eine Art Verlauf). Leider lässt sich das in der Software nicht deaktivieren, daher muss so ein "Pfusch" her. -

Inhalt eines Registry-Schlüssel regelmäßig leeren

Garant hat einem Thema erstellt in: Active Directory Forum

Hallo, habe ich die Möglichkeit via GPOs den Inhalt von einem Registry-Schlüssel regelmäßig zu leeren? Seitens der Software ist das leider nicht zu unterbinden. Die Werte in dem Registry-Schlüssel haben immer unterschiedliche Werte. Könnte das natürlich über ein Skript bei Anmeldung durchführen aber vllt. gibt es einen charmanteren Weg? -

Hallo, kann ich Sites im Active-Directory unter Standorte und Dienste umbenennen? Wir haben dort eine Site mit dem Namen Standort A und dem Subnetz A.B.C.D dahinterliegend. Dieser Standort soll jetzt einen neuen Namen tragen. Ist das möglich? Oder stellt das Probleme dar?

-

AzureAD Connect / simpler Weg der Einrichtung?

Garant antwortete auf ein Thema von Garant in: MS Azure Forum

Eine blöde Frage, wenn ich den AD Connect Sync installiere, synchronisiert er in beide Richtungen? D.h. wenn ich Benutzer im Azure lösche, sind die on Prem auch gelöscht? Oder ist das alles konfigurierbar? -

Hallo, wir verfügen jetzt über eine mehrere Office 365 Lizenzen inkl. Microsoft Teams. Zweiteres soll aus dem Paket auch hauptsächlich genutzt werden. Nun wäre es schön, wenn wir aus unserem On-Prem AD inkl. Exchange einzelne Benutzerkonten (gesteuert über eine Gruppe?) in das AzureAD synchronisieren könnten. Frage: Geht das über einfache Mechanismen und/oder gibt es dazu irgendwo eine anschauliche Anleitung? Gruß

-

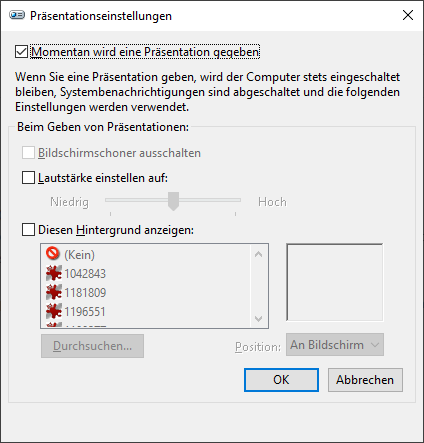

Bildschirmschoner erzwingen / Präsentationsmodus

Garant hat einem Thema erstellt in: Windows 10 Forum

Hallo, wir haben für unsere Anwender via Gruppenrichtlinie den Bildschirmschoner konfiguriert (=> erzwungen nach 15 Minuten). Jetzt ist hochgekommen, dass bei der Arbeit mit dem Beamer natürlich auch der Bildschirmschoner hochkommt (z.B. PDF-Dateien, usw.). Nun bin ich davon ausgegangen, dass ich über das Windows-Mobilitätscenter den Präsentationsmodus aktiviere und der Bildschirmschoner ausgeschaltet bleibt. Leider funktioniert das nicht. Ich kann auch via presentationsettings.exe den Präsentationsmodus aktivieren, aber das deaktivieren des Bildschirmschoners bleibt ausgegraut. Jetzt bleibt eigentlich nur noch die Frage über: Lässt sich das irgendwie anders über Gruppenrichtlinien steuern? Oder haben wir eine andere Wahl den Bildschirmschoner zu erzwingen aber auch zeitgleich den Präsentationsmodus nutzen zu können. Danke -

Bildschirmschoner inkl. Kennwortschutz

Garant antwortete auf ein Thema von Garant in: Active Directory Forum

Stimmt schon. :) Aber wie kann ich am effektivsten steuern, dass sich die GPOs nicht überschreiben. Habe Benutzer in der selben OU, die unterschiedliche Einstellungen bekommen sollen. -

Guten Morgen, ich würde gerne über alle Systeme einen Bildschirmschoner (Sperrbildschirm) inkl. Kennwortschutz aktivieren. Dies kann ich ja über die Gruppenrichtlinie relativ einfach steuern. Allerdings habe ich die Vorraussetzung, dass es Arbeitsplätze/Anwender gibt, bei denen der Bildschirm nach X Minuten eintreten soll und bei anderen erst zu späterer Zeit. Wie lässt sich dies am geschicktesten steuern?

-

Guten Morgen zusammen, könnt Ihr mir sagen, welche Auswirkungen die Pflege des Manager-Attribut hat? Ich kenne "nur" die Erstellung der Team-Übersicht innerhalb Outlooks. Aber was bewirkt diese Einstellung weiter?

-

Active-Directory Audit-Richtlinien aktivieren

Garant antwortete auf ein Thema von Garant in: Windows Forum — Security

Hallo Martin, vielen Dank für die Auskunft. Habe mir eine zusätzliche Richtlinie gebaut und diese gegen die DCs gelinkt. Die dahinterliegende Lösung mit Graylog zur Anzeige funktioniert auch. Gruß und schönes Wochenende -

Active-Directory Audit-Richtlinien aktivieren

Garant hat einem Thema erstellt in: Windows Forum — Security

Hallo, wir würden gerne nachverfolgen wann und wer was im Active-Directory an Objekten (z.B. Benutzern) durchgeführt hat und das später auch in ein zentrales Logging überführen. Nun habe ich dafür gesehen, dass es dafür unter Computer Configuration\Policies\Windows Settings\Security Settings\Advanced Audit Policy Configuration diverse Richtlinien gibt. Meine kleine Frage zum Feierabend: Erstelle ich eine neue GPO für die von mir gewünschten Richtlinien (z.B. Audit User Account Management: Success & Failure) und linke diese _nur_ in die OU der Domänen-Controller oder linke ich die auf alle OUs mit Computerobjekten? Oder kann/darf(?) ich die Richtlinien in der Default Domain Policy hinterlegen? Gruß Quelle: externer Link (Blog): https://blog.andreas-schreiner.de/2018/09/10/active-directory-sicherheit-teil-3-audit-policy-und-event-monitoring/ -

Breached Passwords / autom. Prüfung?

Garant antwortete auf ein Thema von Garant in: Windows Forum — Security

Moin, vielen Dank schon einmal für die Anregungen. Das wirft auch nochmal ein anderes Licht auf die Fragestellung. @NilsK - Es ist so, wie mwiederkehr geschrieben hat, dass nur die Hashs verglichen werden. Das im AD die Passwörter nicht im Klartext hinterlegt sind, ist mir auch bewusst. Nach Außen ist für uns nicht "offen", nur die Anmeldung via Outlook WebApp und das bereitete Sorge. -

Guten Morgen, habt Ihr Anwendungen für die autom. Prüfung von Breached Passwords (z.B. gegen haveivebeenpwned) im Einsatz? Und wenn ja, was für Anwendungen/Skripte oder Lösungen setzt Ihr ein? Ich habe unter https://www.alitajran.com/secure-active-directory-passwords/ ein Skript gefunden, welches die Passwörter im Active-Directory dagegen prüft und zusätzlich eine GPO bereitstellt, die bei der Auswahl des Kennworts dies auch berücksichtigt. Die Frage ist nur, für wie sicher haltet Ihr die Integration o.g. Skripts? Oder gibt es dafür auch "professionelle" Anbieter? Gruß