-

Gesamte Inhalte

5.657 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von daabm

-

-

Was genau ist das Problem? Ok, Insider-Preview

-

RDP ist lokal (interaktiv). Kommt noch "über Terminaldienste" dazu. Aber warum adminstrieren alle immer über RDP direkt auf den Servern? Das ist Technik aus dem letzten Jahrhundert...

Falls es Dich interessiert: https://evilgpo.blogspot.com/2015/04/wer-bin-ich-und-was-darf-ich.html

-

Long Island Ice Tea oder Moquito - aber Du bekommst gerne, was immer Deinem Gaumen behagt

-

Windows Update geht nicht über die IE-Settings. winhttp set proxy...

-

Garantiefall... Display kaputt.

-

Naja, daß er seine self signed Certs manuell verwalten muß, dürfte schon rübergekommen sein. Und daß das "automatisch" nur mit einer AD-integrierten CA oder jede Menge Skripting geht, dürfte auch klar sein.

https://docs.microsoft.com/en-us/windows/win32/seccrypto/time-stamping-authenticode-signatures

https://serverfault.com/questions/582554/time-stamped-digital-signatures-with-ad-cs

Sieht so aus, als wenn AD CS kein Timestamp Server sein kann... :-(

-

Dann brauchst Du ein Timestamp Zertifikat von einer ofiziellen CA.

Level 100: https://www.thesslstore.com/knowledgebase/code-signing-time-stamping/time-stamping-matters/

Level 300: https://www.digicert.com/blog/best-practices-timestamping/

-

Ne, so tief steck ich da nicht drin. PKI kenn ich eh nur, weil MS das als "AD CS" verkauft - und wenn vorne AD steht, sind wir zuständig

-

Macht man auch nur bei Codesigning, weil es nur da sinnvoll ist. Warum soll eine Exe, die seit Jahren rumliegt, plötzlich eine ungültige Signatur haben?

Bei SSL gibt es das m.W. nicht. Und ich weiß auch nicht, ob das SSL-Protokoll das überhaupt vorsieht. MS hat es bei Windows 10 wohl aufgegeben, weil da ja eh alle paar Monate das komplette OS ausgetauscht wird. Bei Windows 7 war es gang und gäbe. Hab nur keines mehr da, wo ich mal kurz nen Screenshot ziehen könnte...

Bei SSL gibt es das m.W. nicht. Und ich weiß auch nicht, ob das SSL-Protokoll das überhaupt vorsieht. MS hat es bei Windows 10 wohl aufgegeben, weil da ja eh alle paar Monate das komplette OS ausgetauscht wird. Bei Windows 7 war es gang und gäbe. Hab nur keines mehr da, wo ich mal kurz nen Screenshot ziehen könnte...

-

https://gpsearch.azurewebsites.net/#2525

Und alles, was da noch so unter Session Time Limits zu finden ist.

-

Ich weise mal auf Time Stamping Zertifikate hin - da muß man nicht verlängern, nur das Timestamp Zertifikat muß noch gültig sein. Und das kann separat erneuert werden. Dürfte aber nicht ganz billig sein... Findet man dann unter "Gegensignaturen".

-

Der Pina Colada Coccktail Mensch hat recht: Zu billig, um IRGEND welchen internen Aufwand dafür zu treiben. 3 Euro, das sind nicht mal 5 Minuten...

-

Virtuelle Platten im SAN? Hatten wir auch mal, das Problem lag damals im Storage...

-

Museum ist doch gut... Und wenn schon Batch und Set, dann bitte SetX

-

1

1

-

1

1

-

-

Ob GUI oder Skript - völlig egal. Ich würde den "Berater" entraten

Und warum macht Ihr GPO-Backups von Hand? Da hätte ich was fertiges - und natürlich automatisches:

Und warum macht Ihr GPO-Backups von Hand? Da hätte ich was fertiges - und natürlich automatisches:

http://evilgpo.blogspot.com/2012/12/backup-nur-fur-feiglinge-oder-auch-fur.html

So einfach kann das Leben sein.

-

1

1

-

-

Der TO will keine Links lesen? Da steht das alles drin. Also der, den @testperson oben gepostet hat. Und das Internet spuckt bei MS16-072 auch reichlich Hilfe dazu aus.

-

Lehn Dich nicht so arg an - ich bin die Mauer, die nachgibt :-)))

-

Sysvol macht zwar ggf. DFS. Hat aber mit DFS-N und DFS-R, was man per dfsmgmt.msc verwaltet, recht wenig zu tun

Edit: Schade, daß MS die Namespaces und die Replikation beides unter DFS führt. Hat eigentlich auch nichts miteinander zu tun...

-

1

1

-

-

...und da steht jetzt vermutlich im Pfad wieder "C:\Program Files\Microsoft..." drin. Dabei könnte man das so schön variabel gestalten. Entweder über F3 im Pfad-Feld oder noch eleganter über eine Zielgruppenadressierung auf Registry, wo man sich das Installationsverzeichnis der jeweiligen Office-Version rausholen und als Variable im Pfad weiterverarbeiten kann.

-

Firewall auf TS und Client aktiv? Was sagt deren Log dazu?

Ping/Tracert sind wertfrei - Portqry/Test-NetConnection auf den TS Port 3389 wäre hilfreicher.

-

vor 5 Stunden schrieb rz16007:

Habt Ihr Registry- oder Dateisystem-Berechtigungen in GPOs drin, die auf Domain Controller wirken? Das kann ganz komisch werden, wenn die noch aus 2003-Zeiten stammen...

-

Nichts einfacher als das. Aber warum verwendet Ihr die DDP überhaupt für solche Sachen?

https://evilgpo.blogspot.com/2015/04/wer-bin-ich-und-was-darf-ich.html

Wenn Du damit nicht klarkommst, melde Dich wieder.

Und Tipp: Für lokale Benutzer einfach nicht den Object Picker nehmen ("..."), sondern schlicht reinschreiben...

-

Verweiscache ist das eine - Offlinecache das andere. Beides spielt eine Rolle.

-

Intellectual property theft - Norbert, wo soll das enden?

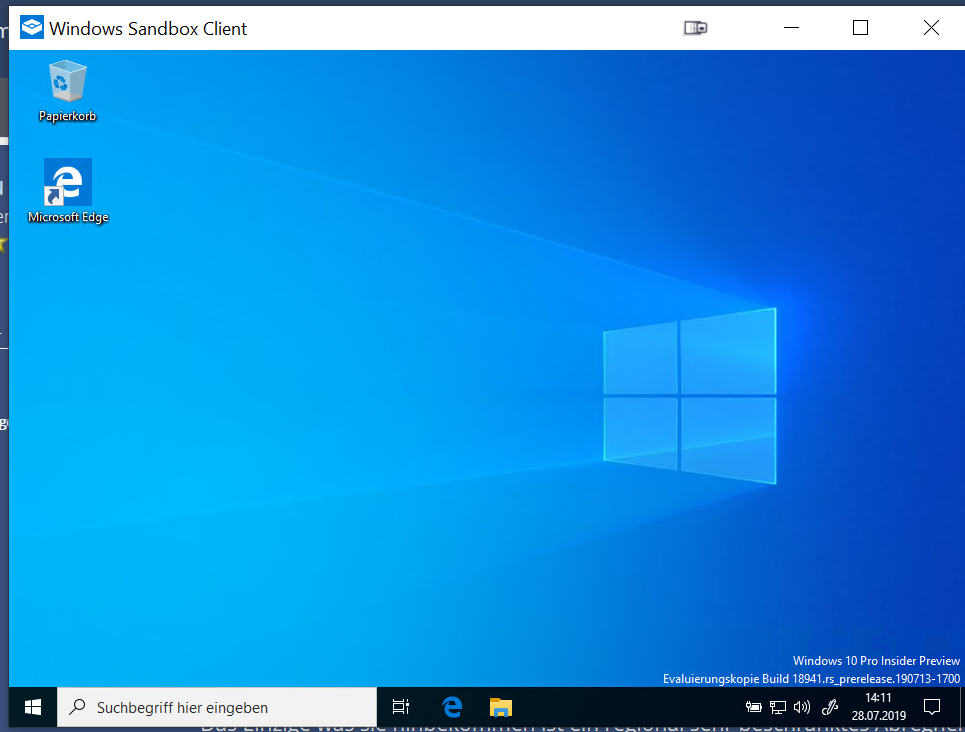

Windows 10 1903 Sandbox

in Windows 10 Forum

Geschrieben

Ja, ok. Und wenn ich sie starte, kommt das aus meinem Screenshot. Auch deutsch installiert. Was kann ich jetzt machen?

Entweder Du lebst damit, bis es offiziell behoben ist, oder Du wechselst in den Fast Ring.