PCS07

-

Gesamte Inhalte

31 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von PCS07

-

-

Danke an euch beide für die Infos.

-

Ich hatte hier schon mal ein Thema dazu aufgemacht und habe nun noch einmal ein paar Fragen.

Ich will ja die Office Updates manuell steuern und dazu habt ihr mir ja schon richtige Hinweise gegeben.

In einer GPO kann ich ja den Pfad angeben, indem die Office Updates liegen, die ich vorher heruntergeladen und in den Updatepfad kopiert habe.

Soweit so gut.

Wie kann ich aber unterscheiden, ob es sich um ein Office Standard oder ein Office Professional handelt?

Benötige ich für mein Szenario (siehe alten Beitrag) 2 GPOs für die Testuser und die Normalos und auch noch unterschiedliche GPOs, die zwischen Office Standard oder Professional unterscheiden?

Oder lade ich nur die aktuelle Office Professional Dateien herunter und der "Office Standard Client" aktualisiert sich aus dem Office Pro Dateien mit den Dateien die er benötigt?

-

Ich habe nochmal eine Nachfrage zu EWS.

Der Befehl Get-OrganizationConfig | fl *ews* bringt folgende Ausgabe.

Get-OrganizationConfig | fl *ews EwsAllowEntourage : EwsAllowList : EwsAllowMacOutlook : EwsAllowOutlook : EwsApplicationAccessPolicy : EwsBlockList : EwsEnabled :Ists es richtig, dass alle Werte leer sind oder müsste z.B. bei EWSEnabled ein True stehen?

-

Ich habe jetzt mal auf der Sophos die WAF Regeln umgestellt (Strength Level herabgesetzt) aber leider ohne Erfolg.

Gibt es sonst noch Tipps, woran der Fehler liegen kann?

-

Ich habe unter https://testconnectivity.microsoft.com/ den Test Synchronisierung, Benachrichtigung, Verfügbarkeit und automatische Antworten" ausgeführt und erhalte folgenden Fehlermeldung:

Die Fehlermeldung lautet: Fehler beim Erstellen des temporären Ordners zur Durchführung von Tests.

Hier die komplette Fehlermeldung.

Testdetails Exchange-Webdienste: Synchronisierung, Benachrichtigung, Verfügbarkeit und automatische Antworten. Nicht alle Tests für die Exchange-Webdienste-Tasks wurden abgeschlossen. Testschritte Es wird versucht, den Hostnamen Mail.Domain.de im DNS aufzulösen. Der Hostname wurde erfolgreich aufgelöst. Weitere Details Es wird getestet, ob TCP-Port 443 auf Host Mail.Domain.de überwacht wird/geöffnet ist. Der Port wurde erfolgreich geöffnet. Die Gültigkeit des SSL-Zertifikats wird überprüft. Das Zertifikat hat alle Überprüfungsanforderungen bestanden. Testschritte Es wird ein temporärer Ordner zur Ausführung von Synchronisierungstests erstellt. Fehler beim Erstellen des temporären Ordners zur Durchführung von Tests. Weitere Details Ausnahmedetails: Nachricht: The request failed. The remote server returned an error: (403) Forbidden. Typ: Microsoft.Exchange.WebServices.Data.ServiceRequestException Stapelüberwachung: at Microsoft.Exchange.WebServices.Data.ServiceRequestBase.GetEwsHttpWebResponse(IEwsHttpWebRequest request) at Microsoft.Exchange.WebServices.Data.ServiceRequestBase.ValidateAndEmitRequest(IEwsHttpWebRequest& request) at Microsoft.Exchange.WebServices.Data.MultiResponseServiceRequest`1.Execute() at Microsoft.Exchange.WebServices.Data.ExchangeService.BindToFolder(FolderId folderId, PropertySet propertySet) at Microsoft.Exchange.WebServices.Data.ExchangeService.BindToFolder[TFolder](FolderId folderId, PropertySet propertySet) at Microsoft.M365.RCA.ConnectivityTests.GetOrCreateSyncFolderTest.PerformTestReally() Ausnahmedetails: Nachricht: The remote server returned an error: (403) Forbidden. Typ: System.Net.WebException Stapelüberwachung: at System.Net.HttpWebRequest.EndGetResponse(IAsyncResult asyncResult) at System.Threading.Tasks.TaskFactory`1.FromAsyncCoreLogic(IAsyncResult iar, Func`2 endFunction, Action`1 endAction, Task`1 promise, Boolean requiresSynchronization) --- End of stack trace from previous location where exception was thrown --- at System.Runtime.ExceptionServices.ExceptionDispatchInfo.Throw() at System.Runtime.CompilerServices.TaskAwaiter.HandleNonSuccessAndDebuggerNotification(Task task) at Microsoft.Exchange.WebServices.Data.EwsHttpWebRequest.<ExecuteRequestAsync>d__67.MoveNext() --- End of stack trace from previous location where exception was thrown --- at System.Runtime.ExceptionServices.ExceptionDispatchInfo.Throw() at System.Runtime.CompilerServices.TaskAwaiter.HandleNonSuccessAndDebuggerNotification(Task task) at Microsoft.Exchange.WebServices.Data.EwsHttpWebRequest.Microsoft.Exchange.WebServices.Data.IEwsHttpWebRequest.GetResponse() at Microsoft.Exchange.WebServices.Data.ServiceRequestBase.GetEwsHttpWebResponse(IEwsHttpWebRequest request)

Es handelt sich um einen Exchange Server 2019 mit CU15. Split DNS

Kann mir jemand bei der Fehlermeldung weiterhelfen.

Kann es sein, das unserer Sophos der Grund dafür ist, das dieser Test fehlschlägt?

Wir benutzen die Sophos WAF für den Exchange Server.

Grundsätzlich funktioniert alles, auch OWA und ActiveSync über unsere Sophos.

-

Danke für die Infos.

Da werde ich mir mal genauer ansehen.

-

Hallo Jan,

wie lasst ihr Office aktualisieren?

Direkt über das Internet?

Wie steuert man die Update auf den Clients?

In der Vergangenheit haben wir über den WSUS immer zuerst an eine "Testgruppe" die Patche ausgerollt, ginge das auch mit click-to-run Installationen.

ps

Ich will meine msi-Installation mit Aktualisierungen über den WSUS zurück....

-

Hallo zusammen,

wir planen unser Office 2016 durch Office 2024 LTSC zu ersetzen.

Da das unsere erste click-to-run Installation ist, habe ich ein paar Fragen.

Ich habe mir zum Testen über das Bereitstellungstool eine xml-Datei erstellt und als Installationsquelle eine lokale Quelle (\\Server\FreigabeOffice) angegeben.

Unter Optionen für Update und Upgrade habe ich eine weitere Freigabe (\\Server\FreigabeOffice-Update) konfiguriert.

Mit dem Befehl setup.exe /download Offfice.xml wurden die Installationsdateien unter \\Server\FreigabeOffice abgelegt und mit dem Befehl setup.exe /configure Office.xml wurde das alte Office 2016 deinstalliert und Office 2024 installiert.

Soweit so gut.

Wie gehe ich aber mit den monatlichen Updates um?

In der xml-Datei habe ich die Konfig <Updates Enabled="TRUE" UpdatePath= \\Server\FreigabeOffice-Update gesetzt.

Wie lade ich die Updates herunter und wie installiere ich die Updates auf den Clients?

Vielen Dank

-

Hallo zusammen,

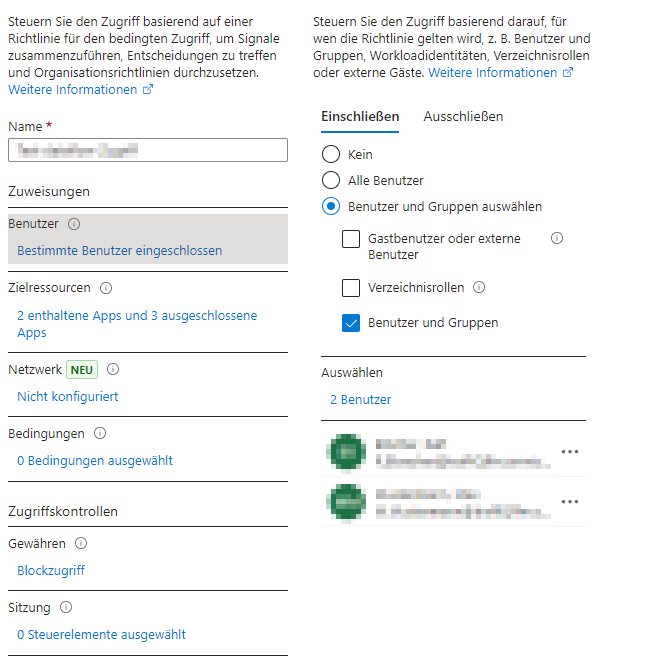

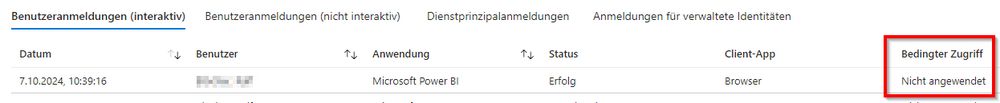

ich möchte gerne einen Bedingten Zugriff einrichten und habe dazu eine Regel erstellt, die momentan nur für 2 Testuser greifen soll.

Wenn ich mich mit einem Testuser anmelde, sehe ich in dessen Anmeldeprotokoll unter "Bedingter Zugriff" das die Regel nicht angewendet wird.

Woran kann das liegen?

-

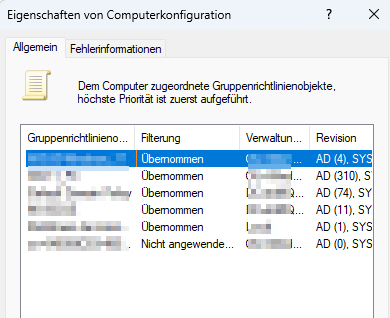

Hallo Jan,

danke für die Tipps.

Ich hatte das "Erzwingen" nicht aktiviert und der Dienst "Anwendungsidentität" war nicht gestartet, da er auf "manuell" steht.

Nach dem Aktivieren des "Erzwingen" und dem Starten des Dienstes wird der Store auch geblockt.

Ist es normal, dass der Dienst "Anwendungsidentität" auf manuell steht und sich die Startart auch als Administrator lokal nicht ändern lässt?

Den muss ich wohl über GPO auf "Automatsich" stellen.

-

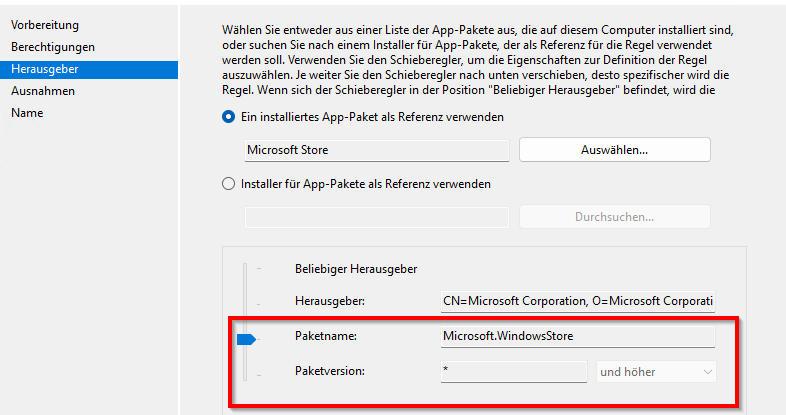

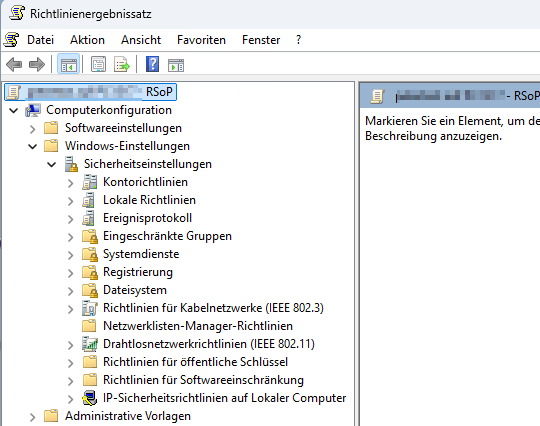

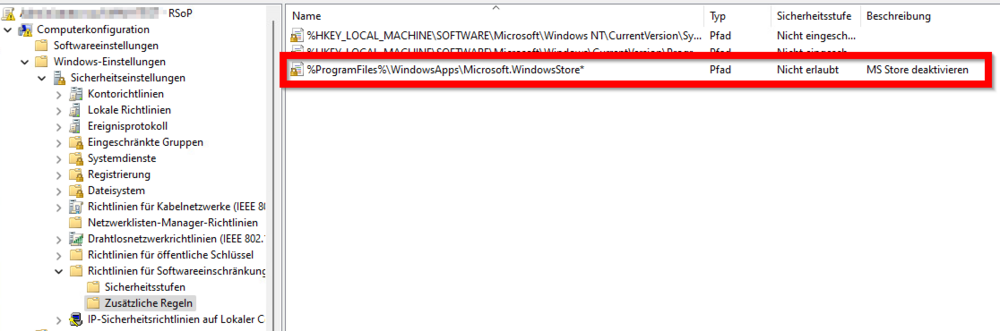

Halo zusammen,

ich möchte gerne den Zugriff auf den Windows Store auf meinen Win11 Clients mit dem AppLocker verhindern, doch leider funktioniert das nicht.

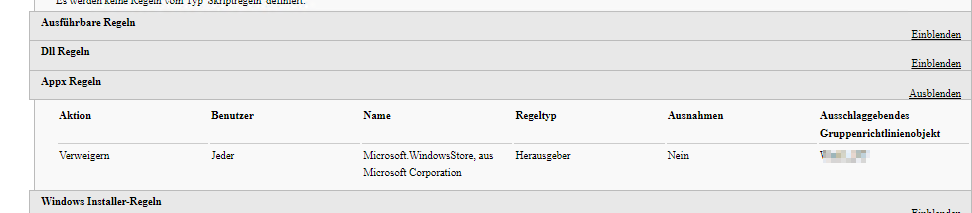

Ich habe mittels einer Computer-GPO den Zugriff auf den Store auf verweigern gesetzt.

Die Richtlinie wird auch ohne Fehler übernommen.

MIT RSOP wird die Einstellung gar nicht angezeigt, dafür taucht sie mit GPRESULT aber auf.

Windows 11 wird in der Version 23H2 eingesetzt.

Hat jemand eine Idee, warum der AppLocker nicht funktioniert und der Store sich weiter öffnen lässt.

-

-

Hallo zusammen,

ich habe ein kleines Veeam Restoreproblem und bevor ich den Veeam Support kontaktieren frage ich erstmal hier nach, ob mir jemand weiterhelfen kann.

Folgendes Szenario:

Exchange 2019 CU14 Apr24HU

Veeam B&R 12.1.2.172

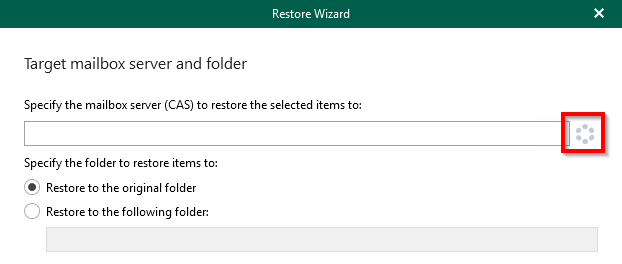

Ich möchte den Single Item Restore testen und habe ein komisches Verhalten vom Veeam.

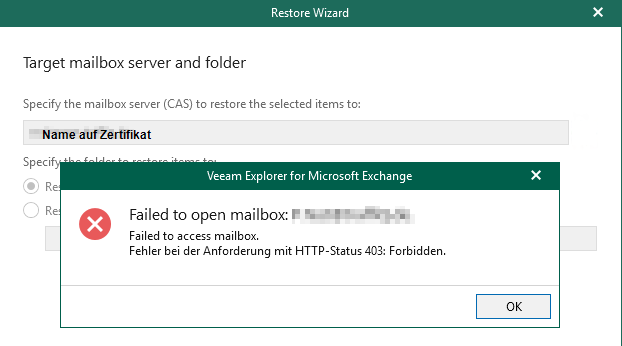

Ich starte Veeam das Application Item Restore und wähle darin das Zielpostfach aus. Im Kontextmenü des Postfaches wähle ich nun "Restore to..." aus und es kommen ein paar Fenster, bei denen alles ok ist.

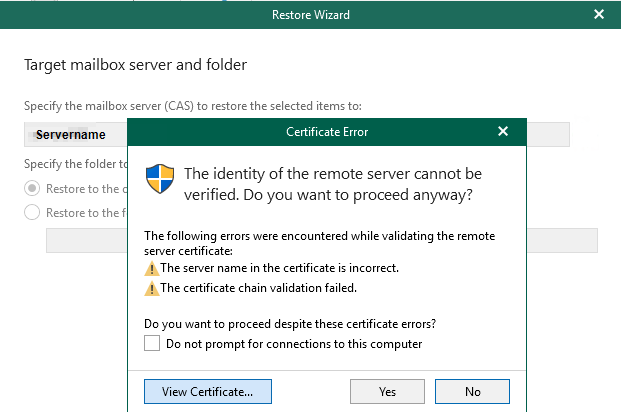

Beim Fenster "Target mailbox server and folder" sucht Veeam nach einem Mailboxserver und findet aber nichts (Veeam_01).

Trage ich nun unseren Exchange Server manuell mit dem Namen ein, welcher auf den Zertifikat steht (Mail.Domain.de) kommt die Fehlermeldung, 403 Forbidden (Veeam_02).

Trage ich nun den AD-Servernamen ein erscheint eine Fehlermeldung, dass der Name nicht mit dem Namen des Zertifikats übereinstimmt (Veeam_03), was natürlich stimmt.

Ignoriere ich nun aber alle Zertifikatsfehler mit eine Yes, wird das Postfach-Item in dem Postfach wiederhergestellt.

Nslookup auf mail.domain.de bringt die richtige IP-Adresse.

Hat jemand eine Idee, warum Veeam so reagiert?

-

-

Ok, danke für den Hinweis.

War die Konfiguration von AppLocker mitlels GPO nicht nur mit der Enterprise Version möglich?

-

Ich habe Win11 23H2 Pro in einem Windows 2019er AD im Einsatz.

Nun möchte ich den Windows Store für die Clients sperren und habe innerhalb einer GPO die Software Restriction Policies konfiguriert. Ich bin dabei nach dem Artikel vom Mark Heitbrink vorgegangen.

Leider ohne Erfolg, der MS Store lässt sich trotzdem noch öffnen.

Mit RSOP sehe ich, dass die Einstellung gesetzt ist.

Hat jemand eine Idee, woran es liegen kann, dass der MS Store noch ausführbar ist?

-

vor 10 Stunden schrieb Sunny61:

Besser ist es auf alle Fälle das Update zu installieren.

Ich hoffe, dass es bald ein neues Update für den Exchange Server gibt, der die Probleme löst und ich dann, das Securityupdate installieren kann.

Falls es Gründe gibt den Exchange-Patch zu installieren, lass ich mich ab er auch gerne eines besseren belehren.

vor 11 Stunden schrieb Sunny61:%windir%\softwaredistribution zu löschen,

Stimmt, eigentlich kann man es direkt löschen. Aufgeräumt oder benötigt habe ich es noch nie

-

vor 1 Stunde schrieb chrismue:

WUReset

Ok, das Tool kannte ich noch nicht.

Ist das vertrauenswürdig?

Die Updates "löschen" könnte ich natürlich auch durch ein Umbenennen des Softwaredistribution Ordners. Ein Abschalten der Funktion "Updates für weitere Microsoft Produkte erhalten" vorausgesetzt, könnte vielleicht meine Lösung sein...

-

Hallo,

ich habe bei einem neuen Kunden einen Microsoft Server 2019 mit Exchange Server 2019.

Die Updates bezieht der Server alle direkt aus dem Internet vom Windows Update Server und somit hat er neben dem üblichen Windows und .Net Updates auch das Exchange Sicherheitsupdate CU14 heruntergeladen und unter Windows Update stehen. Da wegen der Probleme, die das Security Update For Exchange Server 2019 CU14 (KB5036401) verursacht, soll dieses Update aber nicht installiert werden.

Ich habe schon versucht das Exchange Update mit dem MS Tool wushowhide zu verstecken, das klappt aber nicht. Das Tool findet gar keine Updates auf meinem Server, welche er verstecken/anzeigen könnte :-(

Gibt es noch eine andere Möglichkeit den Security Patch auszublenden bzw. nicht installieren zu müssen?

Oder ist der einzige Weg alle anderen Updates manuell herunterzuladen und sie dann einzeln zu installieren?

Vielen Dank

-

Sowas in der Art habe ich mir gedacht

Viele Grüße

PCS

-

Hallo zusammen,

bei uns werden viele Meetings über unterschiedliche Videokonferenztools (GoTo Meeting, Webex, Teams, Zoom, BBB, usw.) abgehalten. Dies geschieht manchmal über installierte Apps oder einfach über den Browser (MS Edge, Firefox). Dabei kommt es oft vor, dass bei einem Wechsel der Videokonferenzmeetings die Kamera nicht mehr ansprechbar ist, da sie meint, sie wird noch von einer anderen App verwendet, obwohl alle Meetings und Programme (zumindest sichtbar) geschlossen sind.

Es konnte nicht auf Ihre Kamera zugegriffen werden

Stellen Sie sicher, dass keine andere App sie verwendet oder versuchen Sie, sie erneut anzuschließen.

Es hilft dann meisten nur im Taskmanager alle Prozesse abzuschießen, die irgendwas mit einer Meeting Software zu tun hat, damit die Kamera wieder zur Verfügung steht. Am meisten Problem macht hier GoTo Meeting.

Hat vielleicht jemand eine andere Idee, wie man unter Windows 10 alle Verbindungen/Prozesse zu einer Webcam trennen kann, damit diese wieder für andere Programme im Zugriff ist?

Am schönsten wäre natürlich eine Lösung, die jeder Benutzer (ohne erweiterte Rechte) einfach selber machen kann

Viele Grüße

PCS

-

vor 1 Minute schrieb NorbertFe:

Den zweiten Satz hast du ja geflissentlich ignoriert. ;) Es soll also tatsächlich auch über die Zonenzuordnung lösbar sein.

Nicht bewusst

Werde ich mal testen.

-

Zitat

Laut dortigem Kommentar soll diese Policy für das Verschwinden der Fehlermeldung sorgen:

Diese Richtlinieneinstellung steuert, ob Benutzer von Office 2016-Anwendungen über unsichere Links informiert werden. Von Office 2016 als unsicher eingestufte Links umfassen Links zu ausführbaren Dateien, TIFF-Dateien und MDI-Dateien (Microsoft Document Imaging). Weitere unsichere Links sind solche, die als unsicher eingestufte Protokolle verwenden, wie z. B. JavaScript.

Wenn Sie diese Richtlinieneinstellung aktivieren, werden Warnungen wegen unsicherer Links für alle Benutzer unterdrückt.

Das komplett abschalten will man nicht wirklich. Dann müssen die Leute einmal mehr klicken und warten bis MS ein Update herausgibt.

-

Das Outlook Update KB5002427 ist der Übeltäter. habe es gerade eben ausprobiert. Eine Deinstallation lässt den Hinweis verschwinden. Ist aber leider keine Lösung .-(

-

1

1

-

Einstellungen über GPO werden übernommen - haben aber keine Auswirkung

in Active Directory Forum

Geschrieben

Hallo zusammen,

ich habe ein für mich komisches Verhalten und hoffe auf eure Hilfe.

Ich habe ein 2019er AD mit Win10 Pro und Win11 Pro Clients.

Des Weiteren habe ich eine GPO, die die Anmeldeoptionen der Clients beschränken soll. Und hier liegt das Problem.

Z.B. möchte ich die PIN-Anmeldung und andere Anmelde-Optionen nicht zulassen und habe deswegen einige Einstellungen unter „Computer Configuration\Administrative Templates\System\Anmelden\“ vorgenommen.

Lokale Richtliniengibt es nicht.

Die Einstellungen kommen bei den Clients an, GPResult und Rsop zeigen keine Fehler und auch in der Registry sind die richteigen Keys gesetzt oder nicht vorhanden (was ein „deaktiviert“ bedeutet).

Bei den Clients steht unter Einstellung – Anmeldeoptionen „Einige Einstellungen sind ausgeblendet oder werden von Ihrer Organisation verwaltet“, aber in roter Schrift und alle Anmeldeoptionen, wie z.B. „Windows Hello-Gesichtserkennung“ oder „Windows Hello-PIN“ sind möglich.

Kann mir jemand sagen, warum die Clients, obwohl er die richtigen RegKeys über eine GPO setzt, diese ignoriert.