KNL

Members-

Gesamte Inhalte

17 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von KNL

-

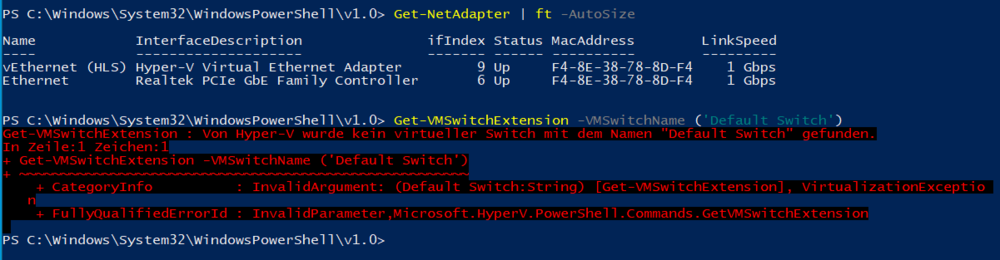

Moin, ja aktuell ist die einzige NIC der VM mit dem vSwitch HLS verbunden. Nichts desto trotz müsste doch im "Manager virtuelle Switches..." auch der Default Switch aufgelistet sein. So dass ich die NIC auch an den "Default Switch" binden könnte. So ist es zumindest auf anderen Vergleichs-Systemen die ich hier "zur Hand" habe. Der von mir manuell angelegte externe vSwitch HLS wurde/wird jedes mal gelöscht wenn ich das Hyper-V-Feature deaktivert - gebootet - und später wieder aktiviert habe. Dies hab ich diverse Male vollzogen. Hmm... ja Neuinstallieren ... sehr schwieriges Thema... wenn da irgend ein Weg drum herumführen würde...

-

-

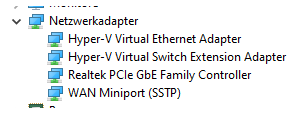

Hallo zusammen, nach aller Inet-Recherche bekomme ich das Problem nicht gelöst. ... Vllcht könnt Ihr mir ja weiterhelfen *hoff ;) Ich habe ein Win10-System mit aktiviertem Hyper-V. Im Hyper-V-Manager ist jedoch kein Default-Switch (Standardswitch) aufgelistet, welcher ja standardmäßig vorhanden, nicht konfigurierbar und ebenfalls nicht löschbar ist. Das Win10-PatchLevel ist : [Version 10.0.18362.418] sfc + dism melden keine Probleme. Dienst stoppen und starten bringt nichts. (net stop/start vmms). Das Hyper-V-Feature habe auch ich schon mehrfach deaktiviert. Rebootet. Wieder aktiviert. Kein Erfolg. Zusätzlich habe ich das hier probiert: https://support.microsoft.com/en-us/help/3101106/you-cannot-create-a-hyper-v-virtual-switch-on-64-bit-versions-of-windo. Gerätemanager sieht gut aus. Der Screen hier ist mit aktivierten "ausgeblendeten Geräten". Auch ein Win10 - InPlace-Upgrade brachte keine Erfolg. Wie bekomme ich den Default-Switch wieder bzw. warum fehlt er? Vielen Dank vorab für jegliche Rückmeldung. Mfg KNL P.S. Im MS Tech-Net-Forum hab ich auch Post zu dem gleichen Thema offen ... aber da rührt sich leider nix :|

-

Nachweis wodurch eine User-Session beendet wurde!?

KNL antwortete auf ein Thema von KNL in: Windows Server Forum

@MurocX Windows Updates sind es nicht, dafür tritt das Problem zu häufig auf. Ausserdem ist ein AutoLogon des Users konfiguriert. D.h. beim Neustart wird unser User wieder angemeldet. Als Notlösung starten wir den Rechner auch neu, sobald der User abgemeldet wird. Dies ist aber nicht die Problembehebung ... :/ Und nein es geht nicht um dass Trennen der Remotedesktopsitzung. Wird diese getrennt (nicht abgemeldet), so bleibt die User-Session auf dem Server am laufen. Es geht um die User-Session, die auf dem Server läuft. @testperson ja, dass wäre es. Dies ist aber aus div. Gründen nicht möglich. -

Nachweis wodurch eine User-Session beendet wurde!?

KNL hat einem Thema erstellt in: Windows Server Forum

Hallo zusammen, wir haben das Problem, dass seit einer geraumen Zeit, bei einem unserer Kunden, die Session unseres Users, in welcher teilweise Anwendungen laufen, die nicht als Dienst lauffähig sind, abgemeldet wird. Dadurch werden dann natürl. auch diese Anwendungen beendet. Die User-Abmeldungen werden im Ereignisprotokoll mit der Ereignis-ID: 4647 protokolliert. Ich habe auf einem Test-Rechner diverse Tests gefahren, kann jedoch im Ereignisprotokoll nicht nachweisen/nachvollziehen warum bzw. wodurch unsere Usersession beendet wurde. Die Frage ist, gibt es eine Möglichkeit nachvollziehen warum bzw. wodurch unsere User-Session beendet wurde? Als Betriebssystem kommt u.a. Win2012R2 zum Einsatz. Vielen Dank vorab für Eure Rückmeldungen und jeglichen Input. Mfg KNL -

Da der Ursprungsthread geschlossen wurde hier Teil2. Macht doch von folgenden GPOs gebrauch: Folgende GPO-Einstellung bewirkt, dass Updates nicht mehr automatisch heruntergeladen werden. Stattdessen wird man zum Herunterladen aufgefordert. Computer Konfiguration\Administrative Templates\Windows Komponenten\Windows Update -> “Automatische Updates konfigurieren” auswählen und Nummer 2 selektieren zusätzlich kann man die Qualitätsupdates und/oder Funktionsupdates zurückstellen Computer Konfiguration\Administrative Templates\Windows Komponenten\Windows Update\Windows Update für Unternehmen -> Beim Empfang von Qualitätsupdartes auswählen und/oder ->Zeitpunkt für den Empfang von Vorabversionen und Funktionsupdates Mfg KNL

-

Moin, ein kurze Rückmeldung meinerseits. ja, es ist korrekt dass es bei uns atm nur einen DC gibt. IPv6 sollte eigentl. überall deaktiviert sein. darüberhinaus war der Hinweis mit dem Netzwerkproblem und DNS denke ich ganz richtig. Ich hab die DNS-Einträge geprüft und dabei festgestellt, dass für den DC zwei Einträge vorhanden waren. Einmal die korrekte IP und dann noch eine IP eines virtuellen Netzwerkadapters. Ich habe anschliessend folgende Dinge getan: unter Verbindungseigenschaften Netzwerk: Unerwünschte Eigenschaften der Netzwerkkarte TCP/IP -> Erweitert-DNS - > "Adresse dieser Verbindung in DNS registrieren" deaktiviert die unerwünschte IP mittels der DNS-Serverkonsole aus der Liste der überwachten IP-Adressen entfernt und anschliessend die DNS-Einträge mit der unerwünschten IP gelöscht seitdem sind die oben geschilderten Phänomene bisher nicht mehr aufgetreten. Die User, welche in irgendwelchen Gruppen sind, werden bisher allesamt richtig angezeigt. D.h. die SID z.B. ist auch nicht mehr sichtbar. Darüber hinaus hab ich auch Eure Empfehlung bezügl. der Zuordnung von Domain-Usern zu lokalen Gruppen per GPP umgesetzt. Nochmal vielen Dank @ll ... ihr habt mir sehr geholfen Ein schönes WE Mfg KNL P.S. Im Ereignisprotokoll des DCs habe ich auch nach Kerberos-Fehlern geschaut, aber nichts gefunden.

-

ja, wenn ich dass aber richtig verstehen, dann sind diese Domainuser an allen PCs lokale Admins. Also auch an anderen Rechnern, sobald sie sich dort mit Ihrem Domain-Konto anmelden. Dies soll so aber nicht sein. Es soll immer nur der jeweilige User lokaler Admin seines eigenen Rechners / seiner eigenen Rechner sein.

-

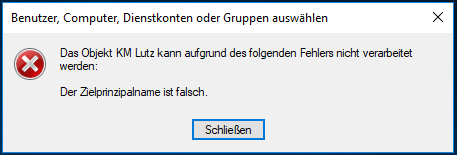

hmm... dass ist alles sehr komisch. Offensichtlich scheint es ein temporäres Problem zu sein... Was mache ich? Ich bin jetzt an meinem eigenen Rechner und "untersuche" hier das Phänomen indem ich versuche Step by Step, d.h. jeweils immer nur einen Benutzer zur Zeit zur Gruppe der Administratoren (lokal) hinzuzufügen. Ich füge Benutzer der Gruppe hinzu indem ich auf die Gruppe Doppelklicke und im anschließenden Dialog Erweitert -> Jetzt suchen. Dann selektiere ich einen User und bestätige mit OK. Benutzer bei denen vorhin der obige Fehlerdialog (auch an meinem Rechner) auftrat, konnte ich jetzt hinzufügen. Bei den Tests ist mir aber noch was anderes aufgefallen, wo ich nicht genau weiß wieso weshalb warum. Und zwar habe ich einen bestimmten User bei dem das Verhalten wie folgt war (mehrfach wiederholt). Ich fügte den User wie oben beschrieben hinzu. alles ist ok. der User wurde "ordnungsgemäß" in der Mitgliederliste angezeigt. D.h. <DomainName>\<UserName>(User-ID). Wenn ich anschliessend "Übernehmen" gesagt habe, dann wurde für den User nur noch die User-ID angezeigt. Das IconSymbol das typische User-Symbol mit einem blauen Fragezeichen. Jetzt aufeinmal ist der User wieder OK. D.h. er wird in der Form <DomainName>\<UserName> in der Mitgliederliste angezeigt. Manchmal sind die User-ID sichtbar und manchmal nicht. hmm... So richtig Wohl ist mir bei dem allen irgendwie nicht

-

Hallo zusammen, ich hoffe ich bin hier richtig. Ich bekomme bei dem Versuch einen Domänen-User an einem Rechner lokal zur Gruppe der Administratoren hinzuzufügen folgenden Fehler. Dieser Fehler tritt nicht bei allen Usern auf. Andere User kann ich problemlos hinzufügen. Erste Google-Ergebnisse bringen mich nicht weiter. Was ist hier los? Ich hoffe Ihr könnt mir weiterhelfen. Vielen Dank schon vorab für Eure Hilfe / Meinungen / Beiträge. Mfg KNL P.S. Das OS des DCs ist Win2012 R2 Essentials und des Client-PCs Win10 1803

-

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

@MurdocX Den ProcMon von Sysinternals kann ich auch nicht mit meinen Test-User ausführen. Es meldet sich die Benutzerkontensteuerung, welche zur Eingabe von Administrator-Credentials auffordert. @Dukel wir sind im Bereich der Softwareentwicklung tätig und da kann es dann schon mal den ein oder anderen interessieren -

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

@NilsK ja ich bin mir sicher dass ich die Benutzerrechte in der "Default Domain Policy" gesetzt habe und nicht in der Default Domain Controlers Policy. Weitergekommen mit den Berechtigungen bin ich aber nicht. Ich weiß auch nicht ob ich das weiter verfolge; denke eher nicht. @MurdocX thx für den Hinweis. Aber da kann ich doch nicht sehen wie gerade ein bestimmter Prozeß das System auslastet oder doch? Ansonsten schliesse ich das Thema hier für mich, mit der Erkenntnis ab, dass es nicht möglich ist. @all Danke für Eure Beiträge. Die ein oder andere Erkenntnis habe ich dennoch gewonnen. Thx :) mfg knl -

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

hmm... wir sind hier ja auch alle nicht "normal" ;) ... wir bewegen uns hier im Bereich der System-Softwareentwicklung und da kann es eben schon mal interessieren wie gerade ein bestimmter Prozeß das System belastet. Dank Eurer Hilfe bin ich soweit dass mein Test-User nun mittels der Restricted Groups in den beiden lokalen Gruppen "Leistungsprotokollbenutzer" und "Leistungsüberwachungsbenutzer" zugeordnet ist. Das whoami spuckt nun die erwarteten Gruppenzugehörigkeiten aus. Einen erfolgreicher Aufruf des Ressourcenmonitors ist aber noch immer nicht möglich. Der Vorgang benötigt höherere Rechte. Darüberhinaus werden dem User (exakter einer neuen Gruppe, in der der user aufgenommen ist) folgende Benutzerrechte zugewiesen (per Default Domain Policy). Anmelden als Stapelverarbeitungsauftrag Erstellen eines Profils der Systemleistung Erstellen globaler Objekte Wenn mit gpedit vom lokalen PC, an welchem der Test-User angemeldet ist, bei den drei Zugewiesenen Benutzerrechten nachschaue, dann steht dort die zugewiesene Gruppe. Die Berechtigungsinformationen, die whoami ausgibt, sind aber wie folgt: Berechtigungsname Beschreibung Status ============================= =============================================== =========== SeSystemProfilePrivilege Erstellen eines Profils der Systemleistung Deaktiviert SeShutdownPrivilege Herunterfahren des Systems Deaktiviert SeChangeNotifyPrivilege Auslassen der durchsuchenden Überprüfung Aktiviert SeUndockPrivilege Entfernen des Computers von der Docking-Station Deaktiviert SeCreateGlobalPrivilege Erstellen globaler Objekte Aktiviert SeIncreaseWorkingSetPrivilege Arbeitssatz eines Prozesses vergrößern Deaktiviert SeTimeZonePrivilege Ändern der Zeitzone Deaktiviert Warum ist SeSystemProfilePrivilege Deaktiviert? Habt Ihr vielleicht eine Idee? -

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

Nuja, was ist mein Ziel? Mein Ziel ist es den Anwendern nur so wenig Berechtigungen wie nötig zu geben und sie dabei aber auch nicht in Ihrer Arbeitsweise einzuschränken oder gar zu behindern. Soweit es geht möchte ich darauf verzichten jeden Anwender zum lokalen Administrator zu machen. Der Ressourcenmonitor ist für einen Teil der User ein normales, gewohntes Tool, so dass sich mir die oben genannte Frage stellt. Das Ziel ist eigentlich dass der User überall d.h. egal an welchem PC er sich innerhalb der Domäne mit seinem Domänenkonto anmeldet den Ressourcenmonitor aufrufen kann, ohne ihn gleich zum Admin zu machen. -

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

Ich habe meinen Test-User zu beiden Gruppen "Leistungsprotokollbenutzer" und "Leistungsüberwachungsbenutzer" hinzugefügt. Was mich wundert ist, dass "whoami -all", die beiden Gruppen jedoch nicht anzeigt. Ist das normal? Der Test-User wurde nach Zuordnung zu den beiden Gruppen mehrfach ab- und wieder angemeldet. Darüberhinaus habe ich dem User folgende Benutzerrechte zugewiesen (als Default Domain Policy). Anmelden als Stapelverarbeitungsauftrag Erstellen eines Profils der Systemleistung Erstellen globaler Objekte Die Ausgabe von whoami gibt aber bei "Erstellen eines Profils der Systemleistung" - "Deaktiviert" zurück - warum? Hier einmal das Resultat von whoami -all: Microsoft Windows [Version 10.0.17134.48] (c) 2018 Microsoft Corporation. Alle Rechte vorbehalten. C:\Windows\System32>whoami -all BENUTZERINFORMATIONEN --------------------- Benutzername SID ============ ============================================= hls1\knltest S-1-5-21-2393647219-961682751-4230391756-3137 GRUPPENINFORMATIONEN -------------------- Gruppenname Typ SID Attribute ======================================================== =============== ============================================== ============================================================================== Jeder Bekannte Gruppe S-1-1-0 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe KNLPC\USERS Alias S-1-5-21-2831190314-4161004716-2260719556-1004 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe VORDEFINIERT\Benutzer Alias S-1-5-32-545 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe NT-AUTORITÄT\INTERAKTIV Bekannte Gruppe S-1-5-4 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe KONSOLENANMELDUNG Bekannte Gruppe S-1-2-1 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe NT-AUTORITÄT\Authentifizierte Benutzer Bekannte Gruppe S-1-5-11 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe NT-AUTORITÄT\Diese Organisation Bekannte Gruppe S-1-5-15 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe LOKAL Bekannte Gruppe S-1-2-0 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe Von der Authentifizierungsstelle bestätigte ID Bekannte Gruppe S-1-18-1 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe HLS1\HLSUser Alias S-1-5-21-2393647219-961682751-4230391756-1604 Verbindliche Gruppe, Standardmäßig aktiviert, Aktivierte Gruppe, Lokale Gruppe Verbindliche Beschriftung\Mittlere Verbindlichkeitsstufe Bezeichnung S-1-16-8192 BERECHTIGUNGSINFORMATIONEN -------------------------- Berechtigungsname Beschreibung Status ============================= =============================================== =========== SeSystemProfilePrivilege Erstellen eines Profils der Systemleistung Deaktiviert SeShutdownPrivilege Herunterfahren des Systems Deaktiviert SeChangeNotifyPrivilege Auslassen der durchsuchenden Überprüfung Aktiviert SeUndockPrivilege Entfernen des Computers von der Docking-Station Deaktiviert SeCreateGlobalPrivilege Erstellen globaler Objekte Aktiviert SeIncreaseWorkingSetPrivilege Arbeitssatz eines Prozesses vergrößern Deaktiviert SeTimeZonePrivilege Ändern der Zeitzone Deaktiviert INFORMATIONEN ZU BENUTZERANSPRÜCHEN ----------------------------------- Die Benutzeransprüche sind unbekannt. Die Kerberos-Unterstützung für die dynamische Zugriffssteuerung auf diesem Gerät wurde deaktiviert. C:\Windows\System32> -

Standard-Domäne-User - Ressourcenmonitor

KNL antwortete auf ein Thema von KNL in: Active Directory Forum

Win2012 R2 - Essentials -

Hallo zusammen, eins vorweg, ich habe bisher im Bereich AD wenig bis keine Erfahrung. Ich stehe aktuell vor folgender Frage- / Problemstellung. Ist es möglich einen Standard-Domänen-User in die Lage zu versetzten den Ressourcen-Monitor aufzurufen ohne ihm lokale Adminrechte zu vermachen? Meine bisherigen Recherchen ergaben, dass dies nicht möglich ist. Ist dies so korrekt? Vielen Dank für Eure Rückmeldungen Mfg Knl P.S. Der Domänencontroller läuft mit Win2012 R2.