bitchi

Members-

Gesamte Inhalte

234 -

Registriert seit

-

Letzter Besuch

Über bitchi

- Geburtstag 09.03.1975

Profile Fields

-

Member Title

Member

Fortschritt von bitchi

-

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Danke, Norbert, für die ausführlichen Infos. Dank dir und den Links habe ich heute viel neues dazu gelernt. jetzt lese ich mir erst mal alles nochmal genau durch. Einen schönen Tag wünsche ich dir -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

da hast natürlich recht, das ist schon ein Unterschied. Also, wenn ich das per Powershell anlege, kann ich hinterher ins IIS gehen und dort dem Back End bei Bindungen zuweisen? ich habe das nun per Powershell angelegt. Ja, hier sind es 5 Jahre. Nun noch 3 Fragen bitte, dann kann ich mal damit arbeiten: 1) Welche Dienste müssen/sollten dem self-signed Zertifikat und dem externen Zertifikat zugewiesen werden? 2) Die Zuweisung der Dienste dann per EAC oder Powershell? 3) Wir haben ein CRM-System, mit dem man per IMAP eMails schicken kann. Da ist natürlich der Exchange als IMAP/SMTP-Server eingetragen. Welches Zertifikat ist hierfür verantwortlich (self-signed oder das externe), und läuft das über Default Web Site oder Back End und es sind hier für die Dienste IMAP/SMTP notwendig? Ich danke dir für deine Zeit und Expertise -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

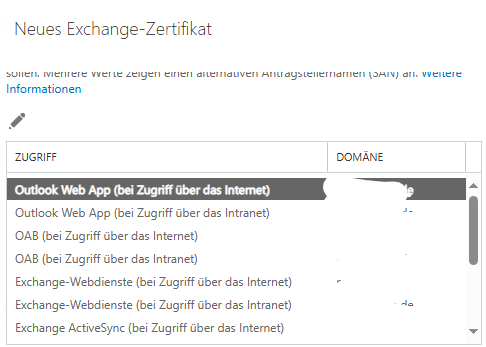

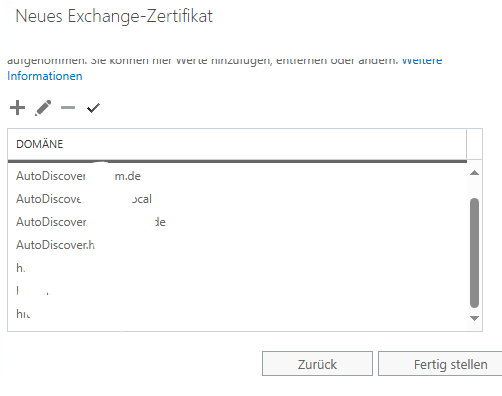

ich habe das self-signed Zertifikat 1:1 nach dieser Anleitung gemacht: https://www.frankysweb.de/exchange-2016-backend-zertifikat-neu-erstellen/ und Frankysweb ist ja auch vertrauenswürdig. wenn ich das per EAC mache, wird noch folgendes gefragt: und Was ist denn hier auszuwählen? Aus der Anleitung von MS zum Erstellen von self-signed Zertifikate werde ich da nicht ganz schlau draus bzw. möchte nicht, dass das mit dem externen Zertifikat kollidiert. -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Ich danke dir. Ich lese natürlich immer erst einige Seiten, teilweise auch bei MS, bevor ich in einem Forum schreibe. -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

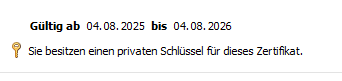

Ja, wenn man immer mehr mit dem Exchange Powershell arbeitet, wird das natürlich immer vertrauter. Ich mache da immer öfters was. Gute Frage, wo das Zertifikat für Back End ist. Keines vorhanden. Die letzten Wochen/Monate wurde da nichts gemacht, und es lief ja immer. In die Bindungen vom Back End hatte ich noch nie geschaut. Ich habe nun mit der Anleitung von https://www.frankysweb.de/erneuern-des-zertifikats-fur-das-exchange-server-back-end/ ein neues self-signed Zertifikat erstellt und ans Back end gebunden. Scheint aber nun nur noch 1 Jahr Laufzeit zu haben -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Danke, Norbert, daraus werde ich lernen. Also, was die Zertifikate angeht, kann ich schon alles über EAC machen? (Das ist so gut/stabil wie per Shell?) Das self-signed Zertifikat kann ich über EAC - Zertifikate erstellen? Das ist dann ok? Und wie würde ich dieses self-signed dann fürs Backend hinterlegen, wenn man es nicht über IIS machen soll? -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Ich habe (nach Anleitung des bisherigen Admins) das SSL über das Zertifikats-Snap-In importiert, dann bei den Bindungen ausgewählt. Dann über Shell bzw. EAC geschaut, welche Dienste dran hängen und vorsorglich diese noch explizit zugewiesen. Das wäre meine nächste Frage gewesen, ob das Backend Zertifikat auch das gekaufte sein muß, da dies ja nur die Backend-Dienste innerhalb des Servers betrifft. Sprich, da kann ich das Microsoft Exchange Server Auth Certificate nehmen? Seltsam ist aber, dass es jetzt 3 Wochen lief bzw. jetzt 2 x sonntags ein Problem gab (im Abstand von 2 Wochen). Samstagabends wird der Server immer neu gestartet (wg. Updates), offenbar muß das Backend-Zertifikat dann rausgeflogen war, da heute morgen keines ausgewählt war. -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

ok, verstehe. Mit der Shell habe ich das Zertifikat den Diensten zugewiesen. Mir ist bewusst, dass man alles mit Shell machen kann. Mit der "GUI" ist es natürlich einfacher/schneller. Dann werde ich mir mal die entsprechenden Cmdlets zusammensuchen. Vielen Dank -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Vielen Dank für die Rückmeldung. Ja, ist natürlich klar, dass das keine Fehlermeldung ist Ich habe das gestern Abend von zuhause aus kurz gecheckt und mal eine erste Analyse abgeben und heute im Büro genauer danach schauen und Rückmeldung geben. Aber offenbar ist es gelöst, ich habe das hier gefunden: https://www.act-computer.de/hilfe-tipps/item/geloest-outlook-verbindet-sich-nicht-mehr-mit-exchange-2016 Nach Eintrag im Exchange Back End ging es wieder. Ich danke euch für eure Bereitschaft. Grüße Christoph Danke, aber ich muß doch bei den Bindungen das neue Zertifikat für https auswählen oder geht das rein über Shell auch? (So hat es mir der bisherige Admin gezeigt) -

Probleme mit SSL-Zertifikat, obwohl aktiv und erneuert

bitchi hat einem Thema erstellt in: MS Exchange Forum

Hallo, es geht um Exchange 2016. Am 03.07. ist das alte Zertifikat abgelaufen. Ich habe rechtzeitig bei InterSSL das Zertifikat verlängert und aus der -key und -crt Datei eine -pfx-Datei erstellt. Dieses habe ich vor Ablauf des alten Zertifikats am Exchange importiert und das alte dann gelöscht. Im EAC bzw. Shell für die Dienste IIS, IMAP, POP, SMTP aktiviert. Im IIS das neue Zertifikat für https/443 ausgewählt. Das Zertifikat zeigt auch das neue Ablaufdatum an. Dann lief das Zertifikat problemlos 2 Wochen. Es hat alles funktioniert, Outlook, OWA, Login EAC, Shell. Aber nun ist es nun dieses Wochenende schon das 2. Mal, das Outlook, OWA, EAC, Shell nicht mehr geht. Beim ersten Mal habe ich noch die cert-Dateien im "Lokalen Computer" installiert. Dort bei den CA-Zertifikaten wird das Zertifikat auch angezeigt, Laufzeit bis 2046. IIS neu gestartet, dann lief es wieder. Nun jetzt aber wieder nicht mehr. Nachdem Exchange die ganze Woche läuft, muß es ja passen. Aber am WE passiert irgendetwas. Hat jemand einen Tipp, woran das liegen kann? Vielen Dank, Grüße Christoph -

selbstsigniertes Zertifikat Exchange Delegation Federation erneuern für SMTP notwendig? Exchange 2016

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Hallo, kurze Rückmeldung. Es gab keine Einschränkungen nach Ablauf des Zertifikats. Die anderen verbliebenen eigenen Zertifikate laufen bis 2030. Im Juli ist wieder unser CA-Zertifikat zu verlängern. -

selbstsigniertes Zertifikat Exchange Delegation Federation erneuern für SMTP notwendig? Exchange 2016

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

vielen Dank für die Infos und Tipps. Schöne Woche -

selbstsigniertes Zertifikat Exchange Delegation Federation erneuern für SMTP notwendig? Exchange 2016

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

ne, bisher nicht. Bisher die 2 o.g. selbst-signierte Zertifikate für SMTP. Ich bin erst seit Juni hier (deswegen kann ich keine weitergehende Infos nennen). Das CA-erstellte war bisher immer für IMAP, POP, IIS. Das CA-erstellte können wir natürlich auch für SMTP nehmen. Könnte ich das rein über EAC zuweisen oder müsste das über die Shell gemacht werden? -

selbstsigniertes Zertifikat Exchange Delegation Federation erneuern für SMTP notwendig? Exchange 2016

bitchi antwortete auf ein Thema von bitchi in: MS Exchange Forum

Hallo NorbertFe, war standardmäßig mit SMTP verbunden. Nein, das Federation Gateway benutzen wir nicht. So hatte ich auch gelesen, daß das dann nicht wichtig ist. Ne, wir haben noch 2 andere selbst-signierte Zertifikate, die bis 2030 laufen und noch ein CA-erstelltes Zertifikat für IMAP, POP. IIS. Das o.g. Exchange-Zertifikat für Microsoft Exchange Server Auth Certificate habe ich erst Ende Januar verlängert. Ich habe mich mal eingelesen, falls es am 13.03. doch knallen sollte. Vielen Dank für den Link. Grüße Christoph -

selbstsigniertes Zertifikat Exchange Delegation Federation erneuern für SMTP notwendig? Exchange 2016

bitchi hat einem Thema erstellt in: MS Exchange Forum

Hallo, bei den Zertifikaten wird mir das Exchange Delegation Federation Zertifikat, welches dem Dienst SMTP zugewiesen ist, mit Ablaufdatum 13.03.25 angezeigt. Wenn ich mir alle Zertifikate für den Dienst SMTP anzeigen lasse, bekomme ich 2. Eines läuft noch bis 2030. Muß ich dann das o.g. mit Ablaufdatum 13.03. trotzdem erneuern oder wird am 13.03. dann automatisch das andere Zertifikat genommen? Hier der Auszug aus der Shell: >> Get-ExchangeCertificate | Where-Object {$_.Services -match "SMTP"} | Sort-Object NotAfter -Descending | Format-Table FriendlyName, Thumbprint, NotAfter,Services FriendlyName Thumbprint NotAfter Services ------------ ---------- -------- -------- Microsoft Exchange Server Auth Certificate 8E0Axxxxxxxx 27.01.2030 11:47:00 SMTP Exchange Delegation Federation F447xxxxxxxx 13.03.2025 18:59:34 SMTP Muß ich also gar nichts unternehmen? Vielen Dank Grüße Christoph