-

Gesamte Inhalte

144 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von todde_hb

-

-

vor einer Stunde schrieb daabm:

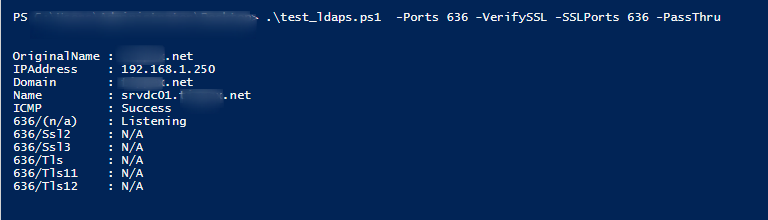

So einfach ist das jetzt leider nicht. Bei LDAPS kannst Du nicht festlegen, welches Zertifikat verwendet wird... Da mußt dann "remote" schauen, welches im SSL-Handshake präsentiert wird. Soweit ich weiß, wird von allen, die "Server-Auth" haben, das neueste genommen. Test:

https://github.com/daabm/PowerShell/blob/master/Scripts/Test-TcpPorts.ps1

Aufrufen mit -Ports 636 -IncludeSSL -SSLPorts 636, dann siehst zumindest mal welche SAN und so im Cert stehen. Wenn Du's genauer weissen willst: -PassThru anhängen und das Ergebnis speichern, dann hast ein Objekt, in dem das Cert drinsteckt inkl. .Save( "Dateiname" ) Methode. Aber jetzt wird's zu esoterisch

Das mit "muß der CA-Kette vertrauen" steht oben ja schon. Ich weiß übrigens nicht, ob LDAPS mit SelfSigned überhaupt funktioniert, nie probiert mangels Umgebung ohne CA

Interessant. -IncludeSSl gibt es nicht. Ist -VerifySSL das gleiche?

Aber so richtig verstehen tue ich das Problem aber nicht. Schaue ich in die Nextcloud Dokus, oder lese Anleitungen dazu, dann klappt es anscheinend bei allen mit den Einstellungen wie oben beschrieben.

-

vor 11 Minuten schrieb testperson:

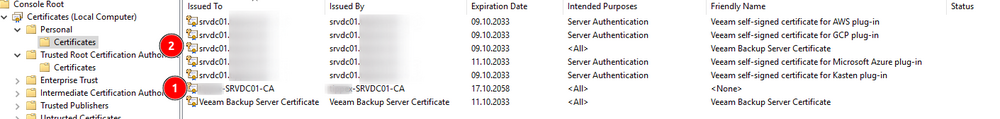

Da dein DC scheinbar deine Zertifizierungsstelle ist, sollte es reichen "1" ohne private Key zu exportieren und in der Nextcloud entsprechend zu importieren.

Habe ich auch so gemacht, alsx.509 und Base64 encoded. Dann unter /etc/ssl/certs/ldaps.crt abgespeichert und dann in der ldap.conf link drauf. Klappt nicht. In der nexcloud.log sehe ich dann dies

Line":146,"message":"OC\\ServerNotAvailableException: Lost connection to LDAP server.","exception":{},"CustomMessage":"OC\\ServerNotAvailableException: Lost connection to LDAP server."}}Aber dieser logeintrag korreliert zeitlich nicht mit meiner Konfig in der Nextcloud Gui.

-

vor 2 Minuten schrieb NorbertFe:

Das von der ausstellenden CA und ggf. auch das dazugehörige Root CA. NICHT exportieren musst du das eigentliche Service Zertifikat.

Ehrlich, du sprichst spanisch. Ich poste mal nen Screenshot.

1 und 2 habe ich bereits exportiert und auf dem Nextcloud Server ausprobiert bzw. gespeichert und in der ldap.conf verlinkt. Ohne Erfolg

vor 1 Minute schrieb NorbertFe:Naja ein ldp zeigt dir sehr schnell, dass das nicht so ist. ;) Aber bitte, jeder soll mit seiner eigenen Paranoia glücklich werden. :)

Das war ja von localhost. Mit Paranoia hat das weniger zu tun, eher mit meiner persönlichen Erfahrung. Microsoft denkt zu wenig die armen Admins bei der Gestaltung der User-Experience. Wie gesagt, nur meine persönliche Einschätzung. Aber back to topic

-

vor 7 Stunden schrieb NorbertFe:

Wozu? Das ist standardmäßig erlaubt. Wär ja auch b***d, wenn ein LDAP Verzeichnis nicht erreichbar wäre, oder?

Absolut, aber ich traue Microsoft alles zu, auch dass sie sich selbst blockieren.

-

vor 7 Stunden schrieb testperson:

Das "S" in LDAPS steht für

SZertifikat. ;) Die Nextcloud muss dem Zertifikat dann scheinbar vertrauen: Activate LDAP over SSL - ℹ️ Support - Nextcloud communityJa, danke. Das habe ich auch bereits herausgefunden, ABER welches Zertifikat muss ich exportieren.?Aus dem von dir verlinkten Artikel geht das nicht so hervor, oder ich bin einfach zu b***d das zu checken. Ich habe auf dem DC nur ein CA Zertifikat im personal store, sowie einige von Veeam erzeugte.

-

Also Firewall blockt erstmal nicht.

2023-10-18 10:15:13 ALLOW TCP 192.168.55.1 192.168.1.250 13727 636 0 - 0 0 0 - - - RECEIVENextcloud.log sagt zu dem Thema rein gar nichts.

Was genau ist mit dem Zertifikat gemeint? Sehe bei Nexcloud keinen Hinweis, dass man Zertifikaten vertrauen soll/muss

Habe diesen Artikel gefunden. Werde ihn mal abarbeiten. Evtl. ist das die Lösung.

-

Hi zusammen,

möchte gerade ein Nextcloudinstanz mit dem AD via Ldaps verbinden. Nextcloud bekommt allerding keine Verbindung zustande. Jetzt weiss ich nicht, ob es an Nextcloud, oder am Ad bzw. DC liegt. Auf dem DC habe ich ldap.exe gestartet und vie Hostname eine Verbindung mit ldaps Port 636 aufbauen können. Danach habe ich inder Firewall vom DC eine neue Regel erstellt, dass Port 636, sowohl TCP als auch UDP, freigeben wird. Aber Nextcloud verweigert die Verbindung. Normals Ldap klappt ohne Probleme. Hat jemand einen Tipp?

ciao, todde_hb

-

Komisch, alle meine Antworten hier weg

Also ipv6 Problem ist es wohl eher nicht. Mit nur Ziffern in der Domain kann sein. Lief aber 1 Jahr ohne Probleme. Nun verschärft sich das ganze aber noch. Maschine läuft als VM auf Proxmox. Hängt sich nach dem Login innerhalb ein paar Minuten auf. Es geht nur noch Hard Reset. Bin gerade dabei, das LAB neu aufzusetzen. Wird der geringste Aufwand sein.

-

Hi zusammen,

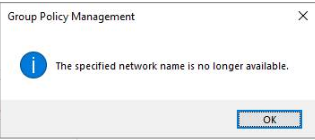

aufgefallen ist mir das Problem, als ich den GP-Editor gestartet habe

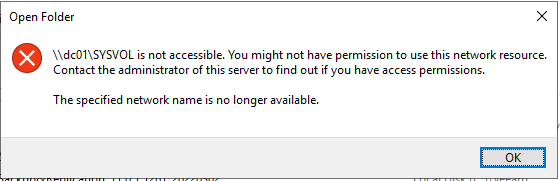

Wenn ich dann den Sysvol manuell aufrufe, dann erhalte ich diesen Fehler

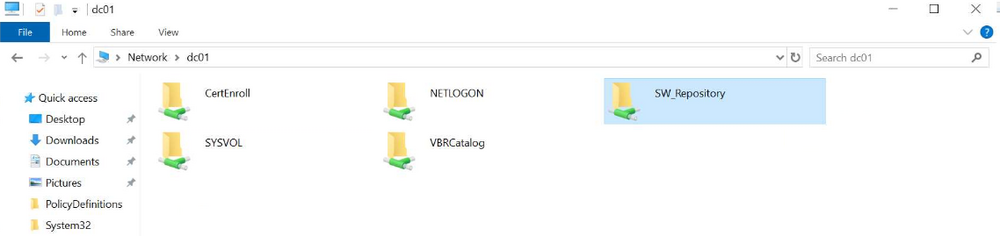

Im explorer nur \\dc01 aufgerufen fördert dies zu Tage

Ich kann keinen Ordner öffenn. An den Berechtigungen habe ich nichts gändert. Das einzige, das ich mal vor Monaten gemacht habe ist, SMBv1u.v2 via GP abgeschaltet. Habe diese Richtlinie wieder deaktiviert zum Testen, aber keine Verbesserung.

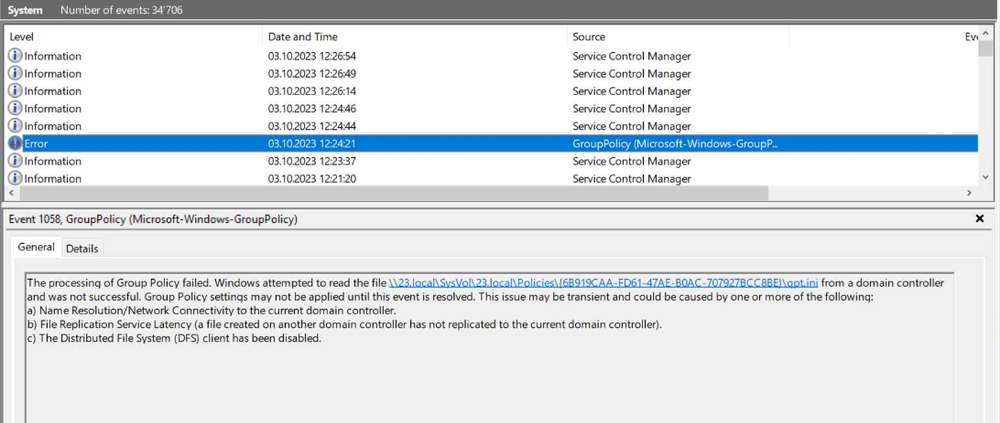

Im Eventlog steht dies

Die dort genannte Policy inkl. gpt.ini ist vorhanden. Fall es relevant sein sollte. Ich habe einen Sysvol Policy Store

Es handelt sich um eine reine LAB Umgebung mit einem DC.

Bin ziemlich ratlos. Hat jemad einen Tipp?

-

vor 4 Minuten schrieb NilsK:

Moin,

der Weg führt doch sowieso in die Irre. Wenn der User Adminrechte hat, kann er tun, was er will. Dann hat er leichtes Spiel, sich an deinen Prozessen vorbei dauerhaft zum Admin zu machen.

Gruß, Nils

Ja, aber das ist ein anderes Thema.

-

Moin zusammen,

leider benötigen einige unserer Reisenden Mitarbeiter hin und wieder lokale Adminrechte, damit sie vor Ort beim Kunden Software installieren können. An und für sich ja kein Problem. Ich habe eine Policy erstellt, mit der eine vordefinierte Gruppe lokale Adminrechte erhält. Ich muss also den User dann nur in diese Gruppe stecken. Was aber mache ich, wenn der User nicht vor Ort im LAN ist und somit die neue Gruppenmitgliedschaft gar nicht auf seinen PC übertragen wird? VPN wird ja erst nach dem Login Aktiv und mein Kenntnisstand besagt, dass Gruppenmitgliedschaften beim Login und gleichzeitiger Verbindung zum DC übertragen werden. Ist dies so noch zutreffend bzw. Kann man Gruppenmitgliedschaften auch nach dem Login noch zuweisen?

ciao, todde_hb

-

vor 2 Stunden schrieb Tektronix:

Moin,

hatte witzigerweise den gleichen Fehler auf meinem Rechner.

Ich habe die Prozedur mit folgendem Update gemacht: windows10.0-kb5001649-x64_aca549448414a5ad559c742c39e9342468a23eb5.msu

Bei mir hat es funktioniert.

Konnte das Problem jetzt anders lösen. Habe via MediaCreation Tool Win20H2 drüberinstalliert. Jetzt gehen auch alle Updates sauber durch. Bin auf die Idee gekommen, da dism mir einen Fehler gemeldet hatte, es könne das Image nicht finden. Der PC hatte seinerzeit ein Ugrade von Win 7 auf 10 bekommen via Updatetool. Das hat er wohl an der ein oder anderen Stelle nicht gut vertragen.

-

Danke, aber da kommt der gleiche Fehler

-

1

1

-

-

58 minutes ago, testperson said:

Das KB oben im Screenshot wird im CBS Log auch angefordert?

(Error 0x800f0831 installing an update - Configuration Manager | Microsoft Docs)

Keine Ahnung, ehrlich gesagt finde ich das lesen des Logs echt mühsam. Tausende von Zeilen nur ab Start der manuellen Installation. Suche ich nach dem KB im Log, finde ich u.a dies:

Failed to extract file TOC.xml from cabinet \\?\C:\WINDOWS\SoftwareDistribution\Download\1f50a4f59f29169c70dc4b6b50075355\Windows10.0-KB4601319-x64_PSFX.cab [HRESULT = 0x80070002 - ERROR_FILE_NOT_FOUND]Leider kann ich das Log nicht anhängen, da es deutlich zu gross ist und komprimiert als rar lässt das Forum nicht zu.

-

13 minutes ago, testperson said:

Welches KB hast du denn runtergeladen bzw. welches KB bzw. Paket moniert denn der CBS Log?

Ist oben im Screenshot zu sehen

-

Hi,

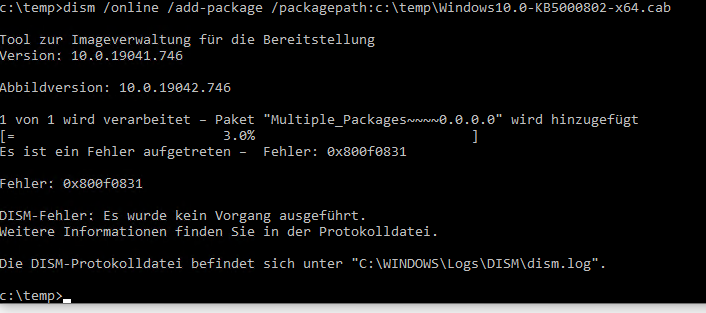

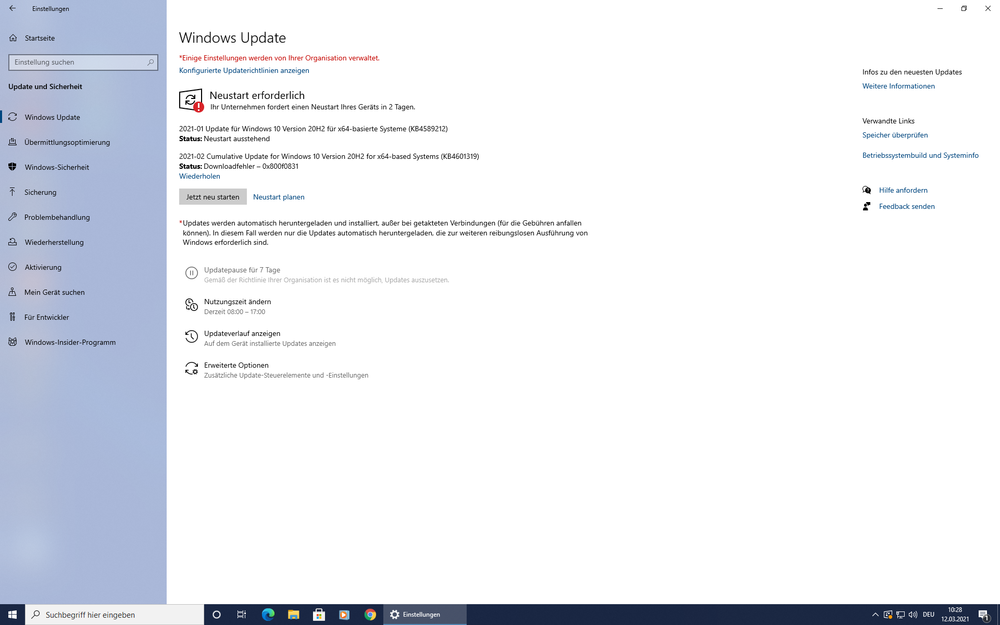

schlage mich gerade auf einem Client von einem Problem zum anderen. Der ursprüngliche Fehler bei den automatischen Updates ist dieser:

Lt. Microsoft soll man sich das KB aus dem Katalog downloaden und manuell installieren. Hab ich gemacht, aber auch das klappt nicht. Im CBS Log steht dann das:

Failed to process single phase execution. [HRESULT = 0x800f0831 - CBS_E_STORE_CORRUPTION]

Danach sfc /scannow. Hat wohl auch Fehler gefunden und repariert. Danach DISM:

C:\WINDOWS\system32>DISM /Online /Cleanup-Image /RestoreHealth Tool zur Imageverwaltung für die Bereitstellung Version: 10.0.19041.746 Abbildversion: 10.0.19042.746 [==========================100.0%==========================] Fehler: 0x800f081f Die Quelldateien wurden nicht gefunden. Geben Sie mit der Option "Quelle" den Ort der Dateien an, die zum Wiederherstellen des Features erforderlich sind. Weitere Informationen zum Angeben eines Quellorts finden Sie unter "https://go.microsoft.com/fwlink/?LinkId=243077". Die DISM-Protokolldatei befindet sich unter "C:\WINDOWS\Logs\DISM\dism.log".Stark. Danach mir dort das Win 10 ISO eingehängt und nochmals DISM gemacht:

C:\WINDOWS\system32>DISM /online /Cleanup-Image /RestoreHealth /source:ESD:"C:\Users\xxxxx\Downloads\sources\install.esd":1 Tool zur Imageverwaltung für die Bereitstellung Version: 10.0.19041.746 Abbildversion: 10.0.19042.746 [==========================100.0%==========================] Fehler: 0x800f081f Die Quelldateien wurden nicht gefunden. Geben Sie mit der Option "Quelle" den Ort der Dateien an, die zum Wiederherstellen des Features erforderlich sind. Weitere Informationen zum Angeben eines Quellorts finden Sie unter "https://go.microsoft.com/fwlink/?LinkId=243077". Die DISM-Protokolldatei befindet sich unter "C:\WINDOWS\Logs\DISM\dism.log".und nun?

-

20 hours ago, zahni said:

Keine Snapshots, dann Disk vergrößern, fertig.

Jup, den snapshot hatte ich nicht bedacht. So hat es jetzt auch funktioniert

-

1 minute ago, Dukel said:

Wie willst du die Disk dann erweitern, wenn du Sie nicht vorher vergrößerst?

Eine Partition mit einer weiteren Disk will man nicht erweitern.

Ich erweitere eine vorhandene Disk mit einer neuen, was ist daran schlecht? Ich würde ja die vorhandene auf Basis der vmdk erweitern, aber das geht nun leider nicht.

-

27 minutes ago, zahni said:

Venn Du ein VMDK vergrößerts, sollte in Disk Manager zunächst zusätzlicher freier Patz auftauchen. Wenn nicht, im Disk Manager die Funktion "Rescan Disks" ausführen.

Bei älteren Windows-Versionen gab es mal einen seltsamen Bug: Hier möchte der DM mehr Blöcke vergrößern als verfügbar sind. Hier die Anzahl der Blöcke entsprechend reduzieren.

Ich kann die vorhandene VMDK in VSphere nicht erweitern. Diese Option ist ausgegraut, auch im ausgeschaltetem Zustand. Habe eine neue erstellt, diese ist auch in WIN sichtbar. So habe ich es bisher auch bei anderen VMs gemacht und hatte nie Probleme

-

8 minutes ago, Dukel said:

Man kann das ganze auch ohne Dynamische Disk vergrößern.

Was läuft auf dem Server? Evtl. kann man Temporäre Daten berenigen.

Hab schon alles bereinigt was geht. Anscheinend lässt es sich eben nicht so erweitern, denn die Option ist augegraut auf Disk 0. Es sind noch 2 weitere Disks eingehängt, beide als Dynamische Disks und dort kann ich erweitern.

ps. Stop. Stimmt nicht. Die beiden anderen Disks sind nicht dynamisch.

-

Hi,

Disk 0 mit 350 MB System Reserved und 99GB c: sind zu klein geworden. Das System ist virtualisiert auf ESXi. Kann ich diese DIsk nun im laufenden Betrieb in eine dynamische Disk umwandeln, um ihr im nächsten Schritt mehr Speicherplatz zuzuweisen? BS ist Win 2012 R2. Ich könne jetzt natürlich einen Snapshot erstellen und es einfach ausprobieren, aber ich dachte ich frag mal vorher

-

19 hours ago, testperson said:

BTW.: Nach den Anpassungen, ob Registry oder IIS Crypto, benötigt es einen Reboot.

Yup, das wars. Dachte eigentlich ich hätte den Reboot gemacht.

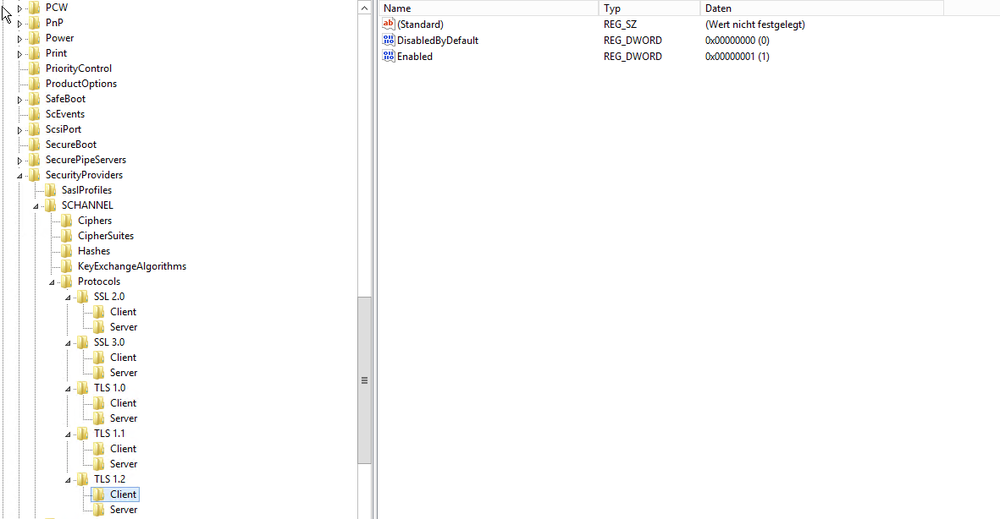

13 hours ago, daabm said:In Deinem Screenshot ist der "Client" Key markiert. Hast Du auch die Server-Keys passend konfiguriert?

Ja, selbstverständlich

-

Hi,

ich möchte gerne für alle Server alte und damit unsichere Protokolle deaktivieren und nur noch TLS 1.2 zulassen. Ich habe dazu in der Registry folgende Einstellungen für alle Server verteilt:

Für alles ausser 1.2 habe ich "DisabledbyDefault" auf 1 gesetzt

Darüber hinaus habe ich per GPO die Reihenfolge der SSL-Verschlüsselungssammlungen definiert, wie es unter ADMX-Help beschrieben ist.

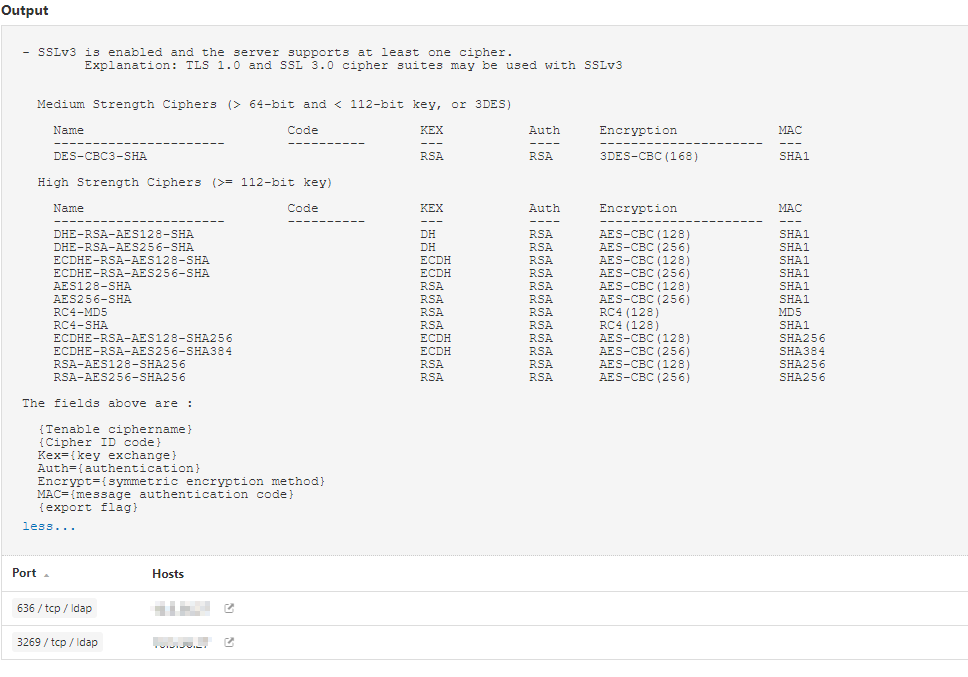

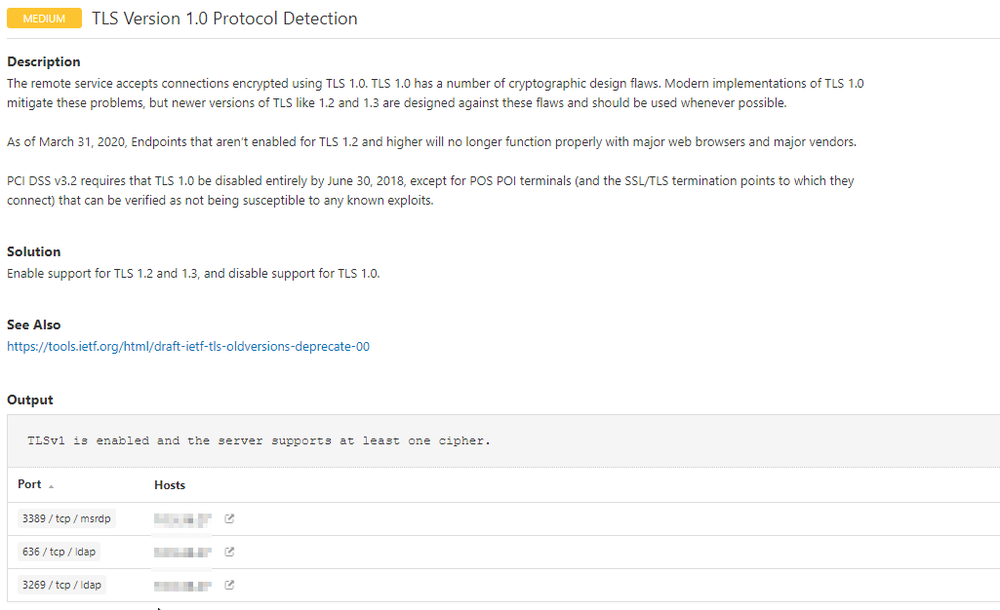

Wenn ich nun mittels Nessus einen unserer DCS scanne, erhalte ich diese Meldung:

Ich kann nicht recht nachvollziehen, was genau bemängelt wird bzw. was noch zu konfigurieren ist, damit SSL3 etc. nicht mehr benutzt wird.

p.s

Diese Meldung erscheint auch

-

Habe jetzt herausgefunden, dass Dell das Ding einsetzt. Da wir Dells hier im Einsatz haben kommt es vermutlich daher. Habe gerade mit dem ProSupport telefoniert und er hat mir bestätigt, dass Dell es einsetzt. Wie es aber auf den PC gekommen ist kann er auch nicht sagen. Auch komisch mit dem Maintainance Token, der bei der Deinstalltion abverlangt wird. Eigentlich eine sinnvolle Sache, aber Dell sagt, sie hätten keinen, dieser wäre lokal zu setzen. Komisch, ich kann da nichts konfigurieren. Ich dachte mir, dass ich den Dienst mal stoppen kann, aber selbst als Admin bekomme ich Zugriff verweigert. Jemand eine Idee wie man das umgehen kann?

Ldaps nicht erreichbar

in Active Directory Forum

Geschrieben

Ich führe das Skript lokal auf dem DC aus, der auch die Enterprise-CA beherbergt. Sicher, dass das was netzwerktechnisches sein kann? Bin da stark am zweifeln. Auch chain of trust sollte doch in der Konstellation gegeben sein.