Alle Aktivitäten

Dieser Verlauf aktualisiert sich automatisch

- Heute

-

ECP - Senden als wird nicht angezeigt

testperson antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

Das man durchaus ohne Support leben kann, okay. Aber Exchange ohne Updates wäre mir zu heikel. Theoretisch macht es derzeit dann auch keinen großen Unterschied und ihr hättet auf 2016 bleiben können. -

ECP - Senden als wird nicht angezeigt

Alith Anar antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

Bleibt zur Zeit bestehen, weil keine M365 Anbindung. -

ECP - Senden als wird nicht angezeigt

testperson antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

Hi, und was passiert mit dem 2019? Gruß Jan -

ECP - Senden als wird nicht angezeigt

Alith Anar antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

Danke. Genau das habe ich gesucht :) -

ECP - Senden als wird nicht angezeigt

NorbertFe antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

https://learn.microsoft.com/en-us/answers/questions/160424/exchange-2013-permission-for-granting-send-as-perm -

Nobbyaushb folgt jetzt dem Inhalt: ECP - Senden als wird nicht angezeigt

-

ECP - Senden als wird nicht angezeigt

Nobbyaushb antwortete auf ein Thema von Alith Anar in: MS Exchange Forum

Moin, bin gerade unterwegs, hilft das? https://www.bdrshield.com/blog/how-to-grant-permissions-in-exchange-admin-center/ -

Alith Anar folgt jetzt dem Inhalt: ECP - Senden als wird nicht angezeigt

-

Hallo, Welche Rolle wird benötigt, damit ein admin in der ECP Send als / senden als Berechtigungen sehen kann? Wir haben einen neuen MA, der hat zur Verwaltung die Rolle "Recipient Management" und "Help Desk"erhalten, In der ECP sieht er hetzt zwar senden im Auftrag von und Vollzugriff, aber nicht senden als... Umgebung ist eine Exchange 2016 / 2019 (der 2016 wird gerade abgelöst) aktueller PAtchstand. Danke Alith

-

Moin an Board dann wollen wir mal wieder - ich koche Kaffee Bergfest! Allen einen guten Mittwoch, bleibt gesund! Hier bedeckt bei 9°C, es bleibt den ganzen Tag bewölkt bis etwa 15°C Nachmittags kann die Sonne durchkommen Noch 43 Tage bis Weihnachten

- Gestern

-

Im November keine SSUs für Exchange (SE, 2019, 2016)

NorbertFe antwortete auf ein Thema von testperson in: MS Exchange Forum

Ach und Exchange 2013 und 2010 haben auch keine Updates erhalten ;) -

Im November keine SSUs für Exchange (SE, 2019, 2016)

testperson hat einem Thema erstellt in: MS Exchange Forum

Hi, im November gibt es dann mal keine SSUs für Exchange. Weder für SE noch für 2019/2016 ESU: No Exchange Server Security Updates for November 2025 | Microsoft Community Hub Während der ESU Zeit für 2016/2019 bis April 2026 wird auch angekündigt, wenn es keine SSUs gibt. Gruß Jan -

Active Directory schema extension issue if you use a Windows Server 2025 schema master role

testperson antwortete auf ein Thema von testperson in: MS Exchange Forum

Der Exchange Team Blog Artikel hat ein Update bekommen (Active Directory schema extension issue if you use a Windows Server 2025 schema master role | Microsoft Community Hub): -> November 11, 2025—KB5068861 (OS Build 26100.7171) - Microsoft Support HTH -

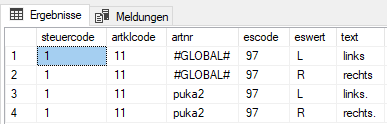

Also eine Kombi aus CASE wie Zahni schreibt und dem LEFT JOIN bei dem du die ArtkLEST_97 mal über deine Schlüsselkriterien, artnr + eswert (so schaut es zumindest lt diagramm aus ) und gleichzeitig über den fixen wert #Global# verknüpfst und dann per CASE den Wert vom ersten oder vom zweiten Join holst.

-

zahni folgt jetzt dem Inhalt: Hilfe bei SQL Statement gesucht

-

Du suchst nach CASE https://www.w3schools.com/sql/sql_case.asp

-

Der Praktikant soll eine Anleitung schreiben, wie die Teilgesellschaft selbst ermitteln können, wo wieviel Geräte betroffen sind.

-

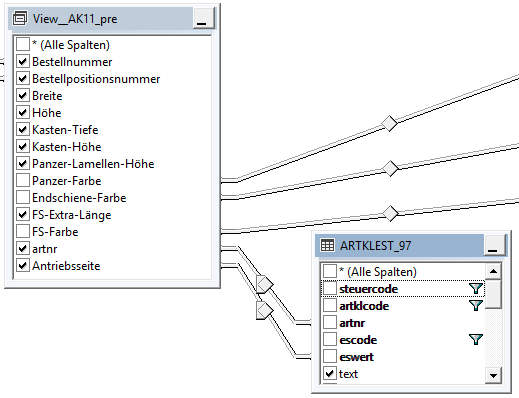

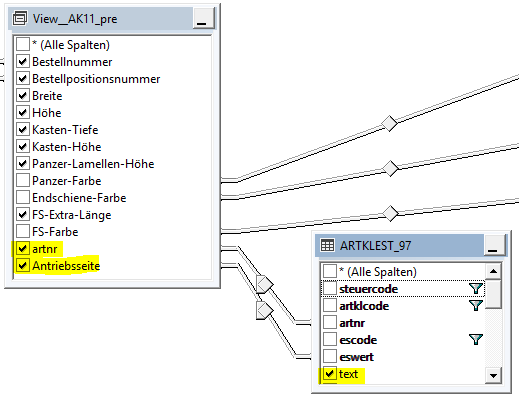

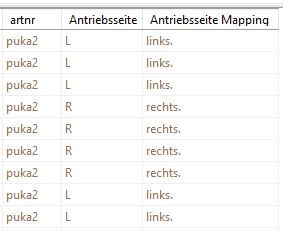

Hallo MDD, vielen Dank für den Hinweis. Ich versuche mein Anliegen noch etwas zu konkretisieren: Auszug aus dem Abfrageentwurf, es geht um die markierte Verknüpfung: Relevante Daten in der Mapping-Tabelle: Beispieldaten Die Abfrage funktioniert hier nur für den Fall, wenn für View__AK11_pre.artnr (puka2) ein relevanter Datensatz in ARTKLEST_97 vorhanden ist. In View__AK11_pre sind aber auch Datensätze vorhanden, die für View__AK11_pre.artnr keinen Datensatz haben (z.B. artnr = 'vari'). In diesem Fall soll als Mappingwert der Wert aus ARTKLEST_97.text für ARTKLEST_97.artnr='#GLOBAL#' genommen werden. Bei Rückfragen gerne melden. Vielen Dank

-

LAPS vergibt keine Passwörter

NorbertFe antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Ja, oder einfach bei Punkt 3 anfangen ;) -

LAPS vergibt keine Passwörter

testperson antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Wenn du auf der grünen Wiese startest und nicht vom "legacy LAPS" umstellst oder es in einer Testumgebung zügig implementieren und testen möchtest: Windows LAPS - Abkündigung Legacy LAPS - Jans Cloud -

boardadmin folgt jetzt dem Inhalt: Updateblocker 24H2 auf 25H2

-

Doppelpost: https://www.mcseboard.de/topic/232264-updateblocker-23h2-auf-24h2/

-

LAPS vergibt keine Passwörter

NorbertFe antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

https://www.gruppenrichtlinien.de/artikel/migration-laps-legacy-zu-laps-nativ -

LAPS vergibt keine Passwörter

Gu4rdi4n antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Ich bin ehrlich, ich hab das erstmal einfach nach einem Tutorial abgearbeitet in dem Stand von alldem nichts Vermutlich hab ich ein schlechtes erwischt. Ich denke ich such mir mal ein anderes raus und lese mich nochmal durch -

da sind langlaufende Industriegeräte, das wird dauern, ich habs an den Praktikanten abgegeben.

-

cr63b folgt jetzt dem Inhalt: Updateblocker 24H2 auf 25H2

-

Hallo Wie beseitigt ihr den Updateblocker 24H2 auf 25H2? Geräte stehe in dutzenden Standorten, daher zentrales Reporting bevorzugt. Ciao

-

LAPS vergibt keine Passwörter

NorbertFe antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Und gleich noch ne Frage hinterher: Ist das wirklich eine clevere Idee die DSRM Kennworte auch mit zu "lapsen"? Sollte man nur tun, wenn der ganze Prozess dahinter auch paßt. -

LAPS vergibt keine Passwörter

testperson antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Du hast aber schon das Schema erweitert und auch die initiale LAPS Konfiguration durchgeführt? Laut den Eventlogs fehlt das. -

LAPS vergibt keine Passwörter

Gu4rdi4n antwortete auf ein Thema von Gu4rdi4n in: Windows Server Forum

Die DCs sind alle 2019 und der Client W11 25H2 Ja, der User ist beim Installieren schon mit drauf. Darf der noch nicht existieren? Ich habe das so verstanden, dass LAPS einen lokalen User verwaltet Joa, Eventlog sollte man mal anschauen. Dann hätte man auch gemerkt, dass man die Domänenfunktionsebene doch nicht auf 2016 heraufgestuft hat, wie man angenommen hat. Das habe ich jetzt gemacht und nun kommen im Eventlog auch keine Fehler mehr. Allerdings taucht im AD auch nicht das PW auf. Zwei Events im Log: 10002 - Die DLL für das lokale Administratorkennwort wurde entladen. 10000 - Das Feature "Lokales Administratorkennwort" wurde erfolgreich geladen und initialisiert. Edit: Neue Einträge im Log: 10108 - Das msLAPSCurrentPasswordVersion-Attribut wurde dem Active Directory-Schema nicht hinzugefügt. Dieses Attribut wird verwendet, um beschädigte Zustandsbedingungen zu erkennen, die durch Rollbackszenarien des Betriebssystemimages verursacht werden. Alle primären Szenarien funktionieren ohne dieses Attribut. Es wird jedoch empfohlen, dass der Administrator dieses Problem behebt, indem er das neueste Update-LapsADSchema-Cmdlet erneut ausführt. 10015 - Das Kennwort für das verwaltete Konto muss aus mindestens einem Grund aktualisiert werden (0x3A05): Das aktuelle Kennwort ist abgelaufen. Die Richtlinienautorität wurde geändert. Die Richtlinie ist für die Kennwortverschlüsselung konfiguriert, aber das verschlüsselte Kennwortattribut wurde nicht gefunden. Die Richtlinie wurde geändert, um ein anderes Kennwortverschlüsselungsziel anzugeben. Der lokale Zustand fehlt und/oder ist mit dem Verzeichnisstatus inkonsistent. Mindestens eine Kontoverwaltungsrichtlinieneinstellung wurde geändert. 10066 - LAPS hat beim Aktualisieren des Kennworts mithilfe des LAPS-Kennwortattributs einen LDAP_INSUFFICIENT_RIGHTS Fehler empfangen. Aktualisieren Sie die Berechtigungen für den Container dieses Computers mithilfe des Cmdlets "Set-LapsADComputerSelfPermission". Beispiel: Set-LapsADComputerSelfPermission -Identity 'OU=TestOU,OU=TestComputers,DC=TestLab,DC=de' 10017 - LAPS konnte Active Directory nicht mit dem neuen Kennwort aktualisieren. Das aktuelle Kennwort wurde nicht geändert. Fehlercode: 0x80070032 10005 - Fehler bei der Laps-Richtlinienverarbeitung. Fehlercode: Fehlercode: 0x80070032